ľ�R���d��

Trojan-Downloader.Win32.Injecter.afo

���@�r(sh��)�g

2012-09-29

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“MFC”����(xi��)��“ľ�R���d��”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@,�L(zh��ng)�Ȟ�“113,152”�ֹ�(ji��)���D��(bi��o)��“

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���ǐ������Ñ�(h��)ϵ�y(t��ng)�����d����IJ�����ľ�R���T(m��n)�ļ��\(y��n)�С�

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���ǐ������Ñ�(h��)ϵ�y(t��ng)�����d����IJ�����ľ�R���T(m��n)�ļ��\(y��n)�С�

�Ñ�(h��)�ж����(hu��)���F(xi��n)��X���\(y��n)���ٶ�׃������ܛ�o(w��)���˳������܆���(d��ng)�����F(xi��n)����δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

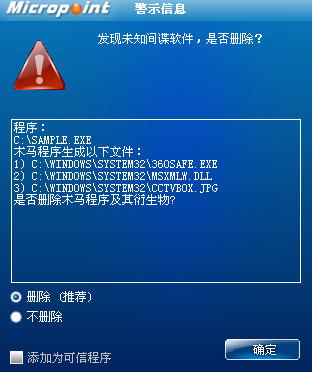

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

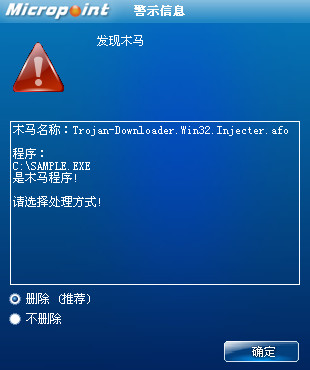

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Injecter.afo”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.ж�dģ�K"%SystemRoot%\system32\msxmlw.dll"

2.�ք�(d��ng)�h���ļ�

"%SystemRoot%\system32\360safe.exe"

"%SystemRoot%\system32\cctvbox.jpg"

"%SystemRoot%\system32\msxmlw.dll"

����(g��)�����ļ�"c:\351.exe���ļ����S�C(j��)��"

���дűP(p��n)��Ŀ����b���ļ��A�IJ����ļ�

3.�ք�(d��ng)�h��ע��(c��)��

�Iֵ�(xi��ng)"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\360safebox"

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��(chu��ng)�����֞�"DirCopy"�Ļ��⌦(du��)��ֹ�؏�(f��)��(zh��)�С�

2.�@ȡϵ�y(t��ng)Ŀ䛣���������ؐ��������"C:\WINDOWS\system32\360safe.exe"�����O(sh��)�Ì��Ԟ��[�ء�

3.�@ȡϵ�y(t��ng)Ŀ䛣���������ؐ��������"C:\WINDOWS\system32\cctvbox.jpg"�����O(sh��)�Ì��Ԟ��[�ء�

4.���[�صķ�ʽ��(zh��)�в����ļ�"C:\WINDOWS\system32\360safe.exe"��

5."C:\WINDOWS\system32\360safe.exe"��(zh��)��֮��

��1���@ȡϵ�y(t��ng)Ŀ䛣���(chu��ng)���ļ�"C:\WINDOWS\system32\msxmlw.dll"����(xi��)�벡����(sh��)��(j��)��

��2����(chu��ng)���M(j��n)�̿��գ������M(j��n)��"explorer.exe"������(chu��ng)���h(yu��n)�̾�(xi��n)�̣��������ļ�"C:\WINDOWS\system32\msxmlw.dll"ע��ԓ�M(j��n)�̵�ַ���g���\(y��n)�С�

��3���O(sh��)���Iֵ�(xi��ng)"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\360safebox" = "C:\WINDOWS\system32\360safe.exe"����(sh��)�F(xi��n)�����_(k��i)�C(j��)�Ԇ���(d��ng)��

��4����ע��(c��)��"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ HideFileExt" =

1��"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Hidden" = 2���[���ļ��U(ku��)չ���Ͳ��@ʾ�[���ļ���Ŀ䛣���v���дűP(p��n)�������űP(p��n)��Ŀ����ļ��A�����O(sh��)�Þ��[�أ������ļ�"C:\WINDOWS\system32\360safe.exe"��ؐ��ͬ���ļ������O(sh��)�Ì��Ԟ���ͨ�����_(d��)���Ի��Ñ�(h��)�c(di��n)����Ŀ�ġ�

��5��ÿ��5��犣��xȡ�W(w��ng)�j(lu��)ASCII"http://www.w***.com:81/aaa.txt"�еľW(w��ng)ַ��Ϣ�������d���в����ļ�����鱾��"c:\351.exe���ļ����S�C(j��)��"����(zh��)�У�֮���O(sh��)���ļ����Ԟ��[�ء�

6."C:\WINDOWS\system32\msxmlw.dll"���d�\(y��n)��֮��

��1���_(k��i)���¾�(xi��n)�̣�ÿ��10��犣����ļ�"C:\WINDOWS\system32\360safe.exe"�h���������ļ�"C:\WINDOWS\system32\cctvbox.jpg"���¿�ؐ��������"C:\WINDOWS\system32\360safe.exe"�������[�صķ�ʽ��(zh��)�С�

������(chu��ng)���ļ���

"%SystemRoot%\system32\360safe.exe"

"%SystemRoot%\system32\cctvbox.jpg"

"%SystemRoot%\system32\msxmlw.dll"

����(g��)�����ļ�"c:\351.exe���ļ����S�C(j��)��"

������ע��(c��)����

��(chu��ng)���Iֵ�(xi��ng)��

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\360safebox"

���Iֵ�(xi��ng)��

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ HideFileExt" = 1

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Hidden" = 2

�����L(f��ng)��(w��n)�W(w��ng)�j(lu��)��

"http://www.w***.com:81/aaa.txt"�Լ���ԓ�ļ����xȡ�Ķ���(g��)�����ļ��W(w��ng)ַ