����V��ľ�R

AdWare.Win32.FindSpy.a

���@�r�g

2012-06-28

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C\C ”������“����V��ľ�R”�����c���ӷ���ܛ���ԄӲ��@,������δ�Ӛ��������ļ�����“UPX�Ӛ�����D���^��ܛ���衣�L�Ȟ�“55,808”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ����ͨ�^����ʽ�V�����������ʽ�M���̘I�V�����������d�������������С�

�Ñ��ж������F�l�������V�棬���ϵ�y�\�о��������W�j�YԴ�ıM�����F����δ֪�M�̵ȡ�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

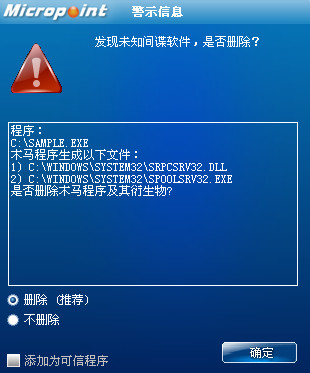

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

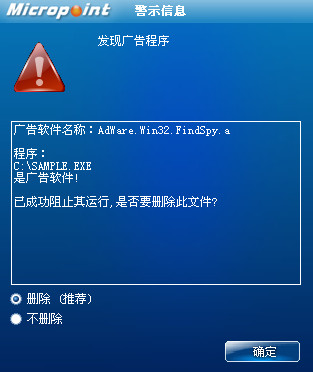

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"AdWare.Win32.FindSpy.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh���ļ�

"%SystemRoot%\System32\srpcsrv32.dll"

"%SystemRoot%\System32\spoolsrv32.exe"

"%SystemRoot%\System32\txfdb32.dll"

"%SystemDriver%\r.exe"

"%SystemRoot%\Web\desktop.html"

2.�քӄh��ע�Ա�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Browser Helper"

"HKEY_LOCAL_MACHINE\Software\Microsoft\Java VM\System Properties"

"HKEY_CURRENT_USER\Software\Microsoft \Java VM\System Properties"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\Srv32 spool service"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\Srv32 spool service"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\System32\srpcsrv32.dll"�����벡��������

2.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\System32\spoolsrv32.exe"�����벡��������

3.�������M�̣������ļ�"C:\WINDOWS\System32\spoolsrv32.exe"��

4."spoolsrv32.exe"����֮���_�ļ�"C:\WINDOWS\System32\txfdb32.dll"��������_�ɹ�������ע�Ա� �I"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Browser Helper"���O��"UninstallString"="C:\WINDOWS\System32\spoolsrv32.exe Uninstall"��

5.������ǰ�M�̙��ޞ�"SeDebugPrivilege(�{ԇ�ؙ༉)"��

6.�����M�̿��գ�ö�e�ҵ�"explorer.exe"�M�̣������h�̾��̣���"C:\WINDOWS\System32\srpcsrv32.dll"ע�뵽"explorer.exe"�M�̡�

7."srpcsrv32.dll"���d֮���_�ٶྀ�̣�

��1������ע�Ա��I"HKEY_LOCAL_MACHINE\Software\Microsoft\Java VM\System Properties"��"HKEY_CURRENT_USER\Software\Microsoft\Java VM\System Properties"�����O���Iֵ�"com.ms.applet.enable.instal" = "true"��

��2����"C:\WINDOWS\System32\srpcsrv32.dll"��ؐ��������"C:\WINDOWS\System32\txfdb32.dll"��

��3���L���Wַ"http://*9.*0.*77.100/st.php?238&e=2"��

��4�����d"C:\WINDOWS\System32\spoolsrv32.exe"���M�̵�ַ���g��

��5�����_�Wַ"http://iqsea**h.cc/n.php?238"��ѭ�h���d�ļ�"C:\r.exe"�����С�

��7�������ļ�"C:\WINDOWS\Web\desktop.html"�����됺�┵���������r����ԓ�ļ������V����档

��8���O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\Srv32 spool service" ="C:\WINDOWS\System32\spoolsrv32.exe"��"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\ RunOnce\Srv32 spool service" = "C:\WINDOWS\System32\spoolsrv32.exe"���F�����_�C�Ԇ��ӡ�

���������ļ�

"%SystemRoot%\System32\srpcsrv32.dll"

"%SystemRoot%\System32\spoolsrv32.exe"

"%SystemRoot%\System32\txfdb32.dll"

"%SystemDriver%\r.exe"

"%SystemRoot%\Web\desktop.html"

������������ע�Ա�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Browser Helper"

"HKEY_LOCAL_MACHINE\Software\Microsoft\Java VM\System Properties"

"HKEY_CURRENT_USER\Software\Microsoft\Java VM\System Properties"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\Srv32 spool service"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\Srv32 spool service"

�����L���W�j

"http://*9.*0.*77.100/st.php?238&e=2"

"http://iqsea**h.cc/n.php?238"

"http://www.**pant*spyware.com/overview.php?238"