���T����

Backdoor.Win32.Agent.tqt

���@�r�g

2012-06-24

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“28,160”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ��

�Ñ��ж������F��ܛ�o���P�]���˿��Ԅ��_�ţ���Ҫ�Y��й¶�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

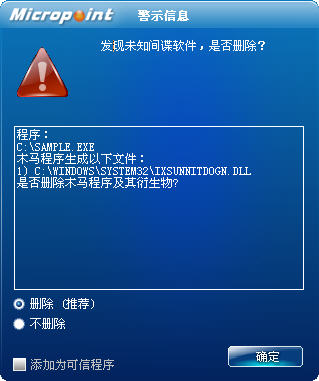

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

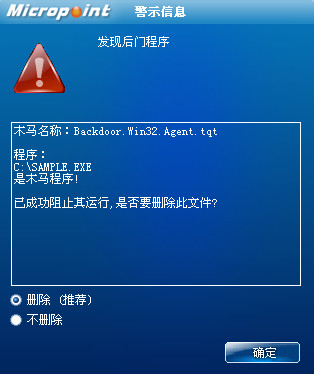

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Agent.tqt”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.ж�d�ȴ�ӳ��"UrcaxlacCijh.dll"

2.�քӄh���ļ�

"%SystemRoot%\system32\UrcaxlacCijh.dll"

3.�֏�ע�Ա��Iֵ�

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\Security Providers"

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���_���֞�"Global\UrcaxlacCijh"�Ļ��⌦��������_�ɹ��t�˳�����ֹ�؏�Ⱦ��

2.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\system32\UrcaxlacCijh.dll"����������������ԓ�ļ���

3.��ԃ�Iֵ�"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\Security Providers"����"UrcaxlacCijh.dll"���ӵ�ԓ�Iֵ�¡�

4.����dll��ں����������ʽ��"rundll32.exe C:\WINDOWS\system32\UrcaxlacCijh.dll EntryPoint"��

5."C:\WINDOWS\system32\UrcaxlacCijh.dll"���d��ϵ�y֮����У�

(1)�������֞�"Global\UrcaxlacCijh"�Ļ��⌦��

(2)�t���������"Shell_TrayWnd"�Ĵ��ڣ��@ȡ�������P�M��id(һ���"explorer.exe"�M��)�������h�̾��̣���"C:\WINDOWS\system32\UrcaxlacCijh.dll"ע�뵽ԓ�M�̡�

(3)�_���¾��̣���ԃ"grabsf**us.com"��dns��Ϣ���������֣��B�ӵ���ַ"grabsf**us.com"����ѭ�h�l�ͺͽ��ܔ�����

���������ļ���

"%SystemRoot%\system32\UrcaxlacCijh.dll"

������ע�Ա���

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\Security Providers"

�����L���W�j��

"grabsf**us.com"