ľ�R���d��

Trojan-Downloader.Win32.Magania.ube

���@�r�g

2012-05-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,������δ�Ӛ���ጷ�dll�ļ�����“aspack”�Ӛ���ʽ����D��������a���裬�������L�Ȟ�“77,834”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

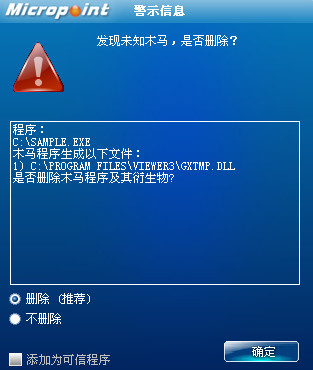

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

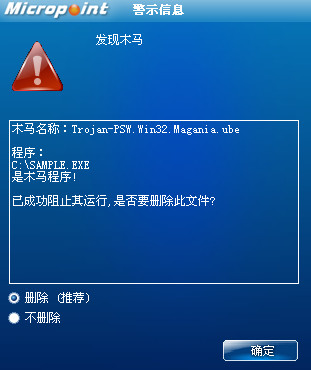

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Magania.ube”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

1.���ƽY��rundll32�M�̣��քӄh���ļ�

"%ProgramFiles%\Viewer3\Gxtmp.dll"

2.�քӄh��ע�Ա��

"HKEY_LOCAL_MACHINE\Software\SubKey"

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\**(���@ʾ�ַ�)

��"HKEY_LOCAL_MACHINE\SYSTEM\Current ControlSet\Services\BITS\Parameters\ServiceDll"�Ğ�����ֵ

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.����ע�Ա��I"HKEY_LOCAL_MACHINE\Software\SubKey"���O���Iֵ"UnKey"="FhgIE9Tc3djP0tLT088OEwbb1Nzd3OU="��

2.����Ŀ�"c:\program files\Viewer3"�������ļ�"c:\program files\Viewer3\Gxtmp.dll"������������������ļ������_ע�Ա��I"HKEY_LOCAL_MACHINE\SOFTWARE\360Safe\"��������_�ɹ����t����"Gxtmp.dll"�е�"run"�����������ʽ��"rundll32.exe c:\progra~1\Viewer3\Gxtmp.dll Run"�����в��E4���˳���

3.��t������"Gxtmp.dll"�е�"run"���������_���տ��ƹ���������"BITS(���_���܂��ͷ���)"���Ն�����͞��Ԅ�(ע�Ա�λ

��:"HKEY_LOCAL_MACHINE\system\CurrentControlSet\Services\BITS\Start" = 2)������"HKEY_LOCAL_MACHINE\SYSTEM\Current

ControlSet\Services\BITS\Parameters"���Iֵ"ServiceDll"="c:\program files\Viewer3\Gxtmp.dll"�����Fdll�ļ��ԄӼ��d��

4.�������M�̣�������������ļ��h��"C:\WINDOWS\system32\cmd.exe /C DEL C:\sample.exe > NUL"��

5."Gxtmp.dll"�ӑB����d��ϵ�y�Е���ԃ"HKEY_LOCAL_MACHINE\SOFTWARE\SubKey"��ֵ���O�î�ǰ�M���c"winsta0"����վ�����P������ע�Ա��I"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\**(���@ʾ�ַ�)\Type=120(ʮ���M��)"�����_���¾��̣������W�j�B�ӣ��B�ӵ��Wַ"wuer1985.3***.org:1989"�������d��������Ñ�Ӌ��C��

���������ļ���

"%ProgramFiles%\Viewer3\Gxtmp.dll"

�����h���ļ�

�����ļ�����

�����Ļ�ע�Ա���

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\**(���@ʾ�ַ�)\ "

"HKEY_LOCAL_MACHINE\SYSTEM\Current ControlSet\Services\BITS\Parameters\ServiceDll"

"HKEY_LOCAL_MACHINE\Software\SubKey"

�����L���W�j

"wuer1985.3***.org:1989"