ľ�R���d��

Trojan-Downloader.Win32.Nekill.ec

���@�r�g

2012-02-05

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C 6.0”���������d�������c(di��n)���ӷ���ܛ���ԄӲ��@���L�Ȟ�“73,728”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^�ƄӴ惦���|(zh��)���ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C(j��)���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\(y��n)�С�

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ƄӴ惦���|(zh��)���ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C(j��)���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\(y��n)�С�

�Ñ��ж�������F(xi��n)IE�ԄӴ��_���ɾW(w��ng)�j(lu��)�����dľ�R����X�\(y��n)�о����ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

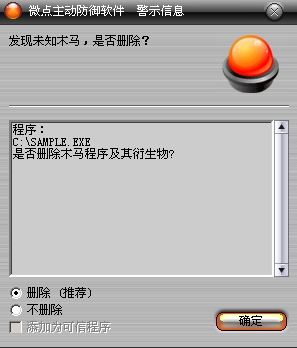

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

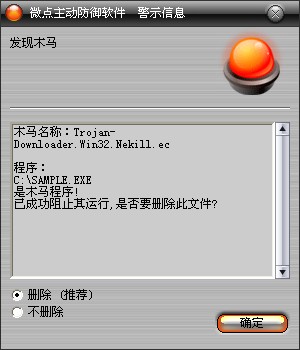

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Nekill.ec ”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

%Temp%\fvq4.tmp

�քӄh��ע�Ա��(xi��ng)��

�I��HKEY_LOCAL_MACHINE\SOFTWARE\ASD\STM

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1���ӱ��\(y��n)�к�(chu��ng)��һ������"Global\571AD448-1F69-47d5-AEC1-D5EA2234409B"�ĽK�˷���(w��)��

2���@ȡ�W(w��ng)�j(lu��)��ַ"http://60.217.***/pl1.txt"�� ���ܳ��W(w��ng)�j(lu��)��ַ"8475.***.cn"��"yahoo.com.cn"��"163.com"��"baidu.com"��

3���{(di��o)��gethostbyname�����@ȡ"yahoo.com.cn"��"163.com"��"baidu.com"�����C(j��)���ֺ͵�ַ��Ϣ�������ɹ����t��ʼ���W(w��ng)�j(lu��)�L�����B�ӾW(w��ng)�j(lu��)"8475.***.cn"���l(f��)���Ñ���Ϣ��ԓ�W(w��ng)ַ��

4�����ɹ��t���B��"8475.***.cn"���@ȡ�űP�����P(gu��n)��Ϣ�����_�����w"1559014776"���鿴�Ƿ��Иӱ��ѽ�(j��ng)�\(y��n)�С�

5����(chu��ng)��ע�Ա��(xi��ng)"HKEY_LOCAL_MACHINE\SOFTWARE\ASD"���I����"STM"�Iֵ��1322539366��

6�����_�W(w��ng)�j(lu��)��ַ"http://60.217.***/pl1.txt"���@ȡ�W(w��ng)ַ"http://sp.***.com/88.exe"����ԓ�W(w��ng)ַ���d�ļ������"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\fvq4.tmp"��

7������0.5�룬�Ԅ�(chu��ng)�����̵ķ�ʽ�\(y��n)��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\fvq4.tmp"��

������(chu��ng)���ļ���

%Temp%\fvq4.tmp

������(chu��ng)��ע�Ա���

�I��HKEY_LOCAL_MACHINE\SOFTWARE\ASD\STM

�����L���W(w��ng)�j(lu��)��

http://60.217.***/pl1.txt

8475.***.cn

http://sp.***.com/88.exe