���T����

Backdoor.Win32.Wuca.je

���@�r�g

2012-01-10

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“14,858 ”�ֹ�(ji��)���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ���Ñ��ж������F(xi��n)�W(w��ng)�j�\�о������W(w��ng)�j�˿��_�����\��δ֪�M�̵ȬF(xi��n)��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ���Ñ��ж������F(xi��n)�W(w��ng)�j�\�о������W(w��ng)�j�˿��_�����\��δ֪�M�̵ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

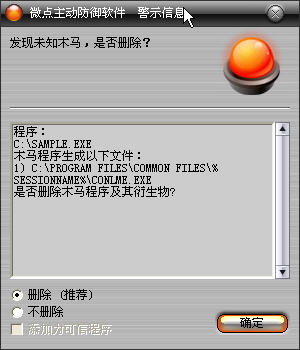

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

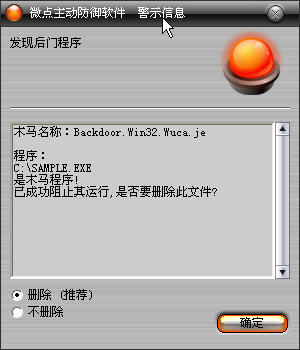

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Wuca.je ”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %ProgramFiles%\Common Files\%SESSIONNAME%\conlme.exe

2���h�� %Documents and Settings%\All Users\���_ʼ���ˆ�\����\����\tencenk.lnk

�֏�ע�Ա��Iֵ

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

�Iֵ �� "C:\Program Files\Internet Explorer\iexplore.exe"

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1���xȡ"C:\WINDOWS\system32\config\default"�ļ����\��������"cmd /c taskkill /im cfmon.exe /f"��"cmd /c taskkill /im conlme.exe /f"�Y���M��cfmon.exe��conlme.exe��

2����(chu��ng)��"C:\Program Files\Common Files\%SESSIONNAME%"�ļ��A���������O�Þ�ϵ�y(t��ng)���[�أ����ӱ����ƞ�"C:\Program Files\Common Files\%SESSIONNAME%\conlme.exe"�����ļ��ĕr�g��Ϣ�������Ӑ�����a��Ȼ���\��ԓ�ļ���

3���\��������cmd /c del "C:\Documents and Settings\Administrator\����\sample.exe"�h���ӱ��ļ���

4��"C:\PROGRA~1\COMMON~1\%SESSI~1\conlme.exe"�\�к�(chu��ng)��"C:\Program Files\QPW.VBE"�ļ����ļ����S�C�����ԅ���(sh��)“open”�\��"C:\Program Files\QPW.VBE"���ļ����S�C������퓞�www.07***.com��

5����"http://d.qq***.com/b.jpg"���d������a�����\��

6����(chu��ng)����ݷ�ʽ"C:\Documents and Settings\All Users\���_ʼ���ˆ�\����\����\tencenk.lnk"ָ��"C:\Program Files\Common Files\%SESSIONNAME%\conlme.exe"���_���_�C���ӵ�Ŀ�ġ�

7���h��"C:\Program Files\QPW.VBE"���ļ����S�C����

8����(chu��ng)��Ӌ���΄գ����r�L��http://gbh.***.us/p/ug.exe���@ȡָ�Ȼ���M�������Đ��������

9����HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command��ֵ��""C:\Program Files\Internet Explorer\iexplore.exe" http://www.52***.com/"��

������(chu��ng)���ļ���

%ProgramFiles%\Common Files\%SESSIONNAME%\conlme.exe

%ProgramFiles%\QPW.VBE"���ļ����S�C��

%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����\tencenk.lnk

������(chu��ng)��ע�Ա���

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

�Iֵ ��""C:\Program Files\Internet Explorer\iexplore.exe" http://www.52***.com/"

�����L���W(w��ng)�j��

http://d.qq***.com/b.jpg

http://www.07***.com

http://gbh.***.us/p/ug.exe

http://www.52***.com/