���T����

Backdoor.Win32.Hupigon.abmd

���@�r(sh��)�g

2011-10-13

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Borland Delphi”������“�����Ӻ��T����”�����c(di��n)���ӷ���ܛ���ԄӲ��@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“749,060”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

������ҪĿ���ǿ����Ñ��C(j��)����ʹ�Ñ��C(j��)���ɞ���ܡ���(d��ng)�Ñ�Ӌ(j��)��C(j��)��Ⱦ��ľ�R������,�Ñ��z���^�o���_�����Ñ���Ҫ���Y����Ϣ�Gʧ�ȬF(xi��n)��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

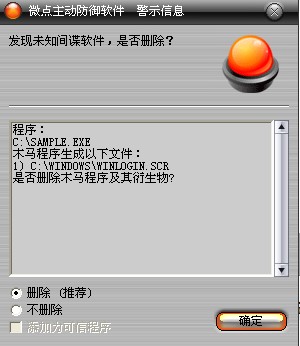

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1��

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

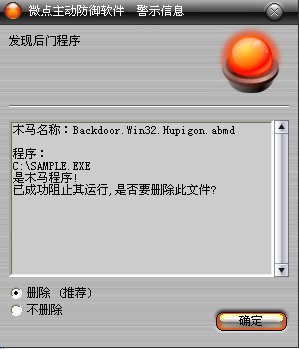

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Hupigon.abmd”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemRoot%\winlogin.scr

�քӄh��ע�Ա�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\winlosaverver

���Q��DisplayName ��(sh��)��(j��)��in save server

���Q��ImagePath ��(sh��)��(j��)��C:\WINDOWS\winlogin.scr

�֏�(f��)ע�Ա���Ϣ:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Policies\WinOldA8p\NoRealMode

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ͨ�^ע�Ա���Ϣ���@ȡ�Ñ�����ϵ�y(t��ng)�İ汾��Ϣ��ͨ�^�ַ����������P(gu��n)�ľW(w��ng)�j(lu��)朽ӵ�ַ��Wang****.33***.org:8000��

2.�����������c"svchost.exe"�M(j��n)�б��^���������,�����������^�m(x��)�c"C:\WINDOWS\winlogin.scr"���^,����ǣ�ֱ���˳�����������ǣ��������Q��“www.baidu.com_MUUEZ”�Ļ����w׃��������Ҫ��ֹ�������\(y��n)�С�

3.�������������"svchost.exe".�@ȡ"C:\WINDOWS\system32\svchost.exe"Ŀ�, ����svchost.exe�M(j��n)�̣�Ȼ��ͨ�^�x��ԓ�M(j��n)�̵ă�(n��i)����Ϣ�����{(di��o)��ntdll.dll���е�"ZwUnmapViewOfSection"����(sh��)���@ȡ��(d��ng)ǰ�M(j��n)��ӳ��Ļ�ַ,Ȼ���{(di��o)��WriteProcessMemory����(sh��)����(n��i)���ַ���벡����(sh��)��(j��)��

4���@ȡWindowsĿ䛣���vԓĿ��µ����еĔ�(sh��)��(j��)�ļ����M(j��n)���x������������v�ļ�����"C:\WINDOWS\winlogin.scr"������ҵ����Ȅh��֮��Ȼ���������Կ�ؐ�ķ�ʽ�����������飺"C:\WINDOWS\winlogin.scr"����ԓ�ļ��Č��ԸĞ�ϵ�y(t��ng)�[�،��ԣ�����ԓ�ļ��ĕr(sh��)�gԓ��C(j��)�����صĕr(sh��)�g�����ڡ�

5�����_����(w��)���ƹ��������������" winlosaverver "����(w��)���Ȅh��֮��Ȼ��ͽ��������Q��" winlosaverver "�ķ���(w��)������(y��ng)��ע�Ա���Ϣ�飺HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\winlosaverver

���Q��DisplayName ��(sh��)��(j��)��in save server

���Q��ImagePath ��(sh��)��(j��)��C:\WINDOWS\winlogin.scr

������ԓ����(w��)��Ŀ�����_(d��)����һ�β����Ԇ��ӵ�Ŀ�ġ�

6. ���_ע�Ա���Ϣ���h��HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\

WinOldA8p\NoRealMode,Ŀ�������Ñ��o���M(j��n)��Dosģʽ��

7. �@ȡWindows�ļ��AĿ�,����ԓ�ļ��AĿ���(chu��ng)��"C:\WINDOWS\uninstal.bat",Ŀ���nj�(sh��)�F(xi��n)�������Ԅh��.

8. ͨ�^�M(j��n)�̵�ע�룬�����Ñ��C(j��)����ʹ�Ñ��C(j��)���ɞ���ܣ� �ӑB(t��i)�������ƶ�IP�������÷����B���Ԅ��Ͼ����ڿͿ�ͨ�^ԓ����(w��)�ˌ�����Ӌ(j��)��C(j��)��(sh��)ʩ�ƉIJ�����

������(chu��ng)���ļ���

%SystemRoot%\uninstal.bat

������ؐ�ļ���

%SystemRoot%\winlogin.scr

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\winlosaverver

���Q��DisplayName ��(sh��)��(j��)��in save server

���Q��ImagePath ��(sh��)��(j��)��C:\WINDOWS\winlogin.scr

�����L���W(w��ng)�j(lu��)��

Wang****.33***.org:8000