���d�߳���

Trojan-Downloader.Win32.Perkesh.gs

���@�r�g

2011-08-12

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C ”������“���d��”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“29,696”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

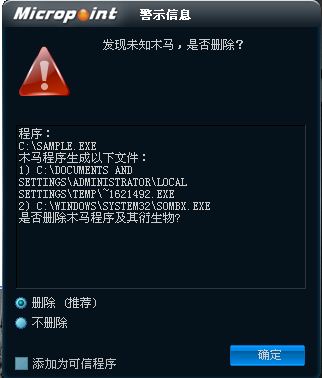

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

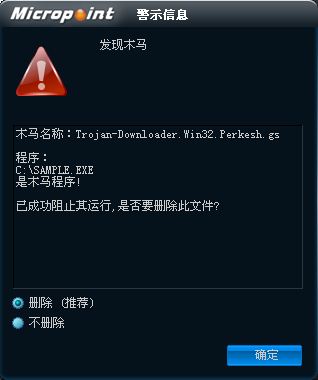

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Perkesh.gs”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

%Temp%\(�S�C��).kx

%Temp%\pci.sys

%Temp%\~(�S�C��).ex

%Temp%\~(�S�C��).exe

%SystemRoot%\system32\(�S�C��).exe

%TEMP%\~(�S�C��).dat

�֏ͱ���Ⱦ��ϵ�y�ļ�"%SystemRoot%\System32\userinit.exe"

�քӄh��ע�Ա�헣�

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\egui.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safeboxtray.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360tray.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.exe

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��ֹ�؏͆��ӄ�������׃�����Y��"egui.exe"��"ekrn.exe"�M�̣��h������ա�

2.�����M�̲���"ras.exe"��"rsmain"��"rsnetsvr.exe"��"scanfrm.exe"��"ravtask.exe"��"ccenter.exe"��

"rfwsrv.exe"��"rstray.exe"��"ravmond.exe"��"kpfwsvc.exe"��"kavstart.exe"��

"kaccore.exe"��"kpfw32.exe"��"kissvc.exe"��"kwatch.exe"��"kamilmon.exe",�ҵ��t�P�]�M�̡�

3.�ٴβ���"360tray.exe"��"safeboxtray.exe"��"avp.exe"�M�̣��ҵ��t��"%Temp%"·����ጷ�"~(�S�C��).kx"�����d�˄ӑB朽ӎ죬ጷ����ļ�"pci.sys"��"%Temp%"·���£�����"aav"���ռ��d���Ӂ��Y����ܛ�M�̣���ע�Ա�����ӳ��ٳ֣�ö�e�Y���Ñ����_�ķ��������ڡ�Ȼ���˳��ӣ��h�����պ����ļ���

4.ጷ�"~(�S�C��).ex"��"~(�S�C��).exe"�ļ���"%Temp%"·���£�ጷ�"(�S�C��).exe"��"%SystemRoot%\system32"·���«@��"SeDebugPrivilege"���ޣ���"%Temp%\~(�S�C��).ex"�ļ���������"vb"���ӷ��գ������Ӵ۸�ϵ�y�ļ�"userinit.exe"�����F�_�C�Ԇ��ӣ��h�����ļ���

5.�\��"%SystemRoot%\system32"\(�S�C��).exe"����ֹ�؏͆��ӄ�������׃�����o����QQ�M���ccmd�M�̣��xȡQQ�M�̵ăȴ���Ϣ�l�͵�ָ���Wվ���Y��cmd�M�̡�

6.���d�����б���"%TEMP%\~(�S�C��).dat"�����d�������б��еIJ�����

7.��ע�Ա�����"egui.exe"��ӳ��ٳ֣��O���؆���X��h��"%Temp%\~(�S�C��).ex"�c����Դ�ļ���

���������ļ���

%Temp%\(�S�C��).kx

%Temp%\pci.sys

%Temp%\~(�S�C��).ex

%Temp%\~(�S�C��).exe

%SystemRoot%\system32\(�S�C��).exe

%TEMP%\~(�S�C��).dat

��������ע�Ա���

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\egui.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safeboxtray.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\360tray.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\avp.exe

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb

�����h���ļ���

%Temp%\~(�S�C��).ex

����Դ�ļ�