ľ�R���d��

Trojan-Downloader.Win32.Geral.cqb

���@�r�g

2011-08-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“vc ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ��L�Ȟ�“33,349” �ֹ����D�˞�“ ”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ����������Ŀ�ĸ`ȡ�Ñ�Ӌ��C����Ϣ���Ñ��ж�����Fϵ�y�\�о��������Fδ֪�M�̡�

”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ����������Ŀ�ĸ`ȡ�Ñ�Ӌ��C����Ϣ���Ñ��ж�����Fϵ�y�\�о��������Fδ֪�M�̡�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

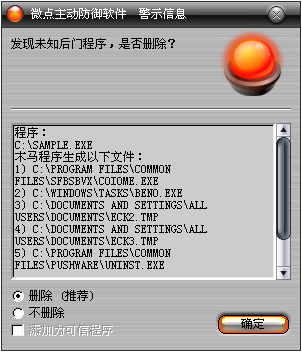

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

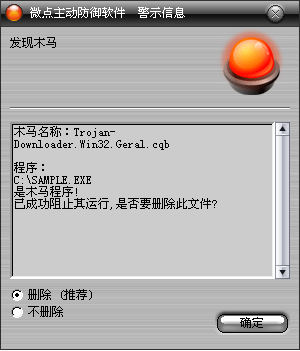

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.cqb”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%System32%\Program Files\Common Files\realteck\heoifz.pif

%system32%\5866250.OCX(�ļ����S�C)

%Documents and Settings%\Administrator\Local Settings\Temporary Internet Files\Content.IE5\J1BAZ6S5\t[1].exe

%SystemRoot%\Temp\occ.ini

%Documents and Settings%\All Users\Documents\eck1.tmp

2.�h��ע�Ա�

\REGISTRY\MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths

\REGISTRY\USER\S-1-5-21-1220945662-2077806209-1801674531-500\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders\ History

׃������

%System32% win32��ϵ�y�ļ�Ŀ�, ͨ����“C:\Windows\System32”

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\Program Files”

����������

1. �������b���ļ��A�D���T�_�Ñ��c����

2. �������⌦�� ZODANON ,�����M�̿��ղ���ekrn.exe��ֹ�����؏��\�С�

3. �јӱ�������ƞ�%SystemDriver%\Program Files\Common Files\realteck\heoifz.pif������һЩ���a��

4. ����ע�Ա�CLSID\{E6FB5E20-DE35-11CF-9C87-00AA005127ED}\InProcServer32 ��ע�Ա��IֵAdvapi32.RegSetValueExA��

5. ጷ�%system32%\5866250.OCX(�ļ����S�C),���d��dll��

6. GetProcAddress�@ȡ GetSkin, Setconfig������ַ, ���{�á� Setconfig���������µľ���, �µľ����B�ӾW�j222.76.217.179 ��220.112.44.174���dľ�R���� J1BAZ6S5\s[1].exe��

7. �\��ľ�RJ1BAZ6S5\s[1].exe��

���������ļ���

%System32%\Program Files\Common Files\realteck\heoifz.pif

%system32%\5866250.OCX(�ļ����S�C)

%Documents and Settings%\Administrator\Local Settings\Temporary Internet Files\Content.IE5\J1BAZ6S5\s[1].gif

%Documents and Settings%\Administrator\Local Settings\Temporary Internet Files\Content.IE5\J1BAZ6S5\t[1].exe

%SystemRoot%\Temp\occ.ini

%Documents and Settings%\All Users\Documents\eck1.tmp

��������ע�Ա���

\MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Cache\Paths

= C:\Documents and Settings\Administrator\Local Settings\Temporary Internet Files\Content.IE5

\USER\S-1-5-21-1220945662-2077806209-1801674531-500\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellFolders\ History =C:\Documents and Settings\Administrator\Local Settings\History

�����h���ļ���

%Documents and Settings%\Administrator\Local Settings\Temporary Internet Files\Content.IE5\J1BAZ6S5\s[1].gif

�����L���W�j��

222.76.217.**

220.112.44.**