QQ�ܴa�I̖ľ�R

Trojan-PSW.Win32.QQPass.pec

���@�r�g

2011-06-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“QQ�I̖����”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“60��000”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǫ@ȡĿ�����C��һ�п��ƙ�,ʹĿ�����C�S���h�̿����ߵ����u

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǫ@ȡĿ�����C��һ�п��ƙ�,ʹĿ�����C�S���h�̿����ߵ����u

�Ñ��ж�������F�W�j�B�Ӯ�����QQ��̖�ܴa���I�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

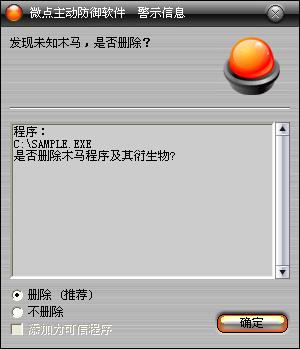

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

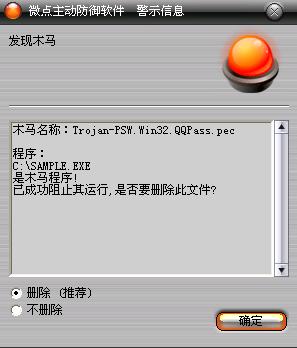

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.pec”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ�

%SystemRoot%\System32\cjvesk.dat

%SystemRoot%\System32\bvkiwp1.bat

%SystemRoot%\System32\bvkiwp2.bat

%SystemRoot%\System32\bvkiwp3.bat

%SystemRoot%\System32\bvkiwp4.ba

%ProgramFiles%\hgreag\igrvuspjc.dll

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders\Personal

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@��ϵ�y·���������ļ�cjvesk.dat�����_�ļ�����W�j��ַwww.fendoufend**.com:10937/2hao

2.����ϵ�yĬ�J�Ğg�[��·�������d�\��cjvesk.dat���L���W�j

3.ѭ�h�������ļ�%SystemRoot%\System32\bvkiwp1.bat;

%SystemRoot%\System32\bvkiwp2.bat;

%SystemRoot%\System32\bvkiwp3.bat;

%SystemRoot%\System32\bvkiwp4.bat;

�քe����

www.fendoufend**.com:10937/wgwg99;

www.fendoufend**.com:10939/wgwg97;

www.fendoufend**.com:10937/wgwg92

���ٳ֞g�[���L������朽ӣ��S��h��������

4.�����ļ�%ProgramFiles%\hgreag\igrvuspjc.dll����cjvesk.dat�ļ����{�Ä����M�̿��գ�ͨ�^�ַ���ƥ��ķ�ʽ�������Ƿ���360tray.exe,racmond.exe,qqpctray.exe�M���е�߀�Ͱl���P�]��Ϣ��

5.����ע�Ա��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders�����ĿPersonal���ֵ��%ProgramFiles%\hgreag\igrvuspjc.dll��

6.�����^�ӣ�ͨ�^csrss.exe�е�RawInputThread���@���I�P�����Ȼ���v������酢��ȥ�{��nt!ZwReadFile��nt!ZwReadFile������һ��IRPȻ��ͨ�^IRP���@���I�Pݔ��ă��ݣ����ث@QQ�Ď�̖���ܴa��

7.�����Єh��igrvuspjc.dll��

���������ļ���

%SystemRoot%\System32\cjvesk.dat

%SystemRoot%\System32\bvkiwp1.bat;

%SystemRoot%\System32\bvkiwp2.bat;

%SystemRoot%\System32\bvkiwp3.bat;

%SystemRoot%\System32\bvkiwp4.bat

%ProgramFiles%\hgreag\igrvuspjc.dll

��������ע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders\Personal

�����L���W�j:

www.fendoufend**.com:10937/2hao

www.fendoufend**.com:10937/wgwg99;

www.fendoufend**.com:10939/wgwg97;

www.fendoufend**.com: 10937/wgwg92;