ľ�R����

Trojan.Win32.Pasta.yo

���@�r(sh��)�g

2011-06-05

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“Delphi”������ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������ASPack 2.12�Ӛ����L(zh��ng)�Ȟ�“424,475�ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“�W(w��ng)�(y��)���R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�ٳ֞g�[���Ğg�[�����(y��)

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“�W(w��ng)�(y��)���R”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�ٳ֞g�[���Ğg�[�����(y��)

�Ñ��ж���(hu��)���F(xi��n)Ӌ(j��)��C(j��)���W(w��ng)�j(lu��)�\(y��n)�о������g�[�����ٳֵȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

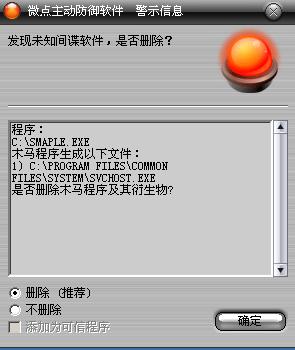

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙ”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

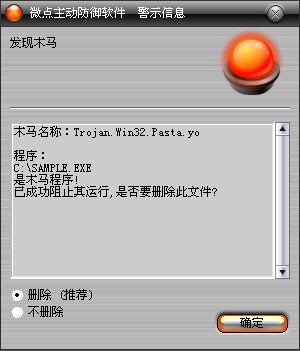

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan.Win32.Pasta.yo”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

�ք�(d��ng)�h�������ļ���

%ProgramFiles%Comment Files\system\svchost.exe

%SystemRoot%\system32\msscp.reg

��������hosts�ļ���Q%SystemRoot%\system32\drivers\etc\hosts

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��(chu��ng)���ļ�%SystemRoot%\system32\msscp.reg��

2.���_�ļ�%SystemRoot%\regedit.exe

3.���[�ش��ڷ�ʽ����(d��ng)�M(j��n)��C:\windows\regedit.exe /s C:\windows\system32\msscp.reg

4.��(chu��ng)���ļ�%ProgramFiles%\CommonFiles\System\taobao.ico��

5����v����ϵ�y(t��ng)�а��b�ĸ��N��ܛ���l(f��)�F(xi��n)��h������(y��ng)��ע��(c��)���(xi��ng)��

7.��(chu��ng)��IE�D��(bi��o)���vԭϵ�y(t��ng)�е�IE�D��(bi��o)���w����

8.�oIE�D��(bi��o)���Ͻ�(j��ng)�^���ܺ�ķǷ�朽�http://www.XX24.cn��

9.�o�Ԍ��ĈD��(bi��o)�ϼ��ϳ�朽�

http://www.taobao.com/go/XXX/tbk_channel/onsale.php?pid=mm_XXXXXXXX_0_0&eventid=101586��

10.�h��%SystemRoot%\system32\drivers\etc\hosts

11.��(chu��ng)��%SystemRoot%\system32\drivers\etc\hosts����������(y��ng)�Ě�ܛ���µ�IP��ַȫ���ij�127.168.1.1

12.��(chu��ng)���ļ�%ProgramFiles%Comment Files\system\svchost.exe���\(y��n)��

13.�h���ļ�%SystemRoot%\system32\msscp.reg

14.svchost.exe��v�Ñ��_ʼ�ˆβ��Ҳ��h����ȫܛ������(y��ng)��朽Ӻ͈D��(bi��o)������360��ȫ�l(w��i)ʿ�ĈD��(bi��o)���@��360��ȫ�l(w��i)ʿ��·�������h��360��ȫ�l(w��i)ʿ�������ļ���

������(chu��ng)���ļ���

%SystemRoot%\system32\drivers\etc\hosts

%ProgramFiles%Comment Files\system\svchost.exe

%SystemRoot%\system32\msscp.reg

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALLL

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\SuperHidden

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel\{871C5380-42A0-1069-A2EA-08002B30309D}

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\TypedUrls

HKEY_CLASSES_ROOT\lnkfiles\IsShortcut