���T����

Backdoor.Win32.Floder.l

���@�r�g

2011-05-18

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“46,893 ”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DŽ������Tʹ�Ñ��C���S����ܡ�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DŽ������Tʹ�Ñ��C���S����ܡ�

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

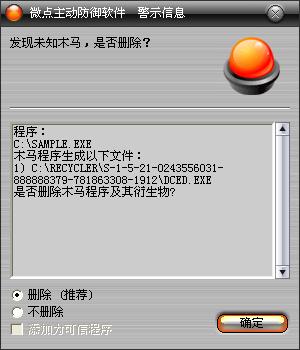

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

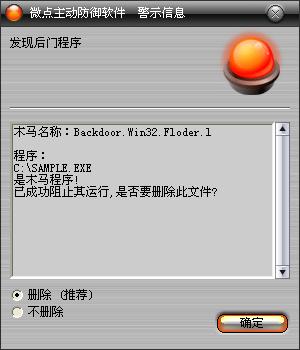

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Floder.l”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q��"Taskman"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

���Q��"Shell"

������"explorer.exe,C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"gfsewd"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

2.�h�������ļ���

C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe

C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\Desktop.ini

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к@ȡ����·���������У�Ȼ�������M���\�������ļ����ë@ȡ���������O���M���\�������С�

2.ж�d�����M�̵��ļ��ȴ��R��Ȼ�������M���е�pe�ļ����뵽�����M���У����֏͒����M�̵��\�С�

3.ԓ�M���\�кӑB�@ȡ�����M����Ҫ�ĺ�����ַ���@ȡ�����ļ�·����

4.���^�����ļ�·���Ƿ���"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"��

5.�����DŽt����·��"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\"�����������ļ����Ƶ�ԓ·����������"dced.exe"�����O���ļ����Ԟ�ϵ�y�[�ء�

6.����ͬĿ�������"Desktop.ini"�����ļ��A�D�˂��b�ɻ���վ��

7.��������ע�Ա�헣����F�����ļ����_�C���ӣ�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q��"Taskman"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

���Q��"Shell"

������"explorer.exe,C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"gfsewd"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

8.����ϵ�y���գ����ұ��C��"explorer.exe"�M�̣����@ȡԓ�M�̵Ŀ��ƾ����

9.ע�됺����a��"explorer.exe"�M���У������h�����\�А�����a��

10."explorer.exe"�M���еĐ�����a�\�к�������"gcdv"�Ļ����w����ֹ�؏��\�С�

11.����ʼ��socket���B�Ӻڿ�ָ���h�˵�ַ���ȴ��ڿ������K���C�S����ܣ��ܺڿͿ��ơ�

���������ļ���

C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe

C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\Desktop.ini

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q��"Taskman"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

���Q��"Shell"

������"explorer.exe,C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��"gfsewd"

������"C:\RECYCLER\S-1-5-21-0243556031-888888379-781863308-1912\dced.exe"

�����L���W�j��

u**.te***me.com