���x(ch��ng)����

Worm.Win32.Agent.wea

���@�r(sh��)�g

2011-04-23

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”����(xi��)��ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“58,368”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ���Ǹ�Ⱦ���C(j��)��ϵ�y(t��ng)�űP(p��n)������(chu��ng)�����T(m��n)ʹ���C(j��)�S��������C(j��)��

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ���Ǹ�Ⱦ���C(j��)��ϵ�y(t��ng)�űP(p��n)������(chu��ng)�����T(m��n)ʹ���C(j��)�S��������C(j��)��

�����Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������ڴ���δ֪�����M(j��n)�̡�ϵ�y(t��ng)��Ҫ�Y�ρGʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

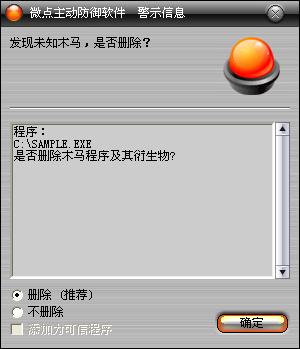

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

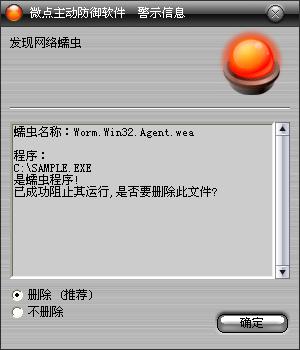

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Worm.Win32.Agent.wea”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h�������ļ���

%SystemRoot%\system\llzjy080908.exe

%Documents and Settings%\All Users\lljydf16.ini

��ϵ�y(t��ng)�űP(p��n)��Ŀ�\auto.exe

��ϵ�y(t��ng)�űP(p��n)��Ŀ�\AutoRun.inf

%SystemRoot%system\zjj32dla.dll

%SystemDriver%\dfDelmlljy.bat

2.�ք�(d��ng)�h������ע��(c��)���(xi��ng)��

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\run\

���Q��dlnjj_df

��(sh��)��(j��)��C:\windows\system32\llzjy080908.exe

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\EnableAutodial

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\(y��n)�к��_(k��i)����ע��(c��)���(xi��ng)���@ȡ�����IStartup�Ĕ�(sh��)��(j��)��

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

2.��(chu��ng)���M(j��n)�̿��ղ���"avp.exe"��"runiep.exe"��"kvxp.kxp"��"360tray.exe"��"rstray.exe"�Ț�ܛ�M(j��n)�̣����ҵ��t�Lԇ��(qi��ng)���P(gu��n)�]��

3.��(f��)��������"%SystemRoot%\system\"Ŀ��£���������"llzjy080908.exe"��

4.��"%Documents and Settings%\All Users"Ŀ���(chu��ng)�������ļ�"lljydf16.ini"���ڌ�(xi��)����·����

5.�������(f��)�Ƶ����C(j��)��ϵ�y(t��ng)�P(p��n)�ĸ�Ŀ��£�������"auto.exe"�������ļ������O(sh��)�Þ�ϵ�y(t��ng)���[�ء�

6.�ڷ�ϵ�y(t��ng)�P(p��n)�ĸ�Ŀ���(chu��ng)��"AutoRun.inf"�ļ����O(sh��)���ļ����Ԟ�ֻ�x���[�أ����Ã�(n��i)��ָ��"auto.exe"�����Ñ����_(k��i)�űP(p��n)�r(sh��)���_(d��)���؏�(f��)��Ⱦ��Ŀ�ġ�

7.��������ע��(c��)���(xi��ng)���_(d��)�������_(k��i)�C(j��)�\(y��n)�е�Ŀ�ģ�

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\run\

���Q��dlnjj_df

��(sh��)��(j��)��C:\windows\system32\llzjy080908.exe

8.��(chu��ng)������ע��(c��)���(xi��ng)Ŀ��

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\EnableAutodial

9.��"%SystemRoot%\system32"Ŀ���(chu��ng)����(d��ng)�B(t��i)��朽ӎ�(k��)�ļ�"zjj32dla.dl"��

10.�[���\(y��n)�б��C(j��)IE�g�[��������"zjj32dla.dl"ע�뵽�M(j��n)���У���(chu��ng)�����T(m��n)��ʹ���C(j��)�S����ܡ�

11.�ڱ��C(j��)"%SystemDriver%"Ŀ���(chu��ng)�����\(y��n)����̎���ļ�"dfDelmlljy.bat"���_(d��)���h������Դ�ļ���Ŀ�ġ�

������(chu��ng)���ļ���

%SystemRoot%\system\llzjy080908.exe

%Documents and Settings%\All Users\lljydf16.ini

��ϵ�y(t��ng)�űP(p��n)��Ŀ�\auto.exe

��ϵ�y(t��ng)�űP(p��n)��Ŀ�\AutoRun.inf

%SystemRoot%system\zjj32dla.dll

%SystemDriver%\dfDelmlljy.bat

������ע��(c��)����

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\run\

���Q��dlnjj_df

��(sh��)��(j��)��C:\windows\system32\llzjy080908.exe

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\EnableAutodial