ľ�R���d��

Trojan-Downloader.Win32.Genome.awn

���@�r�g

2011-03-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”���������d�߳������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“13,312 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

�Ñ��ж������FӋ��C���W�j�\�о�����ϵ�y���W�j����������o���P�]�����F������Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

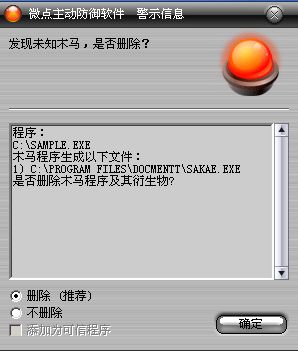

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

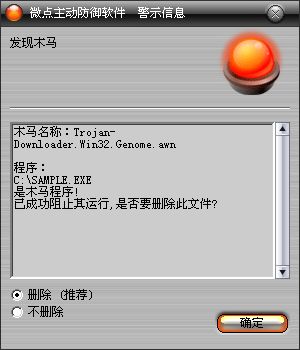

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Genome.awn”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Documents and Settings%\Docmentt\sakae.exe

2���քӄh������ע�Ա�헣�

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Active Setup\Installed

Components\{AENGFU3AA-B986-11d2-9CBD-0000F87A369E}

���Q��Versiob986

������%Documents and Settings%\Docmentt\sakae.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�����d�߳����\�к����¼�“IIIIIIIIIIIIOOOOOOOOOOOOOOOOOKKKKKKKKJ”����������ǵ�һ���\�У��������ٴ΄���һ�������M�̣�����l�F��һ�������\�У��t���^�m�����У�

2�����^�����Ƿ��%Documents and Settings%\Docmentt\sakae.exe��������ǣ�����C�P��Ŀ�����ӛ�±�����SaveTxta986.txt�����ڱ��没���ļ���ԭʼ·����������%Documents and Settings%\Docmentt�Ƿ���sakae.exe���Єt�h����Ȼ��������ƞ�%Documents and Settings%\Docmentt\sakae.exe���˳������M�̣�

3��sakae.exe�\�к��������w“986”����ֹ���������\�У�

4���������̣��ھ����д��_c:\SaveTxta986.txt�@ȡ����ԭ�ļ���·����Ȼ��h������ԭ�ļ���SaveTxta986.txt��

5���������̣�����ע�Ա�����Ƿ����HKEY_CURRENT_USER\SOFTWARE\Microsoft\Active Setup\Installed

Components\{AENGFU3AA-B986-11d2-9CBD-0000F87A369E}��������ڄt�h��ԓ헣�Ȼ�������������Q��Versiob986��·��ָ��%Documents and Settings%\Docmentt\sakae.exe��

6�����Ү�ǰ�����Ƿ��в����z���O���ˡ���������sniff���ᡢ�΄չ�������virtual���h�����桢ץ��vmware��ftp��txp��system32���֘ӵĴ��ڣ�����l�F���t���ȴ�1200s�r�g��Ȼ�����z���Ƿ����@Щ���ڣ�����]�У��t��������һ����

7���B�Ӳ����W�jhttp://www.***.com:2010/993902986.gif�����d�����ļ�������%Temp%Ŀ��²���������30983568.gif���S�C���������d���ļ��������������d�ľW�j��Ϣ��Ȼ����_ԓ�ļ������_����ľWַ�����d����������C:\Program Files\DownTempĿ��²��\�У�

8���@ȡ�Ñ��ľW���Ͷ˿���Ϣ���l�͵������W�jhttp://www.***.com:2010\union\count.asp��

9���B�Ӳ����W�jhttp://aaa.***.net/986.gif�����d�����ļ�������%Temp%Ŀ��²���������30983568.gif���S�C���������d���ļ��������������d�ľW�j��Ϣ��Ȼ����_ԓ�ļ������_����ľWַ�����d����������C:\Program Files\DownTempĿ��²��\�У�

��

���������ļ���

c:\SaveTxta986.txt

%Documents and Settings%\Docmentt\sakae.exe

%Temp%\30983568.gif���S�C����

��������ע�Ա�헣�

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Active Setup\Installed

Components\{AENGFU3AA-B986-11d2-9CBD-0000F87A369E}

���Q��Versiob986

������%Documents and Settings%\Docmentt\sakae.exe

�����L���W�j��

http://www.***.com:2010/993902986.gif

http://www.***.com:2010\union\count.asp

http://aaa.***.net/986.gif