ľ�R����

Trojan-Dropper.Win32.Agent.arru

���@�r�g

2011-03-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“����ጷ���”�������c���ӷ���ܛ���ԄӲ��@������“PeCompact”�Ӛ����L�Ȟ�“34,322 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ����ጷŲ��������d�����ļ����Ñ���X���\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ����ጷŲ��������d�����ļ����Ñ���X���\�С�

�����Ñ��ж����ܕ����F(xi��n)Ӌ��C�o���؆����P(gu��n)�]����Ҫ�ļ��Gʧ��ϵ�y(t��ng)���W(w��ng)�j(lu��)����������o���P(gu��n)�]�Ȍ�(d��o)���Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

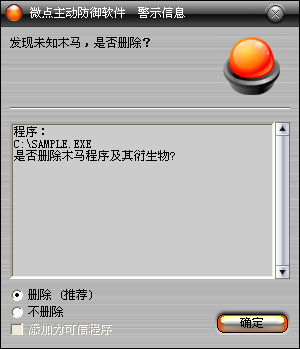

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

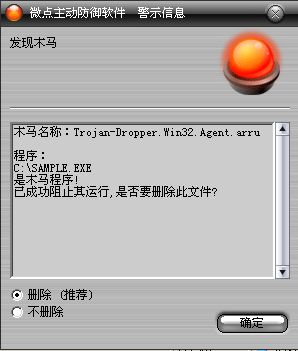

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Dropper.Win32.Agent.arru”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

D:\VolumeDH\kisp2011.exe

%Temp%\cdf1912.tmp

%Documents and Settings%\Administrator\Application Data\A.tmp

%Documents and Settings%\Administrator\Application Data\B.tmp

%Documents and Settings%\Administrator\Application Data\lua\1.bat

%Documents and Settings%\Administrator\Application Data\lua\2.bat

%Temp%\tmp_ext.bat

%Temp%\inl19.tmp

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\WinRAR

���Q��tech1894 ��(sh��)��(j��)��tech1894

���Q��udate ��(sh��)��(j��)����ǰ����

���Q��uid ��(sh��)��(j��)��0

���Q��uname ��(sh��)��(j��)��system

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к������ļ��ĕr�g�Ğ�ϵ�y(t��ng)�r�g���@ȡ��ǰ�M�̺;��̵�ID��

2�����_ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\WinRAR���鿴�Ƿ��Ђ����Iֵ“tech1894”������У��f�������ѽ�(j��ng)�ڱ��C�\���^���˳������M�̣�

3����(chu��ng)�������w“tech1894”����ֹ���������\�У�

4����ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\WinRAR��(chu��ng)���Iֵtech1894�����鲡���\�еĘ�ӛ��

5����D�P��(chu��ng)��Ŀ�D:\VolumeDH��Ȼ����ԓĿ���(chu��ng)���ļ�kisp2011.exe��

6���@ȡ�R�r�ļ��A·��%Temp%,��ԓĿ���(chu��ng)�������ļ�cdf1912.tmp�����汣���������B�ӾW(w��ng)ַ��һЩ�����ļ�����Ϣ��

7����%Documents and Settings%\Administrator\Application DataĿ���(chu��ng)�����ļ�A.tmp��B.tmp(�S�C��)��

8���xȡcdf1912.tmp��������Ϣ���h��B.tmp���B�Ӳ����W(w��ng)�j(lu��)http://121.***.142.19:1000/ipv.wav�����d�����ļ���C:\Documents and Settings\Administrator\Application DataĿ��²�����B.tmp,Ȼ���xȡB.tmp����Ϣ������A.tmp��Ȼ��(chu��ng)���M���\��A.tmp��

9����D:\VolumeDHĿ���(chu��ng)���ļ�inj.dat����ϵ�y(t��ng)Ŀ���%SystemRoot%\System32\net.exe��(f��)�Ƶ�D:\VolumeDHĿ��²���������kisp2011.exe��

10����%Documents and Settings%\Administrator\Application Data��(chu��ng)���ļ��Alua,����ԓĿ���(chu��ng)����̎���ļ�1.bat��2.bat��

11������%Temp%Ŀ����Ƿ�����ļ�tmp_ext.bat,����У��t�Ȅh���ل�(chu��ng)��ԓ��̎���ļ�,Ȼ���\��ԓ��̎���ļ�����̎���\�к�����_1.bat��

12����%Temp%Ŀ���(chu��ng)���ļ�inl19.tmp,Ȼ�����[�ط�ʽ�\��ԓ�ļ���

13����A.tmp��(f��)�Ƶ�D:\VolumeDHĿ��²���������kisp2011.exe��

14���{(di��o)�������У��h������ԭ�ļ�������

����

������(chu��ng)���ļ���

D:\VolumeDH\kisp2011.exe

%Temp%\cdf1912.tmp

%Documents and Settings%\Administrator\Application Data\A.tmp

%Documents and Settings%\Administrator\Application Data\B.tmp

%Documents and Settings%\Administrator\Application Data\lua\1.bat

%Documents and Settings%\Administrator\Application Data\lua\2.bat

%Temp%\tmp_ext.bat

%Temp%\inl19.tmp

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\WinRAR

���Q��tech1894 ��(sh��)��(j��)��tech1894

���Q��udate ��(sh��)��(j��)����ǰ����

���Q��uid ��(sh��)��(j��)��0

���Q��uname ��(sh��)��(j��)��system

��������

�����L���W(w��ng)�j(lu��)��

http://121.***.142.19:1000/ipv.wav

http://download1.***.com.cdn20.com/sxcms.exe

http://setup.***.com/install/pipi_73.exe

http://www.***.com/youbak/software/partner/9010/ddsp1.exe