���T����

Backdoor.Win32.Beastdoor.ot

���@�r�g

2011-03-22

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��VC �����ĺ��T������UPX�Ӛ������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“30,894 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T��ʹ�Ñ���X�S��������C��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T��ʹ�Ñ���X�S��������C��

�����Ñ��ж����ܕ����FӋ��C�o���؆����P�]����Ҫ�ļ��Gʧ��ϵ�y���W�j����������o���P�]�����F������Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

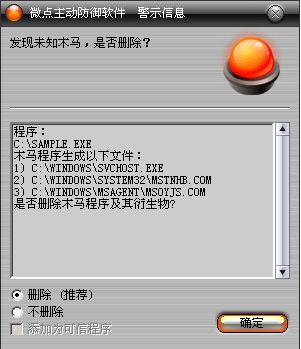

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

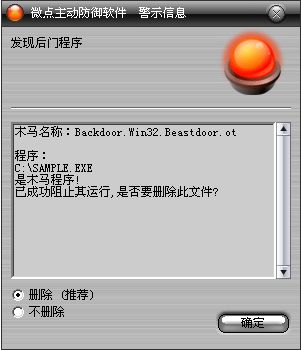

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Beastdoor.ot”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\svchost.exe

%SystemRoot%\system32\mstnhb.com

%SystemRoot%\msagent\msoyjs.com

%SystemRoot%\system32\mslg.blf

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\sam\A

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��COM Service

������%system%\msagent\msoyjs.com

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��COM Service

������%system%\msagent\msoyjs.com

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components

{42CE4021-DE03-E3CC-EA32-40BB12E6015D}

StubPath��%system%\msoyjs.com

3��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRestore

DisableSR�� 1��0

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к����Ȳ����Ƿ���beasty���ڣ�Ȼ�����������M�̙��ޣ�

2���@ȡϵ�y�Ñ�����Ӌ��C�������_ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion��ͨ�^ProductName헫@ȡ����ϵ�y�汾��Ȼ��@ȡϵ�y��CPUӲ����Ϣ���˿���Ϣ��

3������ϵ�yĿ�%SystemRoot%\system32\���Ƿ���sys.msd��sys.mss��sys.msx��sys.msl,����У��t�xȡ�@Щ�ļ���

4���xȡ�����M���ļ�explorer.exe���@ȡԓ�ļ���ϵ�y�r�g��

5������Ŀ�%SystemRoot%\msagent���������ļ�������Ƶ�%SystemRoot%\svchost.exe��%SystemRoot%\system32\mstnhb.com��%SystemRoot%\msagent\msoyjs.com���ļ����Ԟ�ϵ�y��ͬ�r���ļ��Ą����r�g�c�ĕr�g��

6�����_ע�Ա��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRestore����DisableSRֵ��1���P�]ϵ�y߀ԭ���ܣ�

7�����^�����Ƿ�λ��%SystemRoot%\svchost.exe��������ǣ��t�����M���\��%SystemRoot%\svchost.exe��Ȼ���{�������Єh������ԭ�ļ���

8��svchost.exe�\�к������Q��beasty�Ĵ��ڣ������c�h�����Cͨ�ţ�

9���������̣���ϵ�yĿ�%SystemRoot%\system32�����ļ�mslg.blf���O���ļ����Ԟ�ϵ�y�����ڴ�ȡ�@ȡ�����Ñ���Ϣ��

10������ע�Ա��_�C�Ԇ���헣������_�C�\��system%\msagent\msoyjs.com��

11���_��“6666”�˿ڲ��O ���ȴ����ն��Mһ���̈́������Ñ���X�ɞ�������C��

12���ڿͿ��Ԍ���X�M���ļ��������M�̿��ơ�ע�Ա��������h��������С���Ļ�O�ء���˿���ҕ�l�O�ء��I�Pӛ䛵Ȳ��������@ȡ������Ϣͨ�^socketͨ�Űl�͵��h�����C ��

���������ļ���

%SystemRoot%\svchost.exe

%SystemRoot%\system32\mstnhb.com

%SystemRoot%\msagent\msoyjs.com

%SystemRoot%\system32\mslg.blf

��������ע�Ա���

HKEY_LOCAL_MACHINE\sam\A

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��COM Service

������%system%\msagent\msoyjs.com

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��COM Service

������%system%\msagent\msoyjs.com

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components

{42CE4021-DE03-E3CC-EA32-40BB12E6015D}

StubPath��%system%\msoyjs.com

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRestore

DisableSR�� 1