ľ�R����

Trojan-Downloader.Win32.Rat.ab

���@�r�g

2011-03-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”���������d�߳������c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ���ʽ���L�Ȟ�“18,944 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

�Ñ��ж������F(xi��n)Ӌ��C���W(w��ng)�j(lu��)�\�о�����ϵ�y(t��ng)���W(w��ng)�j(lu��)������DNF�Α����o���P(gu��n)�]�����F(xi��n)������Ȍ�(d��o)���Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

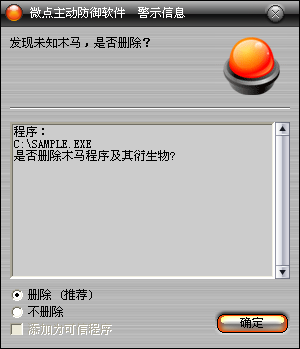

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

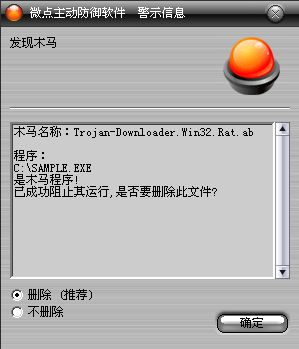

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Rat.ab”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�h�������ļ���

%SystemRoot%\system32\dazz.dat

%SystemRoot%\system32\2230858.ime(�S�C��)

%SystemRoot%\system32\qrd.dll

%SystemRoot%\dnas.dat

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1������ϵ�y(t��ng)Ŀ�%SystemRoot%\system32\���Ƿ�����ļ�dazz.dat��qrd.dll,������ڄt�h���ļ���Ȼ������(chu��ng)���@�ɂ��ļ���

2���@���S�C�ļ���2230858.ime��Ȼ��鿴Ŀ����Ƿ����ԓ�ļ����Єt�h����Ȼ��(chu��ng)��ԓ�ӑB(t��i)���ļ���

3���{(di��o)��%SystemRoot%\system32Ŀ��µ�rundll32.exe�ԅ���(sh��)myInitIme���d2230858.ime��

4��2230858.ime���d����(chu��ng)���M�̿��ձ�v�M�̲���dnf.exe��qqlogin.exe�M�̣�����ҵ����t�Y(ji��)���@�ɂ��M�̣�

5�����d�ӑB(t��i)��qrd.dll����%SystemRoot%Ŀ���(chu��ng)���ļ�dnas.dat��

6���B�Ӳ����W(w��ng)�j(lu��)http://pt***.com:54321/11020101.exe���M��socketͨ�ţ��xȡ�W(w��ng)�j(lu��)�YԴ��Ϣ�����d�����ļ�������%SystemRoot%Ŀ��²�����dnas.dat�����d���ļ����DNF���������ڱIȡ�Α�̖���ܴa��

7���h�������ļ�������

��

������(chu��ng)���ļ���

%SystemRoot%\system32\dazz.dat

%SystemRoot%\system32\2230858.ime(�S�C��)

%SystemRoot%\system32\qrd.dll

%SystemRoot%\dnas.dat

�����L���W(w��ng)�j(lu��)��

http://pt***.com:54321/11020101.exe