�I̖ľ�R

Trojan-Dropper.Win32.Agent.arnl

���@�r�g

2011-02-08

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıI̖ľ�R��δ�Ӛ������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“195942 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ���Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ���Ϣ��

�ж�������F(xi��n)��ȫܛ���˳��� �Ñ���Ϣ���I�ȬF(xi��n)����K������̓�Mؔ�a(ch��n)���ڿͱIȡ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

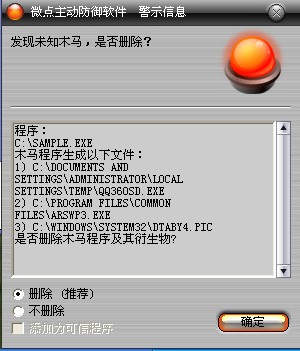

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

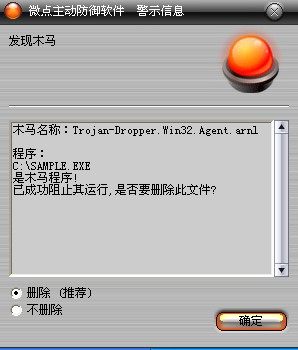

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Dropper.Win32.Agent.arnl”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\DtAbY4.pic

%Temp%\1111.JPG

C��\Windows\vbcfg.ini

�h��DtAbY4.pic�����ķ���헣�ͨ�^DtAbY4.pic����ע�Ա��õ���������헣�

%Temp%\DtAbY4.pic

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1��%Temp%Ŀ���(chu��ng)�� nsf5.tmp�ļ�����C�����ĿɈ�(zh��)�Эh(hu��n)����

2��%Temp%Ŀ���(chu��ng)��1111.jpg�DƬ�������_�@ʾ��

3��%Temp%Ŀ���(chu��ng)��QQ360SD.exe���ӑB(t��i)ጷ�PE���a�����oЧ�ֹ�(ji��)���(zh��)�С�

4���˳�������

5��%ProgramFiles%\Common FilesĿ���(chu��ng)��ArSwp3.exe���ӑB(t��i)ጷ�PE���a�����oЧ�ֹ�(ji��)���(zh��)�С�

6����(chu��ng)�������w“QQQQQQQ******”��QQQQQQQ�_�^�����S�C����������؏��\�С�

7��ArSwp3.exe�\��֮����ҽ�ɽ�l(w��i)ʿKsafeTray.exe,�l(f��)�F(xi��n)���������ؙ༉����SeDebugPrivilege�����P�]��ɽ�l(w��i)ʿ�M�̡�

8��ö�e�M�̲���360��ȫ�l(w��i)ʿ��QQ��ȫܛ�����l(f��)�F(xi��n)��ֹͣ�����ķ��ա�

9����(chu��ng)��C:\ACC.exe��������vӍ��(sh��)�ֺ���,��(chu��ng)��C:\Factory.dll�������|���c�ļ���

10����(chu��ng)��C��\Windows\vbcfg.ini����������b�d������Ϣ�������ļ���ArSwp3.exe����������7KmjQ4Ml���S�C��

11����(chu��ng)��%SystemRoot%\SYSTEM32\DtAbY4.pic�ļ���

12����(chu��ng)������b7HU50hm(�S�C��)��������(j��)vbcfg.ini������Ϣ���ô˷���헸����Iֵ��ʹ��DtAbY4.pic�ɞ�����SӋ��C�Ԇ��ӡ�

13������b7HU50hm���ղ��h��ArSwp3.exe�����ļ���

14��b7HU50hm�����\�Еr�z�y360sd.exe��KSafe.exe,Knsd.exe,DSMain.exe��360Safe.exe,QQPCTray.exe,�l(f��)�F(xi��n)��ͨ�^���I(y��)������ʽ�Y���� �P�M�̡�����������%Temp%Ŀ��¡�

15����(chu��ng)������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Win

HKEY_LOCAL_MACHINE\SOFTWARE\Win\DComLaunch

HKEY_LOCAL_MACHINE\SOFTWARE\Win\HTTPFilter

HKEY_LOCAL_MACHINE\SOFTWARE\Win\LocalService

HKEY_LOCAL_MACHINE\SOFTWARE\Win\netsvcs

HKEY_LOCAL_MACHINE\SOFTWARE\Win\PCHealth

HKEY_LOCAL_MACHINE\SOFTWARE\Win\termsvcs

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\MediaResources\msvideo

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MN2YLK9P

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MN2YLK9P\0000

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MN2YLK9P\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\mN2YLk9P

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\mN2YLk9P\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\mN2YLk9P\Security

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\mN2YLk9P\Enum

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\X55jJJ2O

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\X55jJJ2O\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\MediaResources\msvideo

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MN2YLK9P

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MN2YLK9P\0000

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MN2YLK9P\0000\Control

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mN2YLk9P

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mN2YLk9P\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mN2YLk9P\Security

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mN2YLk9P\Enum

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\X55jJJ2O

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\X55jJJ2O\Parameters

������(chu��ng)���ļ�����

��

%Temp%\nsf5.tmp

%Temp%\1111.JPG

%Temp%\QQ360SD.exe

%ProgramFiles%\Common Files\ArSwp3.exe

C:\ACC.exe

C:\Factory.dll

%SystemRoot%\system32\DtAbY4.pic

C��\Windows\vbcfg.ini

%Temp%\DtAbY4.pic

�����h���ļ���

%Temp%\nsf5.tmp

%Temp%\QQ360SD.exe

%ProgramFiles%\Common Files\ArSwp3.exe

C:\ACC.exe

C:\Factory.dll