���T����

Backdoor.Win32.Hupigon.aael

���@�r�g

2011-02-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“697,344”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ���X�����Ñ�Ӌ��C��Ⱦ��ľ�R������,�l�Fδ֪�˿��_�����Ñ������Y�ρGʧ�ȬF��.

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ���X�����Ñ�Ӌ��C��Ⱦ��ľ�R������,�l�Fδ֪�˿��_�����Ñ������Y�ρGʧ�ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

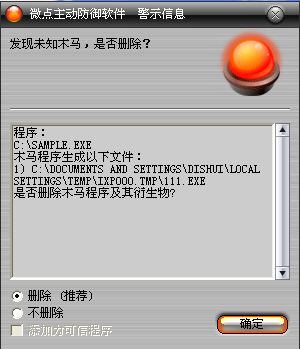

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

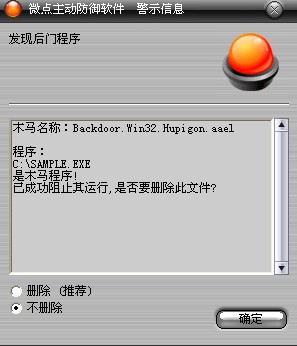

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Hupigon.aael”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1.�h��%ProgramFiles%\HgzServer\mstsc.exe

2. �h������Դ�ļ�

3. �h��%temp%\IXP000.TMP\111.exe

�քӄh��ע�Ա�

1.�h��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

���Q��wextract_cleanup0

������rundll32.exe C:\WINDOWS\System32\advpack.dll,DelNodeRunDLL32 "C:\DOCUME~1\dishui\LOCALS~1\Temp\IXP000.TMP\"

2.�h��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Cryptographic

���Q��IMAGEPATH

������C:\Program Files\HgzServer\mstsc.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@ȡϵ�y�r�g���ļ��r�g����һ���o�����¼������ҵ����P�YԴ���Q�飺“extractopt”��“instancecheck ”����d֮Ȼ��ጷ�֮������]���ҵ����P�YԴ���t������Ϣ�C�Ƶ���ʽ�������挦Ԓ���V�Ñ��]���ҵ����P�YԴ��

2.����ҵ����P�YԴ���^�m����֮��

3.�����@��ϵ�yĿ�·�����ҵ�"C:\WINDOWS\System32\advapi32.dll"�����dԓdll�ļ����@ȡdecryptfilea������ַ��ጷ�֮��

4.�������R�r�ļ�·������%temp%\IXP000.TMP\111.exe���������M�����[�������е���ʽCommandLine = "C:\DOCUME~1\��ǰ�Ñ�\LOCALS~1\Temp\IXP000.TMP\111.exe"����ԓ�M�̡�

5.����һֱ�ȴ���̖������õ�����l���ĽY����̖�����Լ��˳�ԓ����

6.��t�^�m�����\�С�������%temp%\IXP000.TMP\111.exe�O�Þ��������ԣ�Ȼ��h��֮��

7.%temp%\IXP000.TMP\111.exeͨ�^���P�ַ��������_�W�j��ַ���Ա��Ժ�����ԓ�W�j��ַ��

8.111.exe�������^�Լ��Ƿ���"IEXPLORE.EXE"��������ǣ�������"C:\Program Files\Internet Explorer\"·��Ŀ��±�v�ļ�"IEXPLORE.EXE"�����ҵ���"%temp%\IXP000.TMP\111.exe"��Q��������"C:\Program Files\Internet Explorer\IEXPLORE.EXE"�ļ����Ա��Ñ��L���W퓕r���c��ԓ�ļ�����������Ժ�ԓ�����˳���

9.����ǣ��^�m���^�Ƿ���“C:\Program Files\HgzServer\mstsc.exe”,���ֱ���˳�ԓ����������������Dz������_�����w׃��“Hacker.com.cn_MUTEX”,��Ҫ�Ƿ�ֹ�������\�С�

10.���“C:\Program Files\HgzServer\”Ŀ�����“mstsc.exe”�Ȅh��“C:\Program Files\HgzServer\mstsc.exe”�ļ�������Q�ķ�ʽ��ؐ"%temp%\IXP000.TMP\111.exe"��“C:\Program Files\HgzServer\mstsc.exe”.����ԓ�ļ��O��ϵ�y�[�،����Լ��������P�ķ����: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Cryptographicָ��Ĕ�����C:\Program Files\HgzServer\mstsc.exe���ÑәC���r���Ե��_�Ԇ��ӵ�Ŀ�ġ�

���������ļ���

%temp%\IXP000.TMP\111.exe

%ProgramFiles%\HgzServer\mstsc.exe

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

���Q��wextract_cleanup0

������rundll32.exe C:\WINDOWS\System32\advpack.dll,DelNodeRunDLL32 "C:\DOCUME~1\dishui\LOCALS~1\Temp\IXP000.TMP\"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Cryptographic

���Q��IMAGEPATH

������C:\Program Files\HgzServer\mstsc.exe

�����L���W�j:

linfang19.****.org:8000