QQ����

Trojan-PSW.Win32.Delf.jal

���@�r�g

2011-01-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“�Α�I̖”�����c���ӷ���ܛ���ԄӲ��@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“37,003”�ֹ�(ji��)���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡQQ �Α���Ñ��ܴa����̖��Ϣ��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡQQ �Α���Ñ��ܴa����̖��Ϣ��

���Ñ�Ӌ��C��Ⱦ��ľ�R������,�Ñ����~����Ϣ�Gʧ�����Ұl(f��)�F(xi��n)����δ֪�M�̵ȬF(xi��n)��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

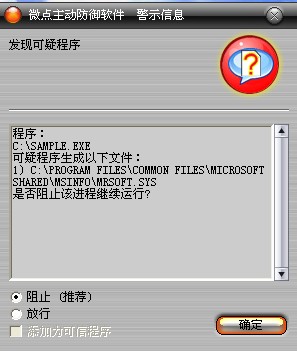

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

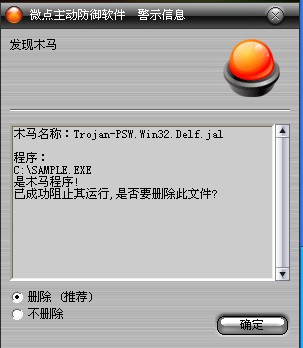

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.Delf.jal”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1. �քӄh��%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\MrSoft.bak�ļ�

2. �քӄh��%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\MrSoft.sys�ļ�

3. �h��Դ�����ӱ�

4. �h��ע���YԴ���������CLSID��

HKEY_CLASSES_ROOT\CLSID\{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}\InProcServer32

���Q��Ĭ�J

��(sh��)��(j��)��C:\Program Files\Common Files\Microsoft Shared\MSINFO\MrSoft.sys

5. �h��ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

ShellExecuteHooks

�Iֵ��{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�������Ȍ������M���xȡ��Ϣ��ͨ�^�ַ����Ľ����㷨���ܳ��L���ľW(w��ng)�j(lu��)�ѽ�(j��ng)�ڿ͵����ŵ�ַ���g��

2.�����Д��Ƿ����ųɹ�������ɹ�������ֱ���˳�����������ɹ��������M�в�����

3.�����xȡ�ļ���Ϣ���@�ò����İ汾̖��������_�@ȡ���������@ȡԓ�����Ĵ��·�������Լ����������飺"wininit.ini"���Mһ�����b���Ñ���X�������ļ���

4.����]�����_�@ȡ��������ͨ�^�������ƄӲ����������ļ���NULL��

5.�����@ȡC:\Program Files\Common Files\Microsoft Shared\MSInfoĿ��µ�·�������ԓĿ��´���MrSoft.bak�ļ����Ȱ�ԓ�ļ��h��֮������]����ԓĿ���(chu��ng)��C:\Program Files\Common Files\Microsoft Shared\MSInfo\MrSoft.bak�ļ�������ԓ�ļ��O(sh��)��ϵ�y(t��ng)�[�،��Բ��M�м�֮��������“MsgHookOn”��“MsgHookOff”�酢��(sh��)�������I�P�������Ϣ�^�ӣ��O(ji��n)���Ñ���Ϣ����ж�d��Ϣ�^�ӡ�

6.���ԓĿ��´���MrSoft.sys�ļ����Ȱ�ԓ�ļ��h��֮������]����ԓĿ���C:\Program Files\Common Files\Microsoft Shared\MSInfo\MrSoft.bak�ļ�,�ƄӲ�����������C:\Program Files\Common Files\Microsoft Shared\MSInfo\MrSoft.sys�ļ�����ԓ�ļ��O(sh��)��ϵ�y(t��ng)�[�،��Բ��M�м�֮��

7.�ӑB(t��i)���ļ�“MrSoft.sys”�����d��(zh��)�к����M��“QQ.exe”���ҵ��Lԇ�h��“QQ.exe”����Ŀ��µ�“npkcrypt.sys”����D�Ɖ�QQ�����ܴa���o�C�ƣ��l(f��)�F(xi��n)“QQ.exe”�M�̺��ڔ�(sh��)����P(gu��n)�]QQ����D��ʹ�Ñ��ٴ�ݔ������Ϣ�����Ñ��ٴε��QQ�r��ͨ�^�O(ji��n)ҕQQ��ꑴ��ڸ��ؼ����@ȡ���I�P��Ϣ���@���Ñ�ݔ���QQ̖�a���ܴa��Ϣ�����ë@ȡ���QQ̖�a�Լ��ܴa��Ϣ�L����

http ://pay***.qq.com/****/mypurse?clientuin=

8.�Lԇ�@ȡ�Ñ�QQ̖�a���y����“Q��”“�Α��”����Ϣ����K���������]�����ż����g���ŷ�ʽ���Ñ�QQ��Ϣ�ς����ڿ�ָ����ַ��

9.������(chu��ng)��ע�Ա���Ϣ��

HKEY_CLASSES_ROOT\CLSID\{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}\InProcServer32

���Q��Ĭ�J

��(sh��)��(j��)��C:\Program Files\Common Files\Microsoft Shared\MSINFO\MrSoft.sys

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

ShellExecuteHooks

�Iֵ��{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}

������(chu��ng)���ļ���

%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\MrSoft.bak

%ProgramFiles%\Common Files\Microsoft Shared\MSINFO\MrSoft.sys

�����L���W(w��ng)�j(lu��)��

http://www.****.com/qq/out.asp

http://****.qq.com/clienturl_151

http://****.qq.com/clienturl_156

http ://pay***.qq.com/****/mypurse?clientuin=

������(chu��ng)��ע�Ա���

HKEY_CLASSES_ROOT\CLSID\{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}\InProcServer32

���Q��Ĭ�J

��(sh��)��(j��)��C:\Program Files\Common Files\Microsoft Shared\MSINFO\MrSoft.sys

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

ShellExecuteHooks

�Iֵ��{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}