���T����

Backdoor.Win32.PcClient.lgp

���@�r�g

2011-01-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��VC �����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“18,083 �ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O(sh��)�����T��ʹ�Ñ���X�S��������C(j��)��

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��O(sh��)�����T��ʹ�Ñ���X�S��������C(j��)��

�����Ñ��ж����ܕ����F(xi��n)Ӌ��C(j��)�o���؆����P(gu��n)�]����Ҫ�ļ��Gʧ��ϵ�y(t��ng)���W(w��ng)�j(lu��)����������o���P(gu��n)�]�����F(xi��n)������Ȍ�(d��o)���Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

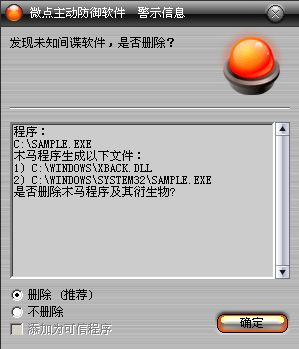

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

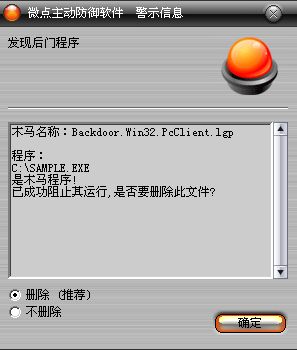

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.PcClient.lgp”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\sample.exe

%SystemRoot%\xBack.dll

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��xBack ��(sh��)��(j��)��%SystemRoot%\system32\sample.exe

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

���Q��xBack ��(sh��)��(j��)��%SystemRoot%\system32\sample.exe

׃������

%SystemDriver%������������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%��������������������ϵ�y(t��ng)����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%���������Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%���������������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%������������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1����ϵ�y(t��ng)%SystemRoot%Ŀ���(chu��ng)���ӑB(t��i)���ļ�xBack.dll��

2���������(f��)�Ƶ�%SystemRoot%\system32Ŀ��£�

3������ע�Ա��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runָ���(f��)�Ƶ�%SystemRoot%\system32Ŀ��µIJ������Ԍ��F(xi��n)�_�C(j��)�Ԇ��ӣ�

4����(chu��ng)���M(j��n)�̿��գ���v�M(j��n)�̲���EXPLORER.EXE�M(j��n)�̣���xBack.dllע�뵽��explorer.exe�M(j��n)�����“PlayWork”�酢��(sh��)���dԓ�ӑB(t��i)�죻

5��xBack.dll���d��(chu��ng)����Ϣ�^�ӣ�ӛ��Ñ��I�P��Ϣ�����Ñ��W(w��ng)�����(q��)�������(bi��o)���Ñ��C(j��)��������Ϣ�l(f��)�͵��ڿ�ָ���W(w��ng)ַ���B�Ӳ����W(w��ng)�j(lu��)���xȡ�����W(w��ng)�j(lu��)��Ϣ���Ñ���X�ɞ���ܣ�

������(chu��ng)���ļ���

%SystemRoot%\system32\sample.exe

%SystemRoot%\xBack.dll

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

���Q��xBack ��(sh��)��(j��)��%SystemRoot%\system32\sample.exe

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

���Q��xBack ��(sh��)��(j��)��%SystemRoot%\system32\sample.exe

������

�����L���W(w��ng)�j(lu��)��

121.***.169.81:33388