ľ�R���d��

Trajon-Downloader.Win32.Small.aeub

���@�r(sh��)�g

2010-12-11

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������"UPX"�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ�“24,368”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�������d����ľ�R�����C(j��)�\(y��n)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�������d����ľ�R�����C(j��)�\(y��n)�С�

�����Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������ڴ���δ֪�����M(j��n)�̡�ϵ�y(t��ng)��Ҫ�Y�ρGʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

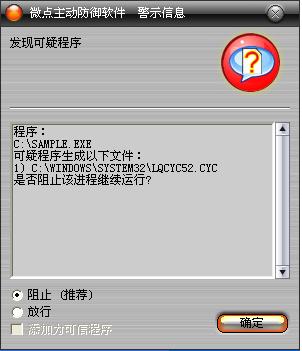

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“���ɳ���”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

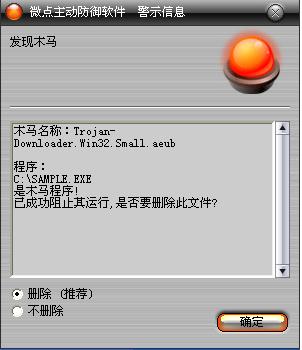

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trajon-Downloader.Win32.Small.aeub”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

(1) �ڰ�ȫģʽ�h�������ļ���

%SystemRoot%\system32\lqcyc52.cyc

%SystemRoot%\systemdebug.exe

(2) ���%Temp%Ŀ�

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�������YԴጷń�(d��ng)�B(t��i)朽ӎ�lqcyc52.cyc��%SystemRoot%\system32\Ŀ��£������dԓ��(d��ng)�B(t��i)朽ӎ졣

(2)�{(di��o)��lqcyc52.cyc��(d��ng)�B(t��i)朽ӎ쌧(d��o)���ĺ���(sh��)inhook��ԓ����(sh��)�O(sh��)��ȫ���^�ӌ�lqcyc52.cycע�뵽�����M(j��n)���С�

(3)Lqcyc52.cycע�뵽�����M(j��n)��֮���_ʼ��vע���M(j��n)�̵�ģ�K�������l(f��)�F(xi��n)Rising��Kingsoft��Kaspersky��kwatch�Ț���ܛ��ģ�K��ollydbg.exe��ODbgScript.dll��OllyDump.dll���{(di��o)ԇ���ߵ�ģ�K���t��(hu��)ԇ�D��(qi��ng)���P(gu��n)�]�M(j��n)�̡�

(4)����������ጷſɈ�(zh��)���ļ�systemdebug.exe��%SystemRoot%\�£��O(sh��)���ļ����Ԟ�ϵ�y(t��ng)�[�أ�����(zh��)�д˿Ɉ�(zh��)�г���Ȼ������̎���ļ��h�����������ļ���

(5)systemdebug.exe�\(y��n)��֮���_���������ļ����xȡ�W(w��ng)�j(lu��)��ַ�����B�ӡ����d�����ļ���%SystemRoot%\Ŀ��¸�����boot.ini,�����������ļ����xȡ�������d��ַ�����d�������������C(j��)%Temp%\Ŀ��²��\(y��n)�в�����֮��boot.ini�h����

(6)�l(f��)�ͱ��C(j��)MAC��ַ��ϵ�y(t��ng)�汾���ڿ�ָ���W(w��ng)ַ�Ա��M(j��n)�и�Ⱦ�y(t��ng)Ӌ(j��)��

������(chu��ng)���ļ���

%SystemRoot%\system32\lqcyc52.cyc

%SystemRoot%\systemdebug.exe

%SystemRoot%\boot.ini

�����h���ļ���

%SystemRoot%\boot.ini

�����L���W(w��ng)�j(lu��)��

http://www.azg**.com/1.exe

http://183.100.***.39/1/wmgj1.exe

http://183.100.***.39/1/lszt.exe

http://183.100.***.39/1/dj.exe

http://183.100.***.39/1/mhxy1.exe

http://183.100.***.39/1/mhzx1.exe

http://183.100.***.39/1/qqsg1.exe

http://183.100.***.39/1/dt1.exe

http://183.100.***.39/1/wd1.exe

http://183.100.***.39/1/wl1.exe

http://183.100.***.39/1/wow1.exe

http://183.100.***.39/1/zx2.exe

http://183.100.***.39/1/jxsj1.exe

http://183.100.***.39/1/qqhx1.exe

http://183.100.***.39/1/lzg1.exe

http://183.100.***.39/1/dh2.exe

http://183.100.***.39/1/qqhxsj1.exe

http://183.100.***.39/1/tl1.exe

http://183.100.***.39/1/sgcq1.exe

http://183.100.***.39/1/cqsj1.exe

http://183.100.***.39/1/cs1.exe

http://183.100.***.39/1/rxcq1.exe

http://183.100.***.39/1/ztzs1.exe

http://183.100.***.39/1/tx21.exe

http://183.100.***.39/1/3.exe

http://121.10.***.162:99/1.exe

http://183.100.240.30/5.exe

http://183.100.***.30/6.exe

http://www.qc***.com/get.asp