ľ�R���d��

Trojan-Downloader.Win32.Agent.bmmx

���@�r�g

2010-11-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���d”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“18,420”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R��

���Ñ�Ӌ��C��Ⱦ��ľ�R������,�����Fϵ�y�o�ʈ��e,����ܛ���Ԅ��˳��o������,���Ұl�Fδ֪�M�̵ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

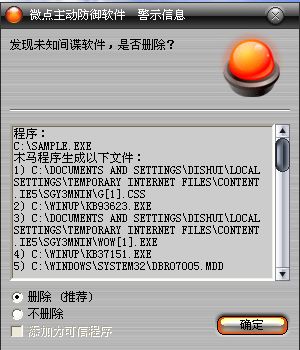

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

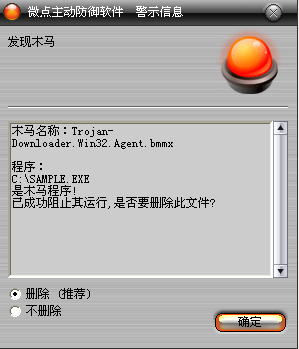

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.bmmx”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h��%SystemDriver%\Winup\ kb37151.exe���S�C����

2���h��%SystemRoot%\system32\dbr07005.mdd

3���h��%SystemRoot%\system32\dbr07005.iem

4���h��%SystemRoot%\system32\gbvgbv07.exe

5���h��%temp%\tmp.tmp

�������_��ע�Ա���Ϣ

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\

Explorer\Desktop\NameSpace

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@������·�����Լ�����ݔ����B��Ϣ�������������w׃����“mutex_cpa_.la”, "mutex_cj1.la","mutex_cj2.la"�ȣ���Ҫ�Ƿ�ֹ�������\�С�

2.���������M�̿��գ������M�����飺"360tray.exe"��"360sd.exe"��"Ravmond.exe"��"avp.exe"��"ekrn.exe"��

"kissvc.exe"��"kvsrvxp.exe"��"avguard.exe"��"MPMon.exe"��"Mcshield.exe"��

"VPTray.exe"��"ashWebSv.exe"���M�̣��ҵ��ԺY��ԓ�M�̡�

3.�����@��C�PĿ���Ϣ����ԓĿ�����“C:\regset.ini”������Ϣ���Լ�����ע�Ա���Ϣ��HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\

Explorer\Desktop\NameSpace��ʹ�����h��ԭ����IE��ݷ�ʽ�Լ������愓���Ă�IE�D�ˣ��o���h�������\��ԓ����֮���Ԅh��֮��

4.������C��\WinupĿ������S�C�ļ�����“kb37151.exe”����ԓ�ļ��M�Ќ��딵�����\��֮��

5��“kb37151.exe”�@��ϵ�yĿ�·������ԓĿ������ļ�C:\WINDOWS\system32\dbr07005.mdd �Լ�C:\WINDOWS\system32\dbr07005.iem ���ļ�������kb37151.exe(�S�C��)�ļ��ă��ݣ�����Q�ķ�ʽ��ؐC:\WINDOWS\system32\dbr07005.iem��C:\WINDOWS\system32\msctfime.ime��

6, “kb37151.exe”�ļ��@ȡC:\WINDOWS\system32\rundll32.exe�ļ�·��������Q�ķ�ʽ��ؐC:\WINDOWS\system32\rundll32.exe��C:\WINDOWS\system32\gbvgbv07.exe��Ȼ�����M�̣��� �����е���ʽ����

“C:\WINDOWS\system32\gbvgbv07.exe C:\WINDOWS\system32\msctfime.ime fafjkkk”ԓ�M�̣�Ȼ������10s,���� �����е���ʽ����“C:\WINDOWS\system32\gbvgbv07.exe C:\WINDOWS\system32\msctfime.ime gacklllr C��\Winup\ kb37151.exe”�M��

7��“kb37151.exe”�@���R�r�ļ�·������ԓĿ���ጷ��ļ�%temp%\tmp.tmp��Ȼ����"C:\WINDOWS\System32\svchost.exe"�M�̣���ԓ�M���M�Ќ��ȴ�������������h�̾���ע�룬�Լ����Ñ��ľW����ַ�l�͵��ڿ�ָ���ľWվ���L��ָ���Wַ�����d�������������\�С�

8��“kb37151.exe”���R�r�ļ�Ŀ�����%tmep%\kb37151.bat�ļ����\��֮����̎���ļ���Ҫ�DŽh��kb37151.exe�ļ�����̎������

���������ļ���

%SystemDriver%\Winup\ kb37151.exe���S�C����

%SystemRoot%\system32\dbr07005.mdd

%SystemRoot%\system32\dbr07005.iem

%SystemRoot%\system32\gbvgbv07.exe

%temp%\tmp.tmp

��������ע�Ա���

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\

Explorer\Desktop\NameSpace

�����L���W�j��

http://www.hao****.com/1.7

http://www.******.cn/Count/count.asp?mac=00c029f27116&xxx=11"