�]�����x

Email-Worm.Win32.Gibon.a

���@�r�g

2010-9-14

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“���x����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“79,360”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ����� ������ҪĿ���ǿ����Ñ��C��,�l�������]������������ľ�R���Ñ��ж�������Fϵ�y�\�о������W�j�˿ڟo���_�������Ұl�Fδ֪�M�̵ȬF��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ����� ������ҪĿ���ǿ����Ñ��C��,�l�������]������������ľ�R���Ñ��ж�������Fϵ�y�\�о������W�j�˿ڟo���_�������Ұl�Fδ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

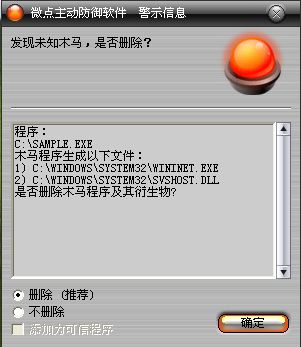

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

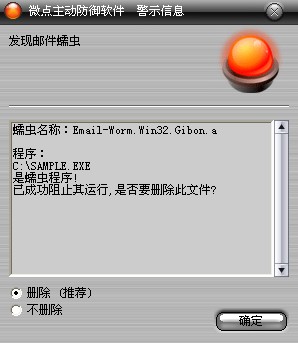

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Email-Worm.Win32.Gibon.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemRoot%\System32\wininet.exe

2���h�� %SystemRoot%\System32\svshost.dll

3���h�� %SystemRoot%\System32\winint.exe

4. �h�� %SystemRoot%\service.exe

�քӄh��ע�Ա�

1���h��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��C:\WINDOWS\System32\wininet.exe

������C:\WINDOWS\System32\wininet.exe:*:Enabled:Windows XP Update

2.�h��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

���Q��SysRun

������{D7FFD784-5276-42D1-887B-00267870A4C7}

3.�h��

HKEY_CLASSES_ROOT\CLSID\{D7FFD784-5276-42D1-887B-00267870A4C7}\InProcServer32

���Q��

������C:\WINDOWS\System32\svshost.dll

4.�h��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��WinDLL (service.exe)

������service.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����@��ϵ�y·��Ŀ䛣���������ؐ��ϵ�yĿ��²�����������“wininet.exe"

2.����ጷ��ļ�"C:\WINDOWS\System32\svshost.dll"

3.�����@��ϵ�y�汾��Ϣ���Д��Ƿ���xp����ϵ�y������ǣ��t����ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��C:\WINDOWS\System32\wininet.exe

������C:\WINDOWS\System32\wininet.exe:*:Enabled:Windows XP Update

�Ñ�ÿ�������әC���ĕr���Ԅ��\��“wininet.exe"�����Ʒ���������Ϣ������ XP �Ĕ����ĸ��¡�

�Լ�߀����ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

���Q��SysRun

������{D7FFD784-5276-42D1-887B-00267870A4C7}

HKEY_CLASSES_ROOT\CLSID\{D7FFD784-5276-42D1-887B-00267870A4C7}\InProcServer32

���Q��

������C:\WINDOWS\System32\svshost.dll

�Ա㵽�_�Ԇ��ӵ�Ŀ�ġ�������ǣ��t����ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\MPRServices\winsys

���Q��DLLName

������C:\WINDOWS\System32\svshost.dll

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\MPRServices\winsys

���Q��EntryPoint

������w

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\MPRServices\winsys

���Q��StackSize

������1010101��16843009��

���ӾW�j�B�ӣ�ͨ�^socket,send,recv�Ⱥ������Ñ��C���IJ���ϵ�y�汾����Ϣ�l�͵��ڿ�ָ���ľWվ�����ȴ��ڿ���һ�����

4.���������M�̣��\��“C:\WINDOWS\System32\wininet.exe”

5.������ϵ�yĿ���ጷ�"C:\WINDOWS\System32\winint.exe"�����d֮��“winint.exe"�@��ϵ�yĿ�֮����ע�Ա���Ϣ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��WinDLL (service.exe)

������service.exe

�Ա��_�����F�Ԇ��ӵ�Ŀ�ġ�

������“C:\WINDOWS\ service.exe”���ļ��������M���\��֮��Ȼ����������CMD�ķ�ʽ�Ԅh��“winint.exe"�ļ�

6.“C:\WINDOWS\ service.exe”�ļ��������������w׃����“70botashdfg”, “71botashdfg”, “72dfsajfhfg”, “crypt32LogoffPortEvent”, “memoryallocblock”, “zone_dns_mutex”,��ֹ�������\�С�

�������������̣�ͨ�^ ESMTP �l�ŷ�ʽ�����������]����������ʽ�l��֮��

���������ļ���

%SystemRoot%\System32\wininet.exe

%SystemRoot%\System32\svshost.dll

%SystemRoot%\System32\winint.exe

%SystemRoot%\service.exe

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��C:\WINDOWS\System32\wininet.exe

������C:\WINDOWS\System32\wininet.exe:*:Enabled:Windows XP Update

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

���Q��SysRun

������{D7FFD784-5276-42D1-887B-00267870A4C7}

HKEY_CLASSES_ROOT\CLSID\{D7FFD784-5276-42D1-887B-00267870A4C7}\InProcServer32

���Q��

������C:\WINDOWS\System32\svshost.dll

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��WinDLL (service.exe)

������service.exe

�����L���W�j:

www.ni*****mk.com

www.per******.org

www.mi*****.com

www.****.de