ľ�R����

Trojan.Win32.Agent.e

���@�r�g

2010-7-25

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Delphi”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“73,947”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�����������

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�����������

�Ñ��ж������F��ȫܛ���o���P�]��������F��������D�ˡ���ȫģʽ�o���M�롢ϵ�y�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

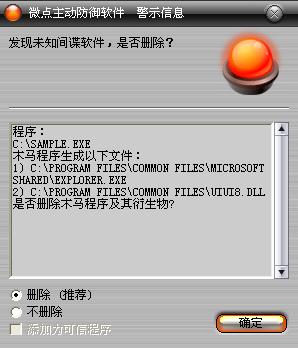

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

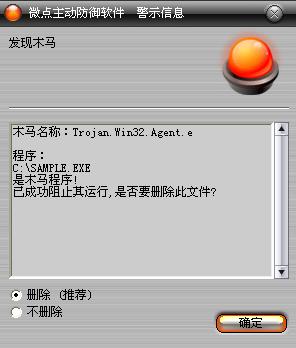

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Agent.e”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%ProgramFiles%\Common Files\Microsoft Shared\explorer.exe

%Documents and Settings%\All Users\����\Intennet Exploner.lnk

%Documents and Settings%\All Users\����\��׃���һ��.url

%Documents and Settings%\All Users\����\�Ԍ�ُ��A.url

%Documents and Settings%\All Users\����\���M�ӰC.url

%SystemDriver%\MFILES\winlogon.exe

%ProgramFiles%\Common Files\uiui8.dll

%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����1681.lnk

2���քӄh��ע�Ա�헣�

HKEY_CLASSES_ROOT\exefile

���Q��NeverShowExt

������1

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations

���Q��ModRiskFileTypes

������.exe

3���ք����ԓע�Ա����ȫ���Ŀ

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\

4��������ע�Ա�헵�����ֵ����ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1) ľ�Rʹ��Windows XPϵ�yĬ�J���ļ��A�D�ˣ�ԇ�D�Դˁ��`���Ñ��c����

(2) ľ�R�@ȡϵ�yĿ䛣���������ƞ�%ProgramFiles%\Common Files\Microsoft Shared\explorer.exe�������ɹ������O�Þ�ϵ�y�[�أ����\��ԓ����

(3) ľ�R������explorer.exe��������%ProgramFiles%\Common Files\uiui8.dll�Լ��ļ�%SystemDriver%\tuehps.txt���S�C��������%SystemDriver%\vpqwbu.jpg���S�C��������%SystemDriver%\yljvgq.bmp���S�C��������%SystemDriver%\aftgdy.gif���S�C��������

(4) �{��uiui8.dll�ļ�������ȫ���^�����řC�`ȡ�Ñ��Y�ϡ�

(5) ��ɺ��Ă��½��ļ��Ƅӵ����沢�քe�������飺Intennet Exploner.lnk����׃���һ��.url���Ԍ�ُ��A.url�����M�ӰC.url���քeָ��ڿ�ָ���Wַ���Ա�ɢ���V�桢ľ�R����W�

(6) ��������ƞ�%SystemDriver%\MFILES\winlogon.exe,�����_ʼĿ��µĆ����ļ��A�Є�����ݷ�ʽ1681.lnkָ��%SystemDriver%\MFILES\winlogon.exe���Դˌ��F�_�C���ӡ�ͬ�r��%SystemDriver%\MFILES��%SystemDriver%\MFILES\winlogon.exe��%ProgramFiles%\Common Files\�Č����O�Þ�ϵ�y�[�أ���ʹ�Ñ��o���ҵ���

(7)��ע�Ա����[��.exe�ļ��ĔUչ�����\�пɈ����ļ��r����ʾ,����ע�Ա�ֵ�飺

HKEY_CLASSES_ROOT\exefile

���Q��NeverShowExt

������1

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations

���Q��ModRiskFileTypes

������.exe

(8) �h��ע�Ա�헣�ʹϵ�y�M�밲ȫģʽ������ע�Ա�헞飺

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}(9) ��������ӳ��ٳ�����ֹ��ȫܛ�����o�����߆��ӣ�����ע�Ա�헞飺

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

���������ļ���

%ProgramFiles%\Common Files\Microsoft Shared\explorer.exe

%SystemDriver%\tuehps.txt���S�C������

%SystemDriver%\vpqwbu.jpg���S�C������

%SystemDriver%\yljvgq.bmp���S�C������

%SystemDriver%\aftgdy.gif���S�C������

%Documents and Settings%\All Users\����\Intennet Exploner.lnk

%Documents and Settings%\All Users\����\��׃���һ��.url

%Documents and Settings%\All Users\����\�Ԍ�ُ��A.url

%Documents and Settings%\All Users\����\���M�ӰC.url

%SystemDriver%\MFILES\winlogon.exe

%ProgramFiles%\Common Files\uiui8.dll

%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����1681.lnk

��������ע�Ա���

����

HKEY_CLASSES_ROOT\exefile

���Q��NeverShowExt

������1

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations

���Q��ModRiskFileTypes

������.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

�����L���W�j��

www.vo***7.com/?ie77

www.yl***.com.cn

�����h���ļ���

%SystemDriver%\tuehps.txt���S�C������

%SystemDriver%\vpqwbu.jpg���S�C������

%SystemDriver%\yljvgq.bmp���S�C������

%SystemDriver%\aftgdy.gif���S�C������