QQ�I̖ľ�R

Trojan-Downloader.Win32.Agent.a

���@�r�g

2010-7-05

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Dephi”������“�IQQ�ܴa����”�����c���ӷ���ܛ���ԄӲ��@������“WinUpack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“78��298”�ֹ����D�˞� ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa��

ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ��̖���ܴa��

�Ñ��ж�������FQQ̖���I�F��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

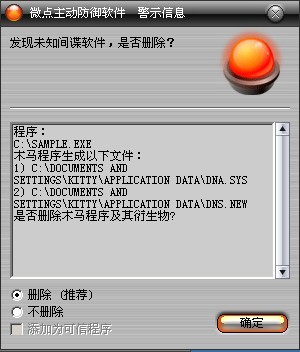

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

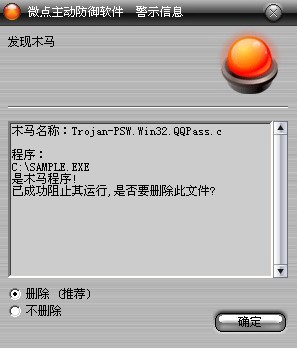

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.c ”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1�h�������ļ�:

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\ Dna.sys

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\ Dna.bak

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\Dna.new

2�h������ע�Ա�:

HKEY_CLASSEX_ROOT\CLSID\{8D79D9C6-D210-476A-82B7-5D9113A40CE3}

3�h��������ע�Ա��Iֵ:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

valuename ={8D79D9C6-D210-476A-82B7-5D9113A40CE3}

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ͨ�^�������Д��Ƿ��ǵ�2�Ά��ӡ�

2.����ǵ�2�Σ��t����“D47TD6EWT”��“D1E2ED2DT”��EDIT���ڡ�Ȼ���Լ�����һ�����ڸ��w֮�������dHook dll

3.Hook dll��Hook ��Ϣ��ȡ���~̖�ܴa��Ϣ֮�l���ڿ�ָ����asp�Wվ��

4.����ShellExecuteHooks��dll���Լ����ɵ�hook dll.�Ա��Ԇ���.

����

���������ļ���

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\ Dna.sys

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\ Dna.bak

%Documents and Settings%\��ǰ�Ñ����Q\Application Data\Dna.new

��������ע�Ա���

HKEY_CLASSEX_ROOT\CLSID\{8D79D9C6-D210-476A-82B7-5D9113A40CE3}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

valuename ={8D79D9C6-D210-476A-82B7-5D9113A40CE3}

�����L���W�j:

http://**:91/hsz/m.asp

http://qnm.qe.***.com:90/hsz/m.asp