IMG-WMF©������׃�N

Exploit.Win32.IMG-WMF.a

���@�r�g

2010-6-18

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C�Z��”������©�������������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“25,088�ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“ϵ�y©��”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”��“ϵ�y©��”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

���Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���o���P�]�����ܛ����Windows�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

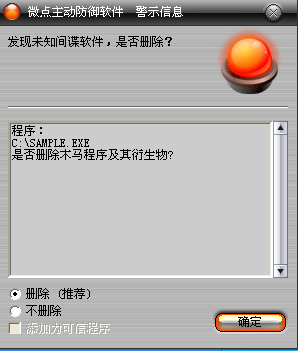

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

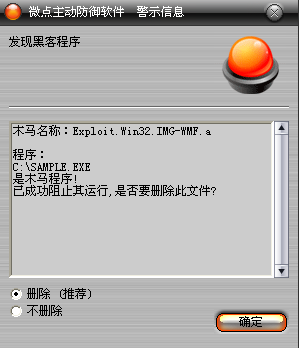

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Exploit.Win32.IMG-WMF.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%SystemRoot%\system32\dirvers\Beep.sys

%Temp%\6611E.tmp

%Temp%\svchost.exe

%temp%\urlm0n.dll

2.�քӄh������ע�Ա�:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RStray.exe

��

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����\�к����Q��"u1s2a3f4e5n6o7w"�Ļ���������ֹͬһ�r�g��Έ��С�

2.�����Լ���"SeDebugPrivilege"���ޡ�

3.��v����Winlogon.exe�M�̣��@ȡ��Winlogon�IJ��������

4.�ӑB�@ȡsfc_os.dll��#2��������Winlogon.exe����#2�������ַ�����h�̾��̣�Ŀ����ȥ��ϵ�y�ļ��ı��o���ԡ�

5.�h��%SystemRoot%\system32\dllcache\Beep.sys��%SystemRoot%\system32\dirvers\Beep.sys��

6.ጷŲ������ļ�%Temp%\6611E.tmp����Qbeep.sys�����ӌ������ա�ԓ�ӕ�ͨ�^����ϵ�yntosknrl.exe�ļ����xȡԭʼ��SSDT��Ȼ��֏�ϵ�ySSDT��ʹ���^SSDT�Ě���ܛ��ʧЧ��

7.�������̣�ÿ��70s����rstray.exe��ӳ��ٳ֡�

8.�������̣�ÿ��90s���@ȡ������ڴ��ژ��}������l�F���������ַ�NOD32��Process��Firewall��virus��anti��worm�����Ǻ�ľ�R�����l����Ϣ��ʹ���P�]��

9.�ڴ�ጷ����ļ�����Qbeep.sys������ͨ�^ԓ�ӣ���߀ԭܛ�������Լ�����űP��

10. ጷ�%Temp%\svchost.exe����ÿ��30s�Ծ���WӋ��CIP��ַ�酢�����Ӹij�������ϵ�y©���M�Ђ�����

11.�����^A�P��C�P����űP�е�rar��zip��tgz��cab��tar�ļ��M�и�Ⱦ���ډ��s�ļ������ӾG��.bat��

12.��ؐ%SystemRoot%\system32\urlmon.dll��%temp%\urlm0n.dll,�B�ӾW�j��ľ�R�ļ���

���������ļ���

%SystemRoot%\system32\dirvers\Beep.sys

%Temp%\6611E.tmp

%Temp%\svchost.exe

%temp%\urlm0n.dll

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\RStray.exe