“����˹”

Trojan-Downloader.Win32.Geral.g

���@�r�g

2010-6-03

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������ľ�R���d��������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“41,896”�ֹ����D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d����ľ�R��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d����ľ�R��

���Ñ��ж������Fϵ�y�o�ʈ��e����ܛ�o���˳��o�����ӣ��l�F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

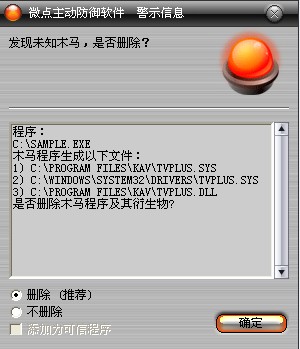

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

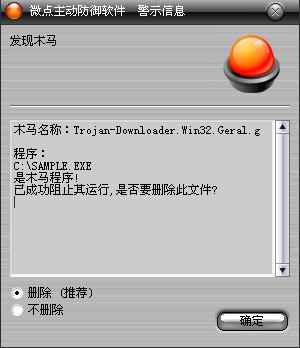

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.g”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%temp%\kcv.dat

%SystemDriver%\tmp.hiv

%ProgramFiles%\KAV\TvPlus.inf

%ProgramFiles%\KAV\TvPlus.sys

%ProgramFiles%\KAV\TvPlus.dll

%systemroot%\system32\drivers\pcidump.sys

%systemroot%\system32\kav.exe

%systemroot%\

system32\jxgamepacik.pak

2.�քӄh������ע�Ա��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

������kav

ֵ��C:\WINDOWS\system32\kav.exe

3.��������hosts�ļ���Q%SystemRoot%\system32\drivers\etc\hosts

��������pcidump.sys��Q%systemroot%\system32\drivers\pcidump.sys

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���������w"LDMMOO."��ֹ����\�У����^�����Ƿ��Explorer.exe������DŽt��%systemroot%\system32\drivers\gm.dls��ؐ��%SystemRoot%\temp\Explorer.exe�����d�\�У�������DŽt�����M�̿��ղ���avp.exe�ҵ��������ļ�%temp%\kcv.dat���Y�����͡�RavMonD.exe�M�̡�

2.���������ļ�%SystemDriver%\tmp.hiv��

�½�ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\IPSec\Policy\Local�ɹ���h��tmp.hiv������������ȫܛ��ӳ��ٳ֣�ʹ��ȫܛ���o������

3.���������ļ�%ProgramFiles%\KAV\TvPlus.inf�� %ProgramFiles%\KAV\TvPlus.sys���b���ļ������������ļ�%ProgramFiles%\KAV\TvPlus.dll�����d�\�У��@ȡ�Ⱥ˺�����ַ�����ӣ��֏�SSDT������ekrn.exe��360tray.exe��zhudongfangyu.exe��avp.exe��safeboxTray.exe��360Safebox.exe ��360tary.exe��antiarp.exe��RsAgent.exe��mfeann.exe��egui.exe��RavMon.exe��RavMon.exeD��RavTask.exe��CCenter.exe��RavStub.exe��RsTray.exe��ScanFrm.exe��Rav.exe��AgentSvr.exe��CCenter.exe��QQDoctor.exe��McProxy.exe��mcshield.exe��rsnetsvr.exe��naPrdMgr.exe��MpfSrv.exe��MPSVC.exe��MPSVC1.exe��KISSvc.exe��KPfwSvc.exe��kmailmon.exe��KavStart.exe��engineserver.exe��KPFW32.exe�ȴ�����ȫܛ���M�̂������P�]ԓ�M�̣���ɺ�h�����ļ���Ϣ��

4.ጷ�%Temp%\cd89.exe�����d�\�У����Ñ�hosts�ļ������������Ϣ����ָ���Wַ���d��������ľ�R�������\�С�

5.ጷŲ����ļ�%systemroot%\system32\jxgamepacik.pak�����d�\�У��������ļ�%systemroot%\system32\drivers\pcidump.sys,ע��Explorer.exe����Ⱦsystem32\drivers\gm.dls.�ɹ���h��pcidump.sys

6.��������������%systemroot%\system32\kav.exe������ע�Ա팍�F�Ԇ��ӡ�

���������ļ���

%temp%\kcv.dat

%SystemDriver%\tmp.hiv

%ProgramFiles%\KAV\TvPlus.inf

%ProgramFiles%\KAV\TvPlus.sys

%ProgramFiles%\KAV\TvPlus.dll

%systemroot%\system32\drivers\pcidump.sys

%systemroot%\system32\kav.exe

%systemroot%\

system32\jxgamepacik.pak

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

������kav

ֵ��C:\WINDOWS\system32\kav.exe

�����L���W�j��

http://cq.wwdns***.com:18182/c/b.txt

http://mc12.mc12**.com:18888/56/tj.asp?

http://cq.wwdns***.com:18182/c/host.txt