���x����

Worm.Win32.Bototer.cr

���@�r(sh��)�g

2010-5-26

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������ľ�R���d�������c(di��n)���ӷ���ܛ���ԄӲ��@���L�Ȟ�“1,489,408”�ֹ�(ji��)���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ƄӴ惦���|(zh��)”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�������d�������\(y��n)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ƄӴ惦���|(zh��)”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�������d�������\(y��n)�С�

���Ñ��ж������F(xi��n)ϵ�y(t��ng)�\(y��n)�о������W(w��ng)�j(lu��)�ٶȽ��͡�ϵ�y(t��ng)�o�ʈ�(b��o)�e(cu��)�����F(xi��n)����δ֪�M(j��n)�̡�����ܛ���o�����ӣ��o���M(j��n)�밲ȫģʽ�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ƄӴ惦���|(zh��)���W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

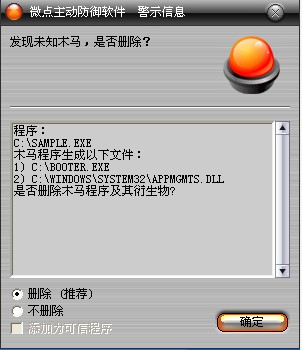

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Worm.Win32.Bototer.cr”��Ոֱ���x��h������D2����

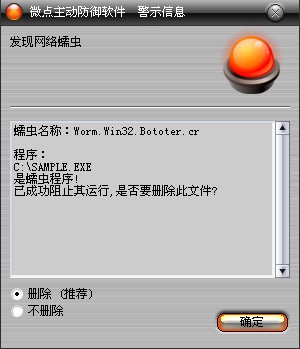

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

1.������ϵ�y(t��ng)�ļ���Q�����ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\drivers\etc\hosts

2.��������ע��ֵ��(d��o)�뵽����λ�ã�

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Network

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

(1)ԓ�ӱ�ԭ����?y��n)��?j��)���������Ñ��c(di��n)���\(y��n)�к�ጷ������IJ����ļ���%SystemRoot%\booter.exe,�����_�\(y��n)��ԓ����

(2)booter.exe�\(y��n)�к�z�y������Ϣ�Ƿ�����������(chu��ng)��%SystemRoot%\DelInfo.binӛ�������Ϣ��ԇ�D���_�ܵ���(zh��)��������dsfc_os.dll��ȥ��Windows�ļ����o(h��)�������픵(sh��)��(j��)ȫ������%SystemRoot%\system32\appmgmts.dll�У���Qԓ����(w��)���ɹ����˳����M(j��n)�̡�

(3)��Q���appmgmts.dll���d�\(y��n)�к��xȡdelinfo.bin�е���Ϣ���h������Դ�ļ����h��Delinfo.bin����vϵ�y(t��ng)�M(j��n)�̣�����l(f��)�F(xi��n)kav.exe��bdagent.exe�t�\(y��n)�����P(gu��n)���aԇ�D��ܚ���ܛ���隢����ʼ�K�z�����\(y��n)�Р�B(t��i)���O(ji��n)ҕ��ȫܛ���\(y��n)�Р�B(t��i)�����ܳ����픵(sh��)��(j��)��ጷ��(q��)�ӳ���%Temp%\Forter.sys ����(chu��ng)������“Forter”�ķ���(w��)���d�(q��)�ӳ����c�(q��)�ӽ�����Ӌ(j��)���(n��i)�ˑB(t��i)����(sh��)��ַ��Ӌ(j��)��SSDT��ַ���֏�(f��)SSDT�������톢����Ϣ�l(f��)�ͽo�(q��)�ӄ�(chu��ng)��ע�Ա톢�ӣ���(chu��ng)��ע�Ա��ٳִ�����ȫܛ������v�M(j��n)�̣����Ҵ�������ܛ���M(j��n)�̣�����ҵ��t�����(q��)�ӣ��P(gu��n)�]��ȫܛ���M(j��n)�̡���(zh��)�гɹ���h���(q��)���ļ��Լ��Iֵ��

(4)��(chu��ng)�����̣��z�y�W(w��ng)�j(lu��)�B�ӣ���ָ���W(w��ng)վ�ύ��Ϣ�������d��������ľ�R�������\(y��n)�У���(chu��ng)���ܵ�“\\.\pipe\96DBA249-E88E-4c47-98DC-E18E6E3E3E5A”�� ȡ���

(5)�h����ȫģʽ���P(gu��n)ע�Ա��Iֵ���Ɖİ�ȫģʽ��

(6)���Host����(chu��ng)�����̣���������Ⱦ�ļ�rar,htm,html,asp,aspx,exe��ʽ�ļ���

(7)���ұ��شűP����Ⱦ�Ƅӽ��|(zh��)�����Ƅӽ��|(zh��)��Ŀ���(chu��ng)��autorun.inf�Լ�recycle.{645FF040-5081-101B-9F08-00AA002F954E}\Setup.exe

������(chu��ng)���ļ���

%SystemRoot%\DelInfo.bin

%SystemRoot%\booter.exe

%SystemRoot%\system32\appmgmts.dll

X:\autorun.inf (X�鱻��Ⱦ�P��)

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\Setup.exe

�����h���ļ���

%SystemRoot%\DelInfo.bin

%SystemRoot%\booter.exe

�������ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\drivers\etc\hosts

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Network

�����L���W(w��ng)�j(lu��)��

www.3-0B6F-415D-B5C7-832F0.com