̹��5̖

Trojan-Downloader.Win32.Boltolog.a

���@�r�g

2010-5-7

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“ľ�R���d����”�����c(di��n)���ӷ���ܛ���ԄӲ��@���L�Ȟ�“443��870”�ֹ�(ji��)���D��(bi��o)��“

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�������d����ľ�R���Iȡ�Ñ���Ϣ��

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�������d����ľ�R���Iȡ�Ñ���Ϣ��

�Ñ��ж�������F(xi��n)CPUռ���ʸߣ����F(xi��n)����panzerfive.exe�M(j��n)�̣�QQ�����ܴa���I�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

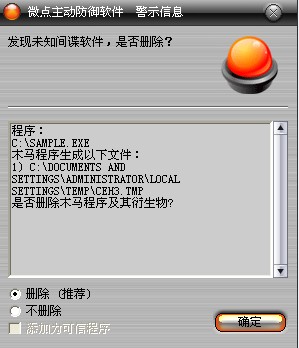

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��“��Ոֱ���x��h��̎������D1����

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

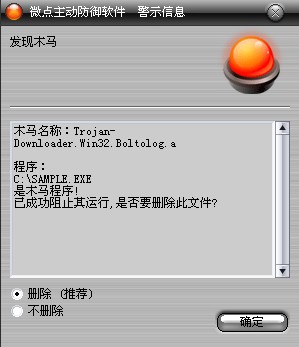

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Boltolog.a”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%SystemRoot%\panzerfive.exe

%SystemRoot%\ppstream.dat

%SystemRoot%\TestDll.dll

%SystemRoot%\lpk.dll

%SystemRoot%\lpkbackup.dll

%SystemRoot%\lpkreal.dll

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ԓ�ӱ����b�ɈDƬ�D��(bi��o)��ʽ���_ȡ�Ñ��c(di��n)�����\(y��n)�к���^�����Ƿ��%SystemRoot%\panzerfive.exe������DŽt�^�m(x��)��(zh��)�У�������DŽt��%temp%Ŀ���ጷ��R�r�ļ�ceh3.tmp(�ļ����S�C(j��)).�����d�\(y��n)�У���%SystemRoot%Ŀ�ጷŲ����ļ�lpk.dll�ļ��Լ�l(f��)pkreal.dll,lpkbackup.dll����(chu��ng)���M(j��n)�̆���panzerfive.exe��

2.panzerfive.exe�\(y��n)�к�(chu��ng)��%SystemRoot%\ppstream.datӛ�������Ϣ��ጷŲ����ļ�%SystemRoot%\TestDll.dll��������rundll32.exe

���d�\(y��n)�У��O(sh��)��ȫ���^�ӣ������Ñ�QQ��ꑴ��ګ@ȡ�����ܴa��Ϣ���ύ��ָ���W(w��ng)ַ��������ָ���W(w��ng)ַ���d�µIJ���ľ�R�������\(y��n)��

3.lpk.dll�����S%SystemRoot%Ŀ��µij�����explorer.exe��һ�����ӣ�lpk.dllÿ�α����d�\(y��n)�Е�����%SystemRoot%Ŀ����Ƿ���l(w��i)eass.exe��smess.exe��panzerfive.exe�ļ����ڴ��ڣ�����ҵ��t�\(y��n)�У���(d��o)��ϵ�y(t��ng)���F(xi��n)�����M(j��n)�̣�ϵ�y(t��ng)�\(y��n)�о�������������“your computer has been break”�֘ӌ�Ԓ��

4.�h������Դ�ļ����˳������M(j��n)�̡�

����

������(chu��ng)���ļ���

%SystemRoot%\panzerfive.exe

%SystemRoot%\ppstream.dat

%SystemRoot%\TestDll.dll

%SystemRoot%\lpk.dll

%SystemRoot%\lpkbackup.dll

%SystemRoot%\lpkreal.dll

%Temp%\ceh3.tmp

�����L���W(w��ng)�j(lu��):

http://fw9**.com/tj/bf/mail.asp?tomail=***

http://www.fw9**.com/tj/houmen/rows.exe��

http://www.xxx.com/qq070809/mail.asp?tomail=***