����W(w��ng)��Ⱦ��

Backdoor.Win32.Wuca.a

���@�r�g

2010-4-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“9,232”�ֹ�(ji��)���D��(bi��o)��“

”�������Uչ����“exe”����Ҫͨ�^“©�����”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���Ǵ۸��Ñ���퓣����d���b����ľ�R�������Ñ��C����

”�������Uչ����“exe”����Ҫͨ�^“©�����”��“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���Ǵ۸��Ñ���퓣����d���b����ľ�R�������Ñ��C����

�� �Ñ��ж������F(xi��n)�W(w��ng)�j(lu��)�ٶȾ�����CPUռ���ʸߣ����F(xi��n)����δ֪�M�̣��g�[����퓱��i���ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

©��������W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

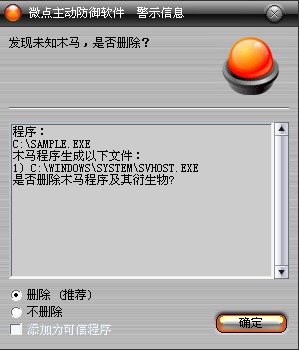

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

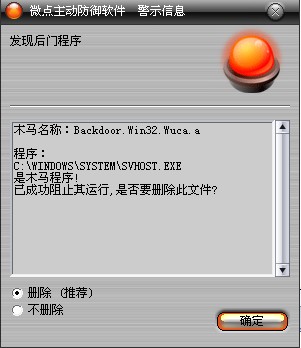

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Wuca.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӽY(ji��)���M�̣�svhost.exe

2.�քӄh�������ļ���

%SystemRoot%\system\svhost.exe

%SystemRoot%\Fonts\nsa.ini

%SystemRoot%\Tasks\safetray.exe

3.�քӄh���ļ��A��%SystemDriver%\sunlei.exe\

4.�քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\run

���Q��360safetray

��(sh��)ֵ��C:\WINDOWS\system\svhost.exe

5.��HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\CommandĬ�J헔�(sh��)ֵ�����ľW(w��ng)ַȥ������HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main��Start Page�Ĕ�(sh��)��(j��)�Ğ��Լ���Ҫ����퓡�

6.������hosts�ļ���Q��(d��ng)ǰ%SystemRoot%\system32\drivers\etc\hosts

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

(1)�������������(qu��n)�ޣ��@ȡϵ�y(t��ng)·������%SystemDriver%��(chu��ng)��һ����sunlei.exe�������ļ��A�����^�����Ƿ���ϵ�y(t��ng)Ŀ��\�У���

���DŽt�^�m(x��)��(zh��)�У�������DŽt�������(f��)�Ƶ�%SystemRoot%\system\·���£���������svhost.exe��ԇ�D���b������ϵ�y(t��ng)�ļ�svchost.exe�����_�Ñ�����(f��)����ɺ��\��%SystemRoot%\system\svhost.exe�����{(di��o)�������Єh������Դ�ļ�������

(2)%SystemRoot%\system\svhost.exe�\�кȴ��W(w��ng)�j(lu��)�B�ӣ�����W(w��ng)�j(lu��)���Ät��ָ���W(w��ng)ַ���d���� �������d���������ļ������%SystemRoot%\Fonts\nsa.ini��

(3)�xȡ%SystemRoot%\Fonts\nsa.ini����Ϣ���Č�ע�Ա�헣��ٳ֞g�[����퓞鲡��ָ���ľW(w��ng)ַ��

(4)���������(qu��n)�ޣ��h��ϵ�y(t��ng)ԭ�е�%SystemRoot%\system32\drivers\etc\hosts�ļ���������hosts�ļ������δ����W(w��ng)ַ��

(5)���_����W(w��ng)����(w��)��ጷŲ����ļ�%SystemRoot%\Tasks\safetray.exe��ͨ�^ԓ����?q��)�����W(w��ng)��(n��i)�����Ñ��M��©����������ʹ�ܹ������Ԅӏ�ָ���W(w��ng)ַ���d��������

(6)��ע�Ա������d%SystemRoot%\Tasks\safetray.exe���_�C�Ԇ���헡�

������(chu��ng)���ļ���

%SystemRoot%\system\svhost.exe

%SystemRoot%\Fonts\nsa.ini

%SystemRoot%\Tasks\safetray.exe

������(chu��ng)���M����

svhost.exe

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\run

���Q��360safetray

��(sh��)ֵ��C:\WINDOWS\system\svhost.exe

������ע�Ա���

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

ԭ��(sh��)ֵ�����W(w��ng)ַ��http://www.07129.com/

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

���Q��Start Page

��(sh��)��(j��)��http://www.07129.com/

�����h���ļ���

����Դ�ļ�

�����L���W(w��ng)�j(lu��)��

http://b.db***.com/b.jpg

http://abn.88**.org/q/pg.exe