DNF��I

Trojan-PSW.Win32.QQPass.a

���@�r�g

2010-4-22

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”�����ıI̖�������c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“47,085”�ֹ����D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ�DNF�Α���Ñ��ܴa��Ϣ ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ�DNF�Α���Ñ��ܴa��Ϣ ��

�� �Ñ��ж������F�W�j�L��������DNF�Α���䛽���o���˳���DNF�Α��~̖�ܴa��Ϣ���I�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

��Ⱦ;��

�W퓒��R���ļ����������d�����d

������ʩ

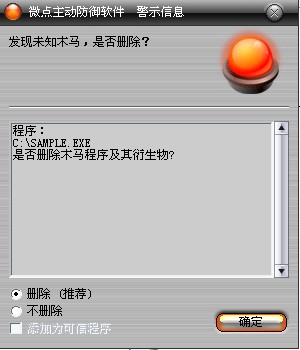

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.QQPass.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh���ļ���

%SystemRoot%\system32\zydxc.dat

%SystemRoot%\system32\zydxc2.dat

%SystemRoot%\system32\zydxc0209.dll

%SystemRoot%\system32\aaa.reg

%SystemRoot%\system32\shadowsafe.sys

2.��������ע�Ա���Q����ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parametes

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡ�M�̿��գ������M�����Ƿ����dnfchina.exe��qqlogin.exe�M�̡������ڄt�@ȡ���˳����a���˳�ԓ�M�̡�

2.�@ȡϵ�y·������%SystemRoot%\system32Ŀ�����zydxc.dat, zydxc2.dat, zydxc0209.dll��aaa.reg,shadowsafe.sys������zydxc.dat��zydxc2.dat��aaa.reg�Č����O�Þ�ϵ�y�[�ء��\��aaa.reg��ע�Ա�HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameter�µ����P�Iֵ�����dzydxc0209.dll�ٳ�LSP��

3.�@ȡ�R�r�ļ�·��������aaa.dat�惦����Դ��������·����

4.zydxc0209.dll��%TEMP%\aaa.dat���xȡ����Դ����·�����h��Դ�����aaa.dat�����dshadowsafe.sys�֏�SSDT.

5.�Oҕ�Ñ�������ڣ����Ñ��鿴�DƬ�r���ȡ��DƬ�������%SystemDriver%\mibiao.bmp���������O�Þ�ϵ�y�[�ء����Oҕ�Ñ�ʹ�õ����DƬ�鿴���ߣ��DƬ�͂���鿴����Microsoft Photo Editor��Microsoft Office Picture Manager��ACDSee��Adobe��Camera Raw��ɫ���L����Color Wolf�����D���۾���Hero Photo Show��FastPictureViewer��ForceVision��FastStone��IrfanView��My View Pad��Picasa��Viewer��XnView�ȈDƬ�������ڡ���

6.�Ñ�����Α�r�@ȡ�Α��Ñ��ܴa��Ϣ�������~���ܴa��Ϣ�c�Α��ܱ��؈D�l�͵�ָ����ַ��

���������ļ���

%SystemRoot%\system32\zydxc.dat

%SystemRoot%\system32\zydxc2.dat

%SystemRoot%\system32\zydxc0209.dll

%SystemRoot%\system32\aaa.reg

%SystemRoot%\system32\shadowsafe.sys

%TEMP%\aaa.dat

���������M����

%SystemRoot%\system32\aaa.reg

������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters

�����h���ļ���

����Դ�ļ�

%TEMP%\aaa.dat