ľ�R���d��

Trojan-Downloader.Win32.Geral.a

���@�r�g

2010-4-8

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC /C”������“���d��”�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“83,968”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�Ƅӽ��|���ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d���b����ľ�R��

”��ʹ��“exe”�Uչ����ͨ�^�Ƅӽ��|���ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d���b����ľ�R��

�Ñ��ж�������F���شűP�o���p�����_����ܛ���o���˳���ϵ�y�\�о��������F����δ֪�M�̣�ϵ�y�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

��Ⱦ;��

�W퓒��R���ļ����������d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

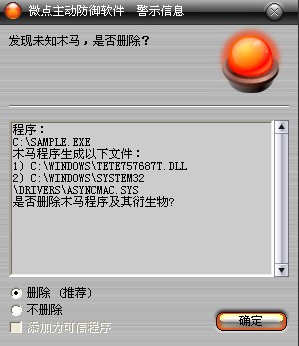

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.a”��Ոֱ���x��h������D2����

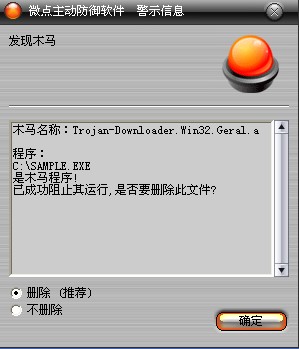

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%SystemRoot% \system32\scvhost.exe

%SystemRoot%\extext757687t.exe

SystemRoot%\tete757687t.dll

X:\recycle\rav32.exe

X:\autorun.inf (X�鱻��Ⱦ�P��)

2.�քӄh������ע�Ա�

HKEY_LOCAL_MACHINE��SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��RsTray

������C:\WINDOWS\system32\scvhost.exe

�h����HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

�µĴ�����ȫܛ���ٳ��c

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.ͨ�^�������P�]�����M��ekrn.exe��egui.exe��ֹͣ���·���wscsvc��SharedAccess��

2.%SystemRoot%Ŀ���ጷ�tete757687t.dll��ͨ�^rundll32.exe���d�\�С�

ጷ�%SystemRoot%\extext757687t.exe���\�С�

ጷ����ļ�aec.sys��AsyncMac.sys

���Ҵ�����ȫܛ���M���P�]���Y������գ�

����ע�Ա�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

��½������³���Ľٳ�헡�

Avp��safeboxTray��360Safebox��360tray��Antiarp��ekrn��RsAgent��Mfeann��egui��RavMon��RavMonD��RavTask��Ccenter��RavStub��RsTray��ScanFrm��Rav��AgentSvr��Ccenter��QQDoctor��McProxy��Mcshield��rsnetsvr��naPrdMgr��MpfSrv��MPSVC��MPSVC1��KISSvc��KPfwSvc��Kmailmon��KavStart��Engineserver��KPFW32��KVSrvXP��ccSetMgr��ccEvtMgr��defwatch��rtvscan��ccapp��vptray��mcupdmgr��mfevtps��mcsysmon��mcmscsvc��mcnasvc��mcagent��vstskmgr��FrameworkService��Mcshell��mcinsupd��bdagent��livesrv��vsserv��xcommsvr��ccSvcHst��SHSTAT��McTray��Udaterui��KAVStart��Uplive��Kwatch��QQDoctorRtp��DrUpdate��Rfwsrv��RegGuide��MPSVC2��MPMon��LiveUpdate360��Rssafety��egui��KSWebShield��360delays��KwatchSvc��

���@ȡSSDT��ַ�����ӻ֏�SSDT���ɹ���h�����ļ���

3.��������Ƶ�%SystemRoot% \system32\scvhost.exe

����ע�Ա��HKEY_LOCAL_MACHINE��SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ RsTray���F�Ԇ���

4. ጷ����ļ�%SystemRoot%\system32\drivers\pcidump.sys����������“puidump”�ķ��ռ��d���ļ�,ע��userinit.exe���ɹ���h����

5.��������ѭ�h���ұ��شűP������������Ƶ�

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\rav32.exe (X������P��)

����ԓĿ�����“safe..”Ŀ�ʹ�Ñ��o���h��

�ڸ�Ŀ����½�autorun.inf�ļ��������ԄӲ��Ź����\�в�����

6.��ָ���Wַ�xȡ����ľ�R���d��ַ���ļ����d��������ľ�R�\�С�

7.������̎��h������Դ�ļ�����̎��������

����

���������ļ���

%SystemRoot% \system32\scvhost.exe

%SystemRoot%\extext757687t.exe

SystemRoot%\tete757687t.dll

%SystemRoot%\system32\drivers\pcidump.sys

X:\recycle\rav32.exe

X:\autorun.inf

��������ע�Ա�:

HKEY_LOCAL_MACHINE��SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��RsTray

������C:\WINDOWS\system32\scvhost.exe

��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options�½���������ȫܛ���ٳ��

�����L���W�j:

http://jddfasqb.77fa***.org/ddd.txt

http://jdqb.7***.org:53/down.txt

http://jddfasqb.77fa***.org/asp.txt