����W��Ⱦ��

Backdoor.Win32.Wuca.a

���@�r�g

2010-3-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC /C ”������“ľ�R����”�����c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“8��830”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^©��������ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǹ����Ñ���퓡����b����ľ�R�������Ñ��C����

”��ʹ��“exe”�Uչ����ͨ�^©��������ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǹ����Ñ���퓡����b����ľ�R�������Ñ��C����

�Ñ��ж�������F�W�j�ٶȾ�����CPUռ���ʸߣ����F��r���rδ֪�M�̣����־W퓟o�����_����퓱��i���ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W퓒��R���ļ����������d�����d

������ʩ

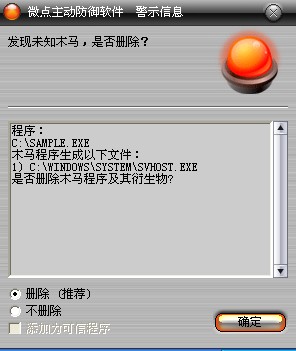

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

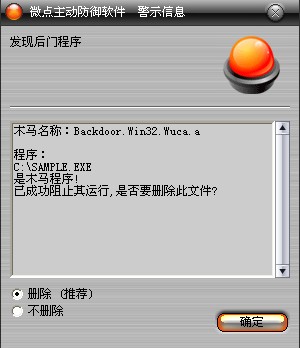

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Wuca.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�Y��svhost.exe�M�̲��քӄh�������ļ�

%SystemRoot%\system\svhost.exe

%SystemRoot%\Fonts\lanjica.ini

%SystemRoot%\Tasks\safetravbo.exe

2.�քӄh������ע�Ա��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\run

���Q��360safetray

������C:\WINDOWS\system\svhost.exe

3.�ք��ޏ�����ע�Ա�

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

���Q��Ĭ�J

ֵ��"C:\Program Files\Internet Explorer\iexplore.exe" http://www.07129.com/

ȥ��ֵ�����http://www.07129.com/

HKEY_USERS\S-1-5-21-776561741-1292428093-1801674531-500\Software\Microsoft\Internet Explorer\Main

���Q��Start Page

ֵ��http://www.07129.com/

��ֵ�Ğ�ԭ��퓵�ַ

4����ؐ����host�ļ���Q%SystemRoot%\system32\drivers\etc\hosts

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1. ����������ޣ����z�y�����Ƿ���ϵ�y�ļ�Ŀ䛡�

2. ������DŽt�����P�]�M��svhost.exe���h��ԓ�M���ļ�����������ؐ��%SystemRoot%\system\svhost.exe,���d�\��ԓ���h������Դ�ļ���

3. �_���W�j����ָ���Wַ���d�����ļ���%SystemRoot%\Fonts\lanjica.ini��

4. ��lanjica.ini���xȡ�i���Ñ���퓵ľWַ������Ϣ���������̌������ӵ�

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command헔������棬���Ñ�����i����“http://www.07129.com/”

5.��%SystemRoot%\system32\drivers\etc\hosts�ļ����ԣ��ɹ���h��host�������µ�hosts�ļ�,���β��־Wַ��

6.��lanjica.ini���xȡ������ַ���d���bδ֪���Tľ�R����

7.�������_�����·���“Browser”��“lanmanserver”��“lanmanworkstation”��ጷ��ļ�%SystemRoot%\Tasks\safetravbo.exeö�e����W�C����ͨ�^safetravbo.exe�h�������Ⱦ�־W�C����

8.��ע�Ա팍�F�Ԇ��ӡ�

���������ļ���

%SystemRoot%\system\svhost.exe

%SystemRoot%\Fonts\lanjica.ini

%SystemRoot%\Tasks\safetravbo.exe

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\run

���Q��360safetray

������C:\WINDOWS\system\svhost.exe

�����Č�ע�Ա���

HKEY_CLASSES_ROOT\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command

���Q��Ĭ�J

ԭֵ��"C:\Program Files\Internet Explorer\iexplore.exe"

��ֵ��"C:\Program Files\Internet Explorer\iexplore.exe" http://www.07129.com/

HKEY_USERS\S-1-5-21-776561741-1292428093-1801674531-500\Software\Microsoft\Internet Explorer\Main

���Q��Start Page

ֵ��http://www.07129.com/

�����L���W�j��

http://chf.**j.pl/n/oi.exe

http://b.d***d.com/b.jpg��

�����h���ļ���

%SystemRoot%\system32\drivers\etc\hosts