���T����

Backdoor.Win32.Delf.tnr

���@�r�g

2010-3-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“53��760”�ֹ����D�˞�“

”��ʹ��“ exe”�Uչ����ͨ�^�W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����b�gՙܛ����

”��ʹ��“ exe”�Uչ����ͨ�^�W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����b�gՙܛ����

�Ñ��ж�������F�W�j�ٶȽ��ͣ���Ҫ��Ϣ�Y�ρGʧ��ϵ�y�o�ʏ����e�`�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

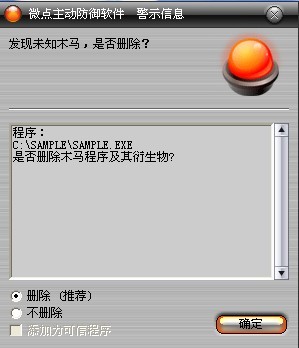

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

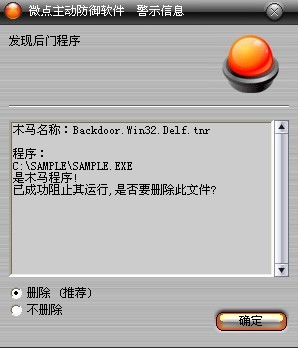

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Delf.tnr”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����

%Temp%\XX.html (XX���S�C����)

%Temp%\XX.tmp (XX���S�C����)����

2���������ļ��A���ք��������h��rasadhlp.dll��hnetcfg.dll

%ProgramFiles%

%SystemRoot%\Programs\

%ProgramFiles%\Internet Explorer\

X:\Program Files\

X:\Programs\

[X������P��]

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1��ጷŲ����ļ�C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\XX.html (XX���S�C����)

2����������XX.html��ؐ�������ļ��A�ȵIJ��֑��ó����bĿ䛃ȣ�

%ProgramFiles%

%SystemRoot%\Programs\

%ProgramFiles%\Internet Explorer\

D:\Program Files\

D:\Programs\

E:\Programs\

E:\Program Files\

��������������rasadhlp.dll��hnetcfg.dll��ʹ�Ñ��\�Б��ó���r���dԓ�����ļ��\�С�

3�����d�\��ԓ�����ļ����ռ�ӛ��Ñ�����ϵ�y����Ϣ���������ļ�%SystemRoot%\inf\vvt.pnf����ӛ���Ϣ��

4���Д�W�j�B�Ӡ�B������W�j���Ät�_��80�˿ڣ���ָ���Wַ�l�͔�����Ո�����d�����ļ�����������ጷŵ�%Temp%\6qihklvygn.tmp �������ļ�%SystemRoot%\rg8e2elyzek4yebpzfjko4pb.ini����ӛ���Ϣ��

5�����d�\�����d�IJ����ļ����@ȡ�Ñ���Ҫ�Y�ϼ������ܴa����Ϣ��

6���h�������w��

����

���������ļ���

%Temp%\XX.html (XX���S�C����)

%Temp%\XX.tmp (XX���S�C����)

�������ļ��A�ȵIJ��֑��ó����bĿ䛃ȣ�

%ProgramFiles%

%SystemRoot%\Programs\

%ProgramFiles%\Internet Explorer\

X:\Program Files\

X:\Programs\

[X������P��]

����

�����L���W�j:

http://ne***usa.com/umauye/***

http:.//ner***sa.com/umauye/gate.php