�I̖ľ�R����

Trojan-PSW.Win32.WOW.j

���@�r�g

2010-3-6

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Visual C /C”�����ıI̖ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“18,432�ֹ�“���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ�`ȡ�Ñ��Α��~̖��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ�`ȡ�Ñ��Α��~̖��

�Ñ��ж������F���F�W�j�\�о����� Windowsϵ�y�o�ʈ��e���Α�o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

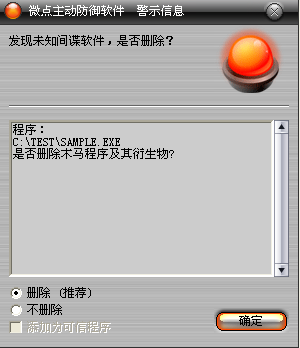

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

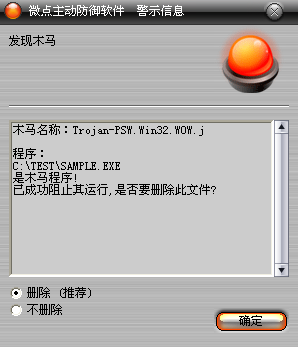

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.WOW.j”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Temp%\mpcor_4194304.dll

2���ք��������ļ�

����ͬ�汾��%SystemRoot%\system32\comres.Dll��Q

׃������

����%SystemDriver%������������ ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%�������������� WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%���� �Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%���������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1)�����\�к�ጷ�%Temp%\mpcor_4194304.dll�ӑB朽ӎ��ļ������d���xȡ�ӑB���ļ���Ϣ������ɹ��t��v�M�̣��Д�ϵ�y�İ汾��

2)����]���xȡ�ɹ������_���ڵ��ļ������xȡ��Ϣ�����O��dll��ϵ�y�[�ء�

3)��%SystemRoot%\system32\comres.dll�Ƅӵ�%SystemRoot%\system32Ŀ��£���������mpcor_4194304.dll,��%SystemRoot%\system32\comres.dll�Լӹ��ķ�ʽ�M�и�Ⱦ������sfc_os.#5ȥ��%SystemRoot%\system32\comres.dll��ϵ�y���o��

4)�ø�Ⱦ���mpcor_4194304.dll��Q��comres.dll�����h��%SystemRoot%\system32\comres.dll��������Ⱦ��comres.Dll��ϵ�y�{�ú��O���Լ���"SeDebugPrivilege"���������Լ��ę��ޡ�

5)��dll�У��Д�����ģ�K���M���������^�Ƿ�WOW.EXE���Y��WOW.EXE�M�̣��l����Ϣ�P�]ħ�F�����Αڡ�

6)��ľ�R�ļ���ID̖���ӵ�HOOK��У�ʹexplorer.exe�M���ԄӼ��d�����ļ������dDLL�ļ�ԇ�Dע�������M��HOOK���P���ڄӑB���У��Oҕ�Α��M�̣��@ȡ�Α��ܴa����Ϣ���B�ӾW�j���l�͵�ָ����ַ��

7)�{��cmd.exe /c del���h��������

���������ļ���

%Temp%\mpcor_4194304.dll

�������ļ���

%SystemRoot%\system32\comres.dll

�����B�ӾW�j

http://k*.iwi***exyg***.com/****/aion.asp