�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.elmy

���@�r�g

2010-2-21

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft visual C /C”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�25,924�ֹ�(ji��)���D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о������Α��M�̟o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

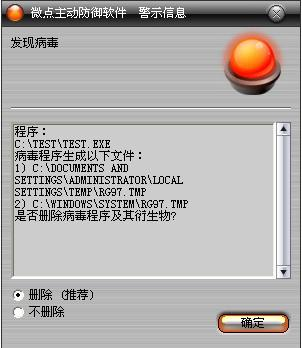

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�Fԓ��������ʾ���l(f��)�F“����“��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

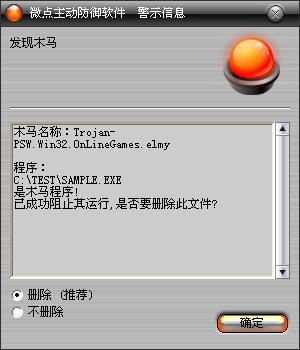

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F"Trojan-PSW.Win32.OnLineGames.elmy”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ�

%temp%\RG9.tmp

%SystemRoot%\system\RG9.tmp

2���ք���Q�����ļ���

����ͬ�汾��Q%SystemRoot%\system32\dsound.dll

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\�к�ӑB(t��i)�@ȡ����API�����Ҳ��Y��"mir3.dat"�M�̡�

2.���������"TfrmMain",���}��"The Return of Legend"�Ĵ��ڣ����l(f��)����Ϣ�P�]ԓ���ڡ�

3.ጷ��ļ�%temp%\RG9.tmp������ؐ��"%SystemRoot%\system\RG9.tmp"��

4.��ؐ"%SystemRoot%\system32\dsound.dll"��ͬĿ��µ�dsound.dll.mod��

5.��Ⱦdsound.dll.mod���{��sfc_os#5ȥ��dsound.dll�ı��o���ø�Ⱦ���dsound.dll.mod��Q�����ļ�dsound.dll��

6.������Ⱦ���dsound.dll�{�ú����dRG9.tmp��

7.��RG9.tmp�У��@ȡ�Α��~̖��Ϣ����(chu��ng)���ܱ����؈D���B�ӾW�j���l(f��)�͵�ָ����ַ��

������(chu��ng)���ļ���

%temp%\RG9.tmp

%SystemRoot%\system\RG9.tmp

%SystemRoot%\system32\dsound.dll.mod

������Q�ļ���

%SystemRoot%\system32\dsound.dll