�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.elmv

���@�r�g

2010-2-12

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft visual C /C”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�25,097�ֹ����D�˞�“ ”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d���ȷ�ʽ�M�Ђ�����

�Ñ��ж������FӋ��C���W�j�\�о������Α��M�̟o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

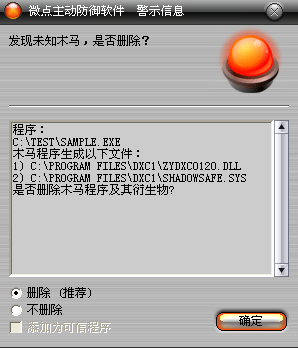

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

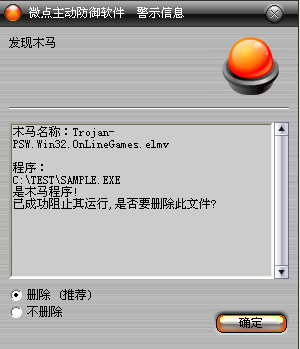

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.OnLineGames.elmv”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%ProgramFiles%\zydxc.dat

%ProgramFiles%\dxc1\zydxc0120.dll

%ProgramFiles%\dxc1\ shadowsafe.sys

2���քӄh������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Userinit %SystemRoot%\system32\userinit.exe,rundll32.exe %ProgramFiles%\dxc1\zydxc0120.dll Start

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\�к��v�M�̣����Ҳ��Y���M��dnf.exe��dnfchina.exe��qqlogin.exe��

2.ጷ������ļ�"%ProgramFiles%\zydxc.dat"���ӑB���ļ�"%ProgramFiles%\dxc1\zydxc0120.dll"�Լ����ļ�%ProgramFiles%\dxc1\ shadowsafe.sys��

3.�{��rundll32.exe����Start�酢������zydxc0120.dll��

4.zydxc0120.dll�У��������̣��xȡ�����������ļ���

5.�������Q��shadowsafe�ķ��գ��֏�SSDT��

6.�������̣����҈DƬ����鿴����Microsoft Photo editor��Microsoft office Prcture Manger��ACDSee��Adobe��XnView��Picasa�ȈDƬ�鿴�����ڣ������؈D��������C�P��Ŀ䛣��O�Þ�ϵ�y�[�،��ԡ�

7.�������̣���dnfchina.exe��Ո���g����%ProgramFiles%\dxc1\zydxc0120.dll���룬�����h�̾��̡�

8.�@ȡ�Α��bĿ���xȡ�Α�����Ϣ���B�ӾW�j���������Ϣ���Α��~̖���ܱ��؈D�l�͵�ָ����ַ��

���������ļ���

%ProgramFiles%\zydxc.dat

%ProgramFiles%\dxc1\zydxc0120.dll

%ProgramFiles%\dxc1\ shadowsafe.sys��

��������ע����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Userinit %SystemRoot%\system32\userinit.exe,rundll32.exe %ProgramFiles%\xc1\zydxc0120.dll Start

�����L���W�j��

i1.58mailhost.cn