�I̖ľ�R����

Trojan-PSW.Win32.QQPass.olc

���@�r�g

2010-2-6

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“Borland Delphi”������“�I̖ľ�R����”�����c���ӷ���ܛ���ԄӲ��@������“FSG2.0”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“26,459�ֹ�“���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”�ȷ�ʽ������

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”�ȷ�ʽ������

�Ñ��ж������FӋ��C���W�j�\�о����������W�j�L�����Α�o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

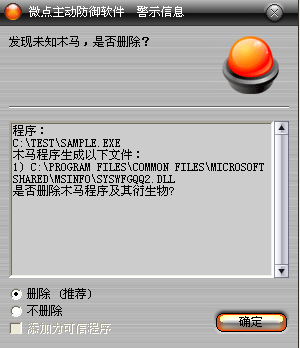

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

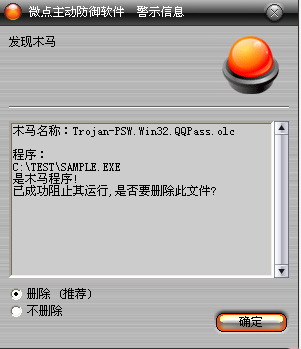

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.QQPass.olc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysWFGQQ2.dll

2���քӄh������ע�Ա���

[HKEY_CLASSES_ROOT\CLSID\{91B1E846-2BEF-4345-8848-7699C7C9935F}\InProcServer32]

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{91B1E846-2BEF-4345-8848-7699C7C9935F}\InProcServer32]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

ShellExecuteHooks]

"{91B1E846-2BEF-4345-8848-7699C7C9935F}"

׃������

����%SystemDriver%������������ ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%�������������� WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%���� �Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%���������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\�к�ጷńӑB���ļ�%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysWFGQQ2.dll��

2������ע�Ա�����SysWFGQQ2.dllע��explorer.exe�M���Լ���explorer.exe���ӵ��M���С�

3���ڲ�������Ŀ�ጷ���̎���ļ�_xr.bat�����У����҄h����

4����SysWFGQQ2.dll�У����ע���M�̞�explorer.exe���͌�%SystemRoot%\system32\verclsid.exe��������verclsid.exe.bak�����ע��QQ.exe�M���У��@ȡ�ܴa�~̖���l�͵�ָ����ַ�����ע��QQDoctor.exe�У��̈́������̣����Ҳ��l����Ϣ�P�]���}��”���}�����c��ԃ”�Ĵ��ڣ����ע���M�̞�QQLibeUpdate.exe��qqs003tp.exe���͈���ExitProcess�Y�����M�̣�

���������ļ���

%ProgramFiles%\Common Files\Microsoft Shared\MSInfo\SysWFGQQ2.dll

�����������ļ���

%SystemRoot%\system32\verclsid.exe

��������ע�Ա���

[HKEY_CLASSES_ROOT\CLSID\{91B1E846-2BEF-4345-8848-7699C7C9935F}\InProcServer32]

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{91B1E846-2BEF-4345-8848-7699C7C9935F}\InProcServer32]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\

ShellExecuteHooks]

"{91B1E846-2BEF-4345-8848-7699C7C9935F}"