�I̖(h��o)ľ�R

Trojan-PSW.Win32.OnLineGames.elmm

���@�r(sh��)�g

2010-1-14

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“Microsoft visual C /C”������“�I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ�21,956�ֹ�(ji��)���D��(bi��o)��“

”�� ʹ��“ exe”�U(ku��)չ����ͨ�^�W(w��ng)�ľ�R�����d�����d���ȷ�ʽ�M(j��n)�Ђ�����

”�� ʹ��“ exe”�U(ku��)չ����ͨ�^�W(w��ng)�ľ�R�����d�����d���ȷ�ʽ�M(j��n)�Ђ�����

�Ñ��ж���(hu��)���F(xi��n)Ӌ(j��)��C(j��)���W(w��ng)�j(lu��)�\(y��n)�о������Α��M(j��n)�̟o���˳��ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W(w��ng)퓒��R���ļ����������d�����d

������ʩ

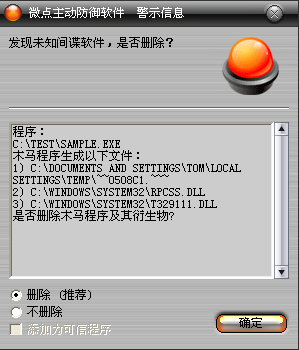

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

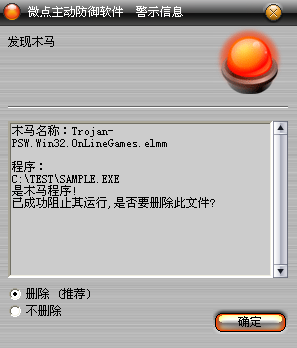

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.OnLineGames.elmm”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%SystemRoot%\system32\t329111.ini

%SystemRoot%\system32\t329111.exe

%SystemRoot%\system32\t329111.dll

2���ք�(d��ng)�֏�(f��)�����ļ���

%SystemRoot%\system32\t3rpcss.dll��������rpcss.dll

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\(y��n)�к�ጷń�(d��ng)�B(t��i)���ļ�" %Temp%\~~0e898e.~~~"�������ļ�"%SystemRoot%\system32\t329111.ini"��

2.��v�M(j��n)�̣�����l(f��)�F(xi��n)avp.exe���Ϳ�ؐ"%SystemRoot%\system32\rundll32.exe"��ͬĿ��µ�t329111.exe�����\(y��n)��t329111.exe����Install�Ͳ���·���酢��(sh��)���d~0e898e.~~~����t��ֱ���{(di��o)��rundll32.exe��ͬ�Ӆ���(sh��)���d~0e898e.~~~��

3.��~0e898e.~~~�У��O(sh��)���Լ���"SeDebugPrivilege"��(qu��n)�ޣ���explorer.exe�M(j��n)���Є�(chu��ng)���h(yu��n)�̾��̣��{(di��o)��sfc_os.#5ȥ��"%SystemRoot%\system32\rpcss.dll"ϵ�y(t��ng)���o(h��)����ؐ"%SystemRoot%\system32\rpcss.dll"��ͬĿ��µ�t3rpcss.dll����ؐ~04a574.~~~��rpcss.dll��ጷń�(d��ng)�B(t��i)���ļ�"%SystemRoot%\system32\t329111.dll"���h������Դ�ļ���

4.��(d��ng)rpcss.dll��svchost.exe���d�͕�(hu��)�{(di��o)��t329111.dll����t329111.dll�У���v�����Α��M(j��n)�̣��`ȡ�Ñ���Ϣ���l(f��)�͵�ָ����ַ��

5.���h��%temp%Ŀ��U(ku��)չ���Q��“.~~~”���ļ���

������(chu��ng)���ļ���

%Temp%\~0e898e.~~~

%SystemRoot%\system32\t329111.ini

%SystemRoot%\system32\t329111.exe

%SystemRoot%\system32\t329111.dll

%SystemRoot%\system32\t3rpcss.dll

������Q�ļ���

%SystemRoot%\system32\rpcss.dll

�����h���ļ���

%temp%\*.~~~