���T����

Backdoor.Win32.Generic.a

���@�r(sh��)�g

2010-1-2

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“Borland Delphi 7.0”�����ĺ��T�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“Unpack”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“302,592 �ֹ�(ji��)“���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W(w��ng)퓒��R���ļ����������d�����d

������ʩ

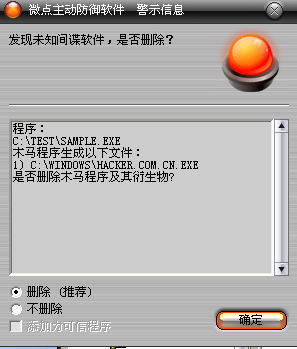

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

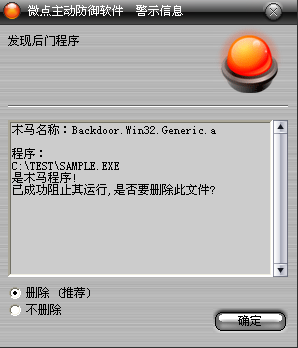

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Backdoor.Win32.Generic.a”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%SystemRoot%\Hacker.com.cn.exe

2���ք�(d��ng)�h������ע��(c��)���I��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\360tray

׃������

����%SystemDriver%������������ ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%�������������� WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%���� �Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%���������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������\(y��n)�к���^�Լ��Ƿ���"IEXPLORE.EXE"������ǣ����L���W(w��ng)�j(lu��)���B�Y(ji��)�ڿ����C(j��)��

2����������^�m(x��)���^�Լ��Ƿ��"%SystemRoot%\Hacker.com.cn.exe"������DŽ�(chu��ng)������ "Hacker.com.cn_MUTEX"�Ļ����w��

3��������ǣ��͌������ļ���ؐ��%SystemRoot%·���£���������Hacker.com.cn.exe�����O(sh��)�Þ�ϵ�y(t��ng)�[�ء�

4���Lԇ���_���Q��"360Safe"�ķ���(w��)������ɹ�������(chu��ng)��ԓ����(w��)����t��ֱ�ӄ�(chu��ng)��ԓ����(w��)������(w��)�Ĉ�(zh��)�г���?y��n)?"%SystemRoot%\Hacker.com.cn.exe"��

5����(chu��ng)����̎��%SystemRoot%\uninstal.bat�ļ����˳���(d��ng)ǰ�M(j��n)�̣����҄h����

������(chu��ng)���ļ���

%SystemRoot%\Hacker.com.cn.exe

%SystemRoot%\uninstal.bats

�����h���ļ���

%SystemRoot%\uninstal.bat

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\360tray