ľ�R���d��

Trojan-Downloader.Win32.Agent.pt

���@�r�g

2009-11-18

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�46,430�ֹ����D�˞�“

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����؈��С�

”�� ʹ��“ exe”�Uչ����ͨ�^�W�ľ�R�����d�����d�ķ�ʽ�M�Ђ�����������ҪĿ�������d����ľ�R�����؈��С�

�Ñ��ж������F����ܛ���M�̟o���˳��ҟo�������\�У�ϵ�y�Լ��W�j�\�о��������F���������M�̵ȰY�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

�W퓒��R���ļ����������d�����d

������ʩ

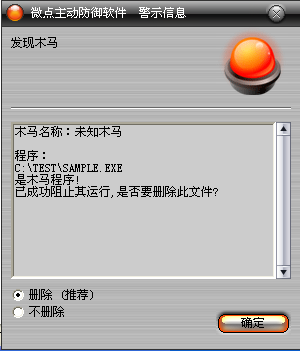

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

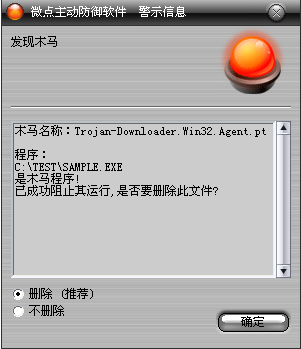

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Agent.pt”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%temp%\~26c158.tmp

2���քӄh������ע�Ա��I��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zx

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\[��ȫܛ��]

3���քӻ֏������ļ���

��ͬ�汾�ļ���Q��

%SystemRoot%\system32\userinit.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.�����\�к����Q��"mpoo"�Ļ����w������l�F�������\�У����˳���ǰ�M�̡�

2.�Lԇ���_"wscsvc"���գ�����ɹ�����ֹͣ"wscsvc"���ա�

3.��ϵ�y�бP����360���U�䣬����ҵ�����ģ�M��ˣ�ʹ���˳���

4.�@ȡ�M�̿��գ�����ekrn.exe�M�̣�����ҵ��͇Lԇ���_����գ����ɹ�����ֹͣekrn���գ��{�������нY���M��ekrn.exe��egui.exe�����҄���egui.exe��ӳ��ٳ֡�

5.���R�r�ļ��Aጷ��ļ�~24cf5d.tmp��~26c158.tmp���O���Լ��؆�ϵ�y��h���������Լ���"SeDebugPrivilege"���ޡ�

6.�Lԇ���_���Q��"zx"�ķ��գ�����ɹ����͆��Ӵ˷��գ���ʧ����������ļ�~24cf5d.tmp���ڣ��̈́����˷��գ���userinit.exe�����h�����ļ���

7.�{��WinExec����ጷ��ļ�~26c158.tmp����~26c158.tmp�У����^�Լ��Ƿ���"userinit.exe"������ǣ��ʹ��_explorer.exe���ل������̣�������ǣ���ֱ�ӄ������̣��ھ����в���QQ.exe������ҵ��Ͱl�ͽyӋ��Ϣ��ָ���Wַ������ҵ�cmd.exe�ͽY����cmd.exe�M�̡�

8.�B�ӾW�j�����d�����б��ļ��������б����d���������؈��С�

���������ļ���

%temp%\~24cf5d.tmp

%temp%\~26c158.tmp

�����h���ļ���

%temp%\~24cf5d.tmp

�������ļ���

%SystemRoot%\system32\userinit.exe

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zx

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\[��ȫܛ��]

�����L���W�j:

http://tongji.****.cn/gogogo/getmac.asp

http://txt.****.com/ook.txt

http://up.***cn:899/