ľ�R���d��

Trojan-Downloader.Win32.Agent.ghe

���@�r�g

2009-9-21

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“30,208 �ֹ�(ji��)”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

�����Ñ��ж������F(xi��n)ϵ�y(t��ng)�\�о������W(w��ng)�j�ٶȽ��͡����F(xi��n)����δ֪�M�̵ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

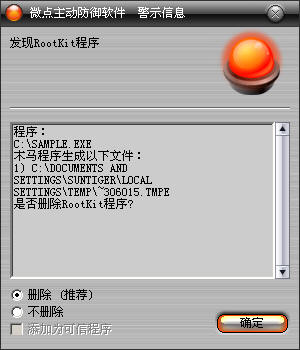

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“RootKit����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

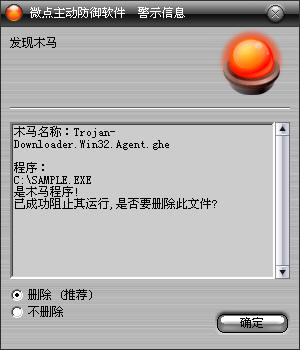

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.Agent.ghe”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӻ֏������ļ�:

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\drivers\etc\hosts

2���քӄh�������ļ���

����

%TEMP%\~1418953.tm

%TEMP%\~1418953.tmpe

%TEMP%\~3a2e49.dat

3���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb �I:HKEY_LOCAL_MACHINE\

Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\avp

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\ekrn

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\egui

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1����(chu��ng)�������w����ֹ����\�С�

��2���@�î�ǰ�M���б��������M��ekrn.exe��egui.exe�Ƿ���ڣ�����ҵ����Kֹ����գ����˳�Ŀ���M�̡�

��3���^�m(x��)�����M��360tray.exe,safeboxtray.exe��avp.exe�Ƿ���ڣ�����ҵ�����(chu��ng)������,ጷńӑB(t��i)朽ӎ�%TEMP%\~1052562.tmp(��

�����S�C����),��ͨ�^%SystemRoot%\System32\rundll32.exe���d�����d֮��(chu��ng)��һ������"aav"�ķ��գ�ͨ�^ԓ���գ��h��

��ܛ���P���գ����Kֹ���M�̣�����avp.exe���R��ٳ֡����֮�h��%TEMP%\~1052562.tmp��

��4��ጷ���%TEMP%\~1418953.tmp(�ļ����S�C����),��ጷ��ļ�%TEMP%\~1418953.tmpe��

��5�� ��(zh��)��%TEMP%\~1418953.tmpe�����^~1418953.tmpe�Ƿ��userinit.exe,������ǣ���(chu��ng)�����̣��@�î�ǰ�M�̿��գ������M��"qq.exe"

��"cmd.exe"�Ƿ���ڣ�����ҵ�"qq.exe"��������Ⱦ���C��qqʹ�����P��Ϣ,�l(f��)�͵�ָ����ַ������ҵ�"cmd.exe"���t�KֹĿ���M�̡�

��6���@�����d��ַ�б��������浽%TEMP%\~3a2e49.dat(�ļ����S�C����),�xȡԓ�ļ����L��ָ���W(w��ng)ַ�����d���������������\�С�

��7�����Ҳ����ļ�%SystemRoot%\system32\drivers\etc\hosts

��8���ռ����y(t��ng)Ӌ����Ⱦ���Cϵ�y(t��ng)���P��Ϣ�����l(f��)�͵�ָ���W(w��ng)ַ��

��9����(chu��ng)������"vb"�ķ��ղ����ӣ�ͨ�^ԓ���ռ��d%TEMP%\~1418953.tmp,ͨ�^ԓ���Ռ��������a����

%SystemRoot%\System32\userinit.exe,�_�������Ԇ���Ŀ�ģ����֮�h��%TEMP%\~1418953.tmp��

��10��ͨ�^��ע�Ա�����ekrn.exe��egui.exe���R��ٳ֡����O���´�ϵ�y(t��ng)�؆��h����������

������(chu��ng)���ļ���

%TEMP%\~1052562.tmp

%TEMP%\~1418953.tm

%TEMP%\~1418953.tmpe

%TEMP%\~3a2e49.dat

�������ļ�:

%SystemRoot%\system32\drivers\etc\hosts

�����h���ļ�:

%TEMP%\~1052562.tmp

������(chu��ng)��ע�Ա�:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\avp

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\ekrn

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution\egui

�����L���W(w��ng)�j:

http://jhg***y.cn:822/xx.exe

http://vc***d.cn:77/count.asp

http://bb***dk.cn:880/ads.txt

http://df***.cn:881/xx/001.exe

http://df***.cn:881/xx/aa2.exe

http://df***.cn:881/xx/aa3.exe

http://df***.cn:881/xx/aa4.exe

http://df***.cn:881/xx/aa5.exe

http://df***.cn:881/xx/aa6.exe

http://df***.cn:881/xx/aa7.exe

http://df***.cn:881/xx/aa8.exe

http://df***.cn:881/xx/aa9.exe

http://df***.cn:881/xx/aa10.exe

http://df***.cn:881/xx/aa11.exe

http://df***.cn:881/xx/aa12.exe

http://df***.cn:881/xx/aa13.exe

http://df***.cn:881/xx/aa14.exe

http://df***.cn:881/xx/aa15.exe

http://df***.cn:881/xx/aa16.exe

http://df***.cn:881/xx/aa17.exe

http://df***.cn:881/xx/aa18.exe

http://df***.cn:881/xx/aa19.exe

http://df***.cn:881/xx/aa20.exe

http://df***.cn:881/xx/aa22.exe

http://df***.cn:881/xx/aa23.exe

http://df***.cn:881/xx/aa24.exe

http://df***.cn:881/xx/aa28.exe