“Koobface”���x׃�N

Net-Worm.Win32.Koobface.mh

���@�r�g

2009-9-7

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C”�����ľW(w��ng)�j(lu��)���x�����c(di��n)���ӷ���ܛ���ԄӲ��@���L�Ȟ�“36,864 �ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��Ⱦ�罻�W(w��ng)վ�Ñ������d�������\(y��n)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��Ⱦ�罻�W(w��ng)վ�Ñ������d�������\(y��n)�С�

�����Ñ��ж������F(xi��n)���ϵ�y(t��ng)�r��Ч����ʧ,ϵ�y(t��ng)�\(y��n)�о������W(w��ng)�j(lu��)�ٶ��½��������[˽��Ϣй¶�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

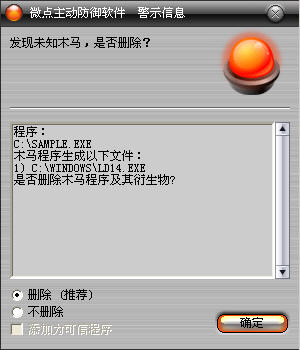

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)������ʾ���l(f��)�F(xi��n)"Net-Worm.Win32.Koobface.mh”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

��

%SystemRoot%\prxid93ps.dat

%SystemRoot%\ld14.exe

2���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

ֵ: sysldtray

��(sh��)��(j��):%SystemRoot%\ld12.exe

�I: HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

ֵ:tp

��(sh��)��(j��):1234

3���քӻ֏�(f��)����ע�Ա���

�֏�(f��)ϵ�y(t��ng)��������P(gu��n)�Iֵ:

�I:HKEY_CURRENT_USER\AppEvents\Schemes\Apps\Explorer\Navigating\.Current

ֵ:[Ĭ�J(r��n)]

��(sh��)��(j��): %SystemRoot%\media\Windows Navigation Start.wav

�I:HKEY_CURRENT_USER\AppEvents\Schemes\Apps\Explorer\Navigating\.Default

ֵ:[Ĭ�J(r��n)]

��(sh��)��(j��): %SystemRoot%\media\Windows Navigation Start.wav

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1��ጷ��ļ�%SystemRoot%\prxid93ps.dat,�����Ⱦ��(bi��o)ӛ�ļ�,���ڲ�������ͬĿ���ጷ��ļ�sd.dat��

��2���xȡsd.dat�ļ��е��ַ���������xȡ�ɹ�����������������������(f��)�Ƶ�%SystemRoot%\ld14.exe,��ɺh��sd.dat��

��3����(chu��ng)���M(j��n)�̣���(zh��)��%SystemRoot%\ld14.exe��

��4����(chu��ng)�������w��ͨ�^��ע�Ա���ʹϵ�y(t��ng)��䛕r�]����Ч,����(sh��)�F(xi��n)�����Ԇ��ӡ�

��5���@ȡ%Documents and Settings%\Administrator\CookiesĿ��µ�����Cookies�ļ���Ϣ����������Ҋ���罻�W(w��ng)վ��ַ��

��6���Lԇ�B�ӵ�www.google.com,�Ԝyԇ�W(w��ng)�j(lu��)�B���Ƿ�����������B�ӳɹ����������@ȡ����Cookies��Ϣ�l(f��)�͵�ָ���W(w��ng)ַ��

��7���������Lԇ��Ⱦ�罻�W(w��ng)վhI5.com��Facebook.com��twitter.com��netlog.com��tagged.com��Bebo.com��myspace.com���Ñ�����

ͨ�^�]�����uՓ�ķ�ʽ�l(f��)��һ������W(w��ng)ַ�o�@Щ�Ñ�����(d��ng)�Ñ��c(di��n)��ԓ�W(w��ng)ַ�������Tʹ�Ñ����d�������\(y��n)�У���(sh��)�F(xi��n)�W(w��ng)�j(lu��)������

��8������ÿ��һ�Εr�g��ָ���W(w��ng)ַ���d�������������

��9���h������,�˳��M(j��n)�̡�

������(chu��ng)���ļ���

%SystemRoot%\prxid93ps.dat

%SystemRoot%\ld14.exe

X:\sd.dat (X�鲡�����������ڱP��)

�����h���ļ���

X:\sd.dat (X�鲡�����������ڱP��)

������(chu��ng)��ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\sysldtray

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\tp

�����h��ע�Ա���

HKEY_CURRENT_USER\AppEvents\Schemes\Apps\Explorer\Navigating

�����L���W(w��ng)�j(lu��)��

http://web.***.md/1/captcha6.exe

http://web.***.md/1/gcheck.exe

http://pi***u-110809.com

http://suz***82009.com

http://boo***-110809.com

http://upr20***8013.com

http://xtds20***815.com

http://mymega***ain03072009.com