���T����

Backdoor.Win32.Small.bvn

���@�r�g

2009-8-8

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“40,960�ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�ʹ�Ñ��C���ɞ���ܙC����

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�ʹ�Ñ��C���ɞ���ܙC����

�����Ñ��ж������F(xi��n)ϵ�y(t��ng)�o���؆����P(gu��n)�]��ϵ�y(t��ng)���W(w��ng)�j(lu��)׃�����z���^�o�ʆ��á��[˽�Y����й�ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

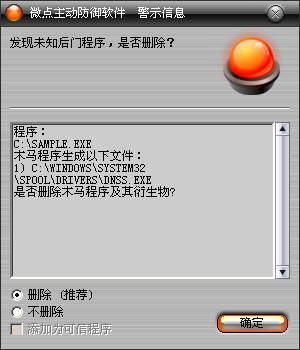

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪���T����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

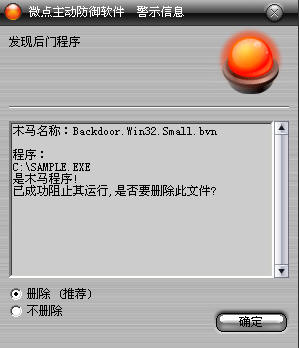

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Backdoor.Win32.Small.bvn”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\spool\drivers\dnss.exe��

2���քӄh������ע�Ա��Iֵ��

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\DNS Client Service

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\

Parameters\FirewallPolicy\Domain\Profile\AuthorizedApp\list

ֵ: %SystemRoot%\system32\spool\drivers\dnss.exe

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\

FirewallPolicy\Standard\Profile\AuthorizedApp\list

ֵ: %SystemRoot%\system32\spool\drivers\dnss.exe

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NDSVC

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�ڲ�������ͬĿ�������һ������(w��)�����ļ�DNS_TEMP_CONFIG.INI,���xȡԓ�ļ��е�������Ϣ��֮�h��ԓ�ļ���

(2)������������������ؐ��%SystemRoot%\system32\spool\drivers\dnss.exe��

(3)ͨ�^��ע�Ա����P(gu��n)�Iֵ����dnss.exe���ӵ�ϵ�y(t��ng)Ĭ�J�������������б���ʹ���L���W(w��ng)�j(lu��)�������r�ء�

(4)��(chu��ng)������NDSVC�ķ���(w��)����ͨ�^ԓ����(w��)��(zh��)��%SystemRoot%\system32\spool\drivers\dnss.exe

(5)��(zh��)��dnss.exe�������[ʽ���_IE���B�ӵ��ڿ�ָ������(w��)����һ������B�ӣ��Ñ��C��������ȫ���ơ�

(6)ጷ��ļ�%SystemDriver%\DNS_AUTO_DELETE.BAT,���[ʽ��(zh��)��,�h������������ԓ��̎���ļ���

������(chu��ng)���ļ���

X:\DNS_TEMP_CONFIG.INI (X�鲡����������Ŀ�)

%SystemRoot%\system32\spool\drivers\dnss.exe

%SystemDriver%\DNS_AUTO_DELETE.BAT

�����h���ļ���

X:\DNS_TEMP_CONFIG.INI

%SystemDriver%\DNS_AUTO_DELETE.BAT

������(chu��ng)��ע�Ա���

����

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\DNS Client Service HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\

Parameters\FirewallPolicy\Domain\Profile\AuthorizedApp\list

ֵ: %SystemRoot%\system32\spool\drivers\dnss.exe

��(sh��)��(j��):%SystemRoot%\system32\spool\drivers\dnss.exe:*:enabled:Explorer

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\

FirewallPolicy\Standard\Profile\AuthorizedApp\list

ֵ: %SystemRoot%\system32\spool\drivers\dnss.exe

��(sh��)��(j��):%SystemRoot%\system32\spool\drivers\dnss.exe:*:enabled:Explorer

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NDSVC

�����L���W(w��ng)�j(lu��)��

http://www.hi***st-developments.com/ptmp2.php

http://www.mo***nnovation.com/ptmp2.php