�W�j���x

Worm.Win32.AutoRun.pfs

���@�r�g

2009-8-4

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”���������x���������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“40,960 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ��P�]���������ܛ�������d�����������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ��P�]���������ܛ�������d�����������\�С�

�����Ñ��ж������F���������ܛ���˳���ʧЧ��ϵ�y�\�о������W�j�ٶ�׃����Windows�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

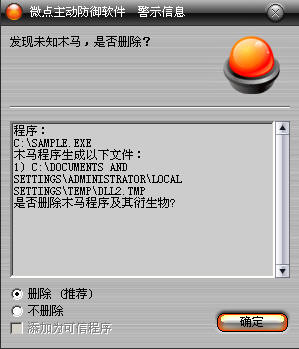

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

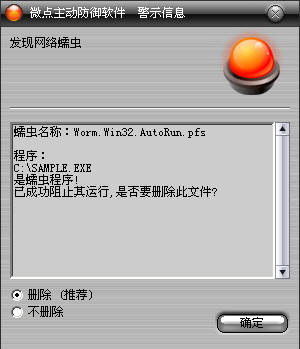

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Worm.Win32.AutoRun.pfs”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӻ֏������ļ���

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\linkinfo.dll

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\drivers\asyncmac.sys

2���քӄh�������ļ���

����

%TEMP%\dll2.tmp

%SystemRoot%\Fonts\issb.ini

X:\VRPR.PIF

X:\AutoRun.INF (X������P��)

����

3���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

4���ք�������ע�Ա���

���I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\explorer\advanced\

folder\hidden\showall

��ֵ��CheckedValue

��������1

�ޏͰ�ȫģʽ

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

׃������

��%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

��%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

��%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

��%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

��%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���O��������Ԟ��[�أ������ļ�AUTORUN.INF�Ƿ���ڣ����ҵ�������ԓ�ļ��\�в������������ڣ���ʾδ����Ⱦ���M���Ⱦ���̡�

��2�����������w����ֹ����\�У�����������ޞ�SeDebugPrivilege��

��3���@ȡ��ǰ�M�̿��գ����Ү�ǰ�M���б��Ƿ���ekrn.exe��nod32krn.exe�M��,���ҵ������нKֹekrn.exe��egui.exe��nod32krn.exe �M�̣����h��ekrn��nod32krn���ա�

��4��ጷńӑB朽ӎ��ļ�C:\ab.dll,���O��ԓ�ļ����Ԟ��[�ء�

��5���@ȡ��ǰ�M���б��������Ƿ���CCenter.exe�M��,���l�Fԓ�M�̣�����ጷ��_���ļ�, %SystemRoot%\Fonts\lsnvvs.vbs,��ͨ�^����ԓ�_�����dab.dll�����]���ҵ�ԓ�M�̣��tֱ��ͨ�^rundll32.exe %SystemDriver%\ab.dll,RSDK ������dab.dll��

(6)���d�ӑB朽ӎ�sfc_os.dll,ȥ��%SystemRoot%\system32\drivers\asyncmac.sys���ļ����o���ԣ�ጷ�ͬ�����ļ���%SystemRoot%\system32\drivers\AsyncMac.sys,�������ղ����ӣ�ͨ�^���dԓ�ӣ��֏�SSDT�����d���֮�����h��AsyncMac.sys��lsnvvs.vbs�ɂ��ļ���

��7���������̣�ጷńӑB朽ӎ��ļ�%TEMP%\dll2.tmp,�����d,�@���䌧������RKdll��̓�M��ַ��

��8���������̣��@�î�ǰ�M���б���ͨ�^�Kֹ�M�̺̈́h�����յķ�ʽ�Y�������������ܛ���M�̡�

��9��ͨ�^��ע�Ա����P�Iֵ��ʹ�Ñ��o���鿴ϵ�y�[���ļ�,ʹ�Ñ��o���M�밲ȫģʽ����,ʹ���֚���ܛ���o���_�C�Ԇ��ӡ�

��10���d��ӑB朽ӎ�urlmon.dll,�@���䌧������URLDownloadToFileA��̓�M��ַ����ָ���Wַ�@�ò������d�б�������ԓ�б����浽%SystemRoot%\Fonts\issb.ini�YԴ�����ļ��У�Ȼ���xȡ�����ļ����ľW�j���d�����²�����ጷŵ�%TEMP%Ŀ��¡�

��11���������̣��@���M�̿��գ������M��avp.exe,���ҵ���ж�dkavbase.kdl��webav.kdl�ɂ�ģ�K��ͨ�^����cmd���P����Kֹavp���գ������нKֹavp.exe�M�̡�

��12���h���ļ�%SystemDriver%\ab.dll

��13����������,�����ļ�%SystemRoot%\system32\dllcache\linkinfo.dll�Ƿ���ڣ�������ڣ��˳���ǰ���̣���������ڣ���ϵ�yĿ��¿�ؐһ�ݵ�%SystemRoot%\system32\dllcache\linkinfo.dll������%SystemRoot%\system32\linkinfo.dll�ļ�ӳ�䵽�ȴ棬ጷ����ļ�%SystemRoot%\fonts\safeg.sys���������գ������d�����ļ�%SystemRoot%\system32\linkinfo.dll,��ɺ�h��safeg.sys��

��14����������,�z�y��ǰϵ�y�M���б����Ƿ���360������ܛ�������P�M�̣�����ҵ���ጷ����ļ�%SystemRoot%\Fonts\safeme.sys���������ղ����d���Y��360���P�M�̣�֮����ȫ�P����360������ܛ���Ϳ���˹���İ��b·��������ҵ���ͨ�^�l���O����ƴa�ķ�ʽʹ�@�ɿ����ܛ���O����dʧ��,���֮��h�����ļ�safeme.sys��

��15����������, ��avp.exeӳ��ٳ�, ጷ���%SystemRoot%\Fonts\dansl.sys���������ղ����d���Y��avp.exe���P�M�̣���ɺ�h�����ļ�dansl.sys

��16����������,��v�űP��ጷ�VRPR.PIF��AutoRun.INF�ļ������_���Ԅ��\�в�����Ŀ�ġ�

����

���������ļ���

%SystemDriver%\ab.dll

%SystemRoot%\Fonts\lsnvvs.vbs

%SystemRoot%\system32\drivers\asyncmac.sys

%TEMP%\dll2.tmp

%SystemRoot%\Fonts\issb.ini

%SystemRoot%\fonts\safeg.sys

%SystemRoot%\Fonts\safeme.sys

%SystemRoot%\Fonts\dansl.sys

X:\VRPR.PIF

X:\AutoRun.INF (X������P��)

�������ļ���

%SystemRoot%\system32\linkinfo.dll

�����h���ļ���

����

%SystemDriver%\ab.dll

%SystemRoot%\Fonts\lsnvvs.vbs

%SystemRoot%\system32\drivers\asyncmac.sys

%SystemRoot%\fonts\safeg.sys

%SystemRoot%\Fonts\safeme.sys

%SystemRoot%\Fonts\dansl.sys

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[ӳ��ٳ�]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\safeg

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\safeme

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\dansl

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\explorer\advanced\

folder\hidden\showal\CheckedValue

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[��ȫܛ��]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\safeg

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\safeme

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\dansl

��

�����L���W�j��

��

http://winddk.***.ma/dd.txt