ľ�R���d��

Trojan-downloader.Win32.Small.acnm

���@�r(sh��)�g

2009-7-28

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“16,384 �ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�Ğ鷴����ܛ�������d���������\(y��n)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�Ğ鷴����ܛ�������d���������\(y��n)�С�

�����Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о������W(w��ng)�j(lu��)�ٶ��½������F(xi��n)����δ֪�M(j��n)�̡�Windows�o(w��)�ʈ�(b��o)�e(cu��)������ܛ���o(w��)������(d��ng)���˳��ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

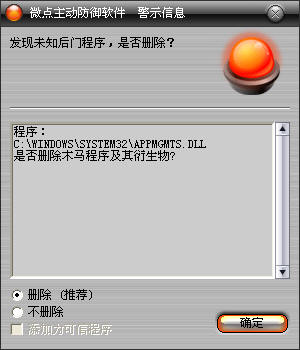

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪���T����”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

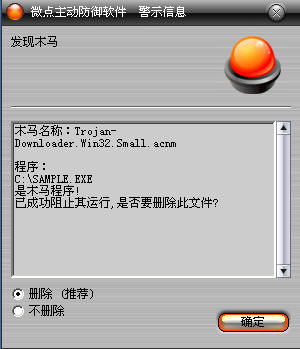

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-downloader.Win32.Small.acnm”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1��ʹ����ͬ�汾�ļ���Q�����ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\dllCache\appmgmts.dll

2���ք�(d��ng)�h�������ļ���

����

��%SystemRoot%\System32\drivers\klan.sys

3���ք�(d��ng)�h������ע��(c��)��ֵ��

�����I:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

�����I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klan

4���ք�(d��ng)������ע��(c��)����

����

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AppMgmt

ֵ: Start

��(sh��)��(j��):3

����׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����d��(d��ng)�B(t��i)朽ӎ�(k��)sfc.dll���@�����5��(g��)��(d��o)������(sh��)��̓�M��ַ��

��2���z�����(w��)�(xi��ng)AppMgmt�Ƿ���ڣ��z��ԓ����(w��)�Ġ�B(t��i)������](m��i)�І���(d��ng)�������ļ�%SystemRoot%\system32\appmgmts.dll�Ƿ���ڣ����ҵ����{(di��o)��sfc.dll,ȥ��appmgmts.dll���ļ����o(h��)���ԣ�Ȼ��ጷ�һ��(g��)ͬ���ļ���ԓĿ䛣���Qԓ�ļ���������Q��ϵ�y(t��ng)Ŀ�%SystemRoot%\system32\dllCache\�µ�ͬ���ļ�, �����Q�ɹ�������ͨ�^(gu��)����(d��ng)ϵ�y(t��ng)����(w��)�ķ�ʽ�����ԓ��(d��ng)�B(t��i)朽ӎ�(k��)���d��

��3����(chu��ng)�����̣�ጷ��(q��)��(d��ng)%SystemRoot%\System32\drivers\klan.sys,��(chu��ng)������(w��)�����d��ͨ�^(gu��)ԓ�(q��)��(d��ng)���֏�(f��)SSDT��

��4����v�M(j��n)�̿��գ����Ҳ��Y(ji��)�������(sh��)��ȫܛ���M(j��n)�̡�

��5����(chu��ng)�����̣����durlmon.dll���@���䌧(d��o)������(sh��)URLDownloadToFileA��̓�M��ַ����ָ���ط����d���������W(w��ng)ַ�YԴ���浽�����ļ�%TEMP%\YLOG.txt�ļ��У�ͨ�^(gu��)�xȡYLOG.txt�����ļ������d���������������\(y��n)�С����֮�h��YLOG.txt��

��6����(chu��ng)�����̣�ͨ�^(gu��)��ע��(c��)������׃AppMgmt����(w��)����(sh��)����(du��)�����(sh��)������ܛ����(sh��)��ӳ��ٳ֡�

��7��ጷ���̎���ļ�%TEMP%\TempLog.bat,��(zh��)��ԓ�ļ��h���������������֮�h��TempLog.bat,�˳���(d��ng)ǰ�M(j��n)�̡�

����

������(chu��ng)���ļ���

%SystemRoot%\system32\appmgmts.dll

%SystemRoot%\system32\dllCache\appmgmts.dll

%SystemRoot%\System32\drivers\klan.sys

%TEMP%\YLOG.txt

%TEMP%\TempLog.bat

���������h���ļ���

����

����%TEMP%\YLOG.txt

����%TEMP%\TempLog.bat

����������(chu��ng)��ע��(c��)����

����

����HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[ӳ��ٳ�]

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klan

����������ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AppMgmt\Start

����

���������L��(w��n)�W(w��ng)�j(lu��)��

����

http://ipdown.***.cn/bbs/ggb1.txt

http://www.***.com/bbs/ggb1.txt