���x����

Worm.Win32.AutoRun.our

���@�r�g

2009-7-23

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“vc”���������x�������c���ӷ���ܛ���ԄӲ��@������“Nspack”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“32,246 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�

�����Ñ��ж������F��ȫܛ���o���P�]���W�j�\�о��������F����δ֪�M�̣�windowsϵ�y�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

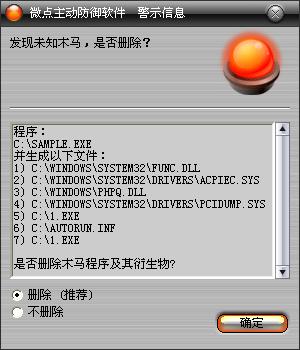

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

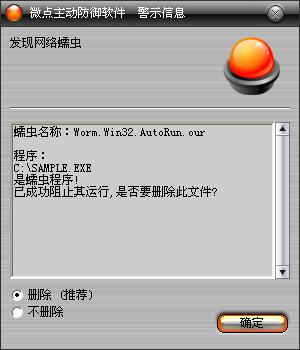

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Worm.Win32.AutoRun.our”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1��ʹ����ͬ�汾�ļ���Q��

%SystemRoot%\system32\drivers\gm.dls

%SystemRoot%\explorer.exe

2���ޏ�%SystemRoot%\system32\drivers\etc\hosts�����б��ĵ�*.exe,*.htm��*.html�ļ�

3���քӄh�������ļ���

����

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\func.dll

%SystemRoot%\phpq.dll

%SystemRoot%\temp\explorer.exe

X:\AUTORUN.inf

X:\1.exe (X:������P��)

����

4���քӄh������ע�Ա�ֵ��

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UPDATEDATA

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

����׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����������explorer.exe������%SystemRoot%\system32\drivers\gm.dls��%SystemRoot%\temp\explorer.exe,Ȼ���\��%SystemRoot%\temp\explorer.exe

��2���O��%SystemRoot%��%Temp%Ŀ䛙��ޞ�everyone��ȫ���ƣ�ֹͣekrn���գ��Y��ekrn.exe��egui.exe��ScanFrm.exe�M��

��3��ጷńӑB���ļ�func.dll��Ȼ����d��ጷ����ļ�acpiec.sys���������Ն����ӣ��Y��������ȫܛ���M��

��4����ጷńӑB���ļ�phpq.dll��Ȼ����d��ጷ����ļ�pcidump.sys���������Ն����ӣ���gm.dls��explorer.exe,�h�����ļ�

��5����v���ڣ�����l�F"Windows �ļ����o"���ڣ��[��WINDOWS�ļ����o����

��6��ጷ��YԴ����HOSTS�ļ�����v�űP����AUTORUN.inf��1.exe

��7���@ȡ���CMAC��ַ����Ϣ���l�͵�ָ���yӋ��ַ

��8����v�űP���l�F�Uչ����htm��html���ļ������ļ�����挑�벡�����a

��9����Ⱦ��ϵ�y�P������exe�Uչ���ļ�������Ⱦqq.exe��360safe.exe������Ⱦ��hhqg,UPX0��nsp0�^�εij���

��10���Lԇ���_puid���գ�������_�ɹ����h�����գ��h�����ļ�puid.sys���@ȡ�������d�б������d���������\��

����

����

���������ļ���

����

%SystemRoot%\system32\drivers\acpiec.sys

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\func.dll

%SystemRoot%\phpq.dll

%SystemRoot%\temp\explorer.exe

X:\AUTORUN.inf

X:\1.exe (X:������P��)

����

�����������ļ���

����

%SystemRoot%\system32\drivers\gm.dls

%SystemRoot%\explorer.exe

%SystemRoot%\system32\drivers\etc\hosts

��ϵ�y�P*.exe�ļ�

��������*.htm��*.html�ļ�

���������h���ļ���

����

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\drivers\puid.sys

����

������������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UPDATEDATA

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

����

�������������M�̣�

����

����explorer.exe

����

���������L���W�j��

http://ton***520.com/v1/count.asp

http://n**b1111.com/aa1dfh.txt

http://111.nyny****.com/good/aa1.exe

http://111.nyny****.com/good/aa2.exe

http://111.nyny****.com/good/aa3.exe

http://111.nyny****.com/good/aa4.exe

http://111.nyny****.com/good/aa5.exe

http://111.nyny****.com/good/aa6.exe

http://111.nyny****.com/good/aa7.exe

http://111.nyny****.com/good/aa8.exe

http://111.nyny****.com/good/aa9.exe

http://111.nyny****.com/good/aa10.exe

http://222.nyny****.com/good/aa11.exe

http://222.nyny****.com/good/aa12.exe

http://222.nyny****.com/good/aa13.exe

http://222.nyny****.com/good/aa14.exe

http://222.nyny****.com/good/aa15.exe

http://222.nyny****.com/good/aa16.exe

http://222.nyny****.com/good/aa17.exe

http://222.nyny****.com/good/aa18.exe

http://222.nyny****.com/good/aa19.exe

http://222.nyny****.com/good/aa20.exe

http://333.nyny****.com/good/aa21.exe

http://333.nyny****.com/good/aa22.exe

http://333.nyny****.com/good/aa23.exe

http://333.nyny****.com/good/aa24.exe

http://333.nyny****.com/good/aa25.exe

http://333.nyny****.com/good/aa26.exe

http://333.nyny****.com/good/aa27.exe

http://333.nyny****.com/good/aa28.exe

http://333.nyny****.com/good/aa29.exe

http://333.nyny****.com/good/aa30.exe

http://444.nyny****.com/good/aa31.exe

http://444.nyny****.com/good/aa32.exe

http://444.nyny****.com/good/aa33.exe

http://444.nyny****.com/good/aa34.exe

http://444.nyny****.com/good/aa35.exe

http://444.nyny****.com/good/aa36.exe

http://444.nyny****.com/good/1.exe