ľ�R���d��

Trojan-Downloader.Win32.Agent.bftn

���@�r�g

2009-7-2

Σ���ȼ�

2

�����Y��

����ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“40,960 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R�������Ñ��C������Ⱦ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R�������Ñ��C������Ⱦ��

�Ñ��ж������F�W�j�\�о����� windowsϵ�y�o�ʈ��e�����֚���ܛ���˳���ʧЧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“RootKit����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

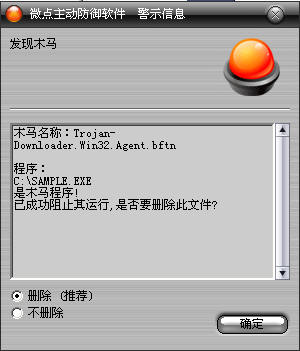

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F" Trojan-Downloader.Win32.Agent.bftn”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1��ʹ����ͬ�汾�ļ���Q%SystemRoot%\system32\ userinit.exe

��

2���քӄh�������ļ���

%Temp%\~43e1f3.tmp

3���h������ע�Ա��

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\image file Execution options\egui.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����������w����ֹ�����\�С�

��2���Lԇ���_����:"wscsvc"�ķ����, ������_�ɹ���ֹͣԓ���ա�

��3���z�鮔ǰ�M���б����Ƿ���������ܛ���M�̣�����l�F������Kֹ

rstray.exe

rsnetsvr.exe

ccenter.exe

scanfrm.exe

ravmond.exe

ravtask.exe

rsmain.exe

rfwsrv.exe

ras.exe

kavstart.exe

kissvc.exe

kamilmon.exe

kpfw32.exe

kpfwsvc.exe

kwatch.exe

kaccore.exe

��4��ጷńӑB���ļ�~541883.t����v�M�̣�����l�F�����M�̣����d�ӑB�죬�ӑB���ጷ����ļ�~632fd6.t���������գ������ӣ��֏�SSDT��Ȼ��Y�������M�̣��h�����ļ������ա��ӑB���ļ�

360tray.exe

safeboxtray.exe

avp.exe

��5���Lԇ���_ekrn����,����ɹ���ֹͣ���գ��Y��ekrn.exe��egui.exe�M��

(6)ጷ����ļ�~542f69.tmp�Ͳ����ļ�~43e1f3.tmp�����\��~43e1f3.tmp

(7) �����ļ�~43e1f3.tmp���鿴�����Ƿ���userinit.exe������ǣ��\��explorer.exe�M�̣�����l�Fqq.exe �M�̣��L��ָ���yӋ�Wַ���l�Fcmd.exe�M�̣��Y��cmd.exe�M�̣����d�����б�����v�M�̣�����]��avp.exe�M�̣��\�����d�IJ������L�������yӋ��ַ��������d���²���

(8) ����zx���գ�������~542f69.tmp����%SystemRoot%\System32\userinit.exe���h�����ļ�

(9) �O���´�Ӌ��C���ӄh������������,��ע�Ա������Fӳ��ٳ�

�������������ļ���

%Temp%\~541883.t

%Temp%\~632fd6.t

%Temp%\~542f69.tmp

%Temp%\~43e1f3.tmp

�������ļ���

%SystemRoot%\system32\ userinit.exe

�����h���ļ���

����

%Temp%\~541883.t

%Temp%\~632fd6.t

%Temp%\~542f69.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\image file Execution options\egui.exe

�����L���W�j��

http://121.12.**.**:886/cc.txt

http://**.**.**.**/QQQQ.asp

http://121.12.***.11:886/cao/aa2.exe

http://121.12.***.11:886/cao/aa3.exe

http://121.12.***.11:886/cao/aa4.exe

http://121.12.***.11:886/cao/aa5.exe

http://121.12.***.11:886/cao/aa6.exe

http://121.12.***.11:886/cao/aa7.exe

http://121.12.***.11:886/cao/aa8.exe

http://121.12.***.11:886/cao/aa9.exe

http://121.12.***.11:886/cao/aa10.exe

http://121.12.***.11:886/cao/aa11.exe

http://121.12.***.11:886/cao/aa12.exe

http://121.12.***.11:886/cao/aa13.exe

http://121.12.***.11:886/cao/aa14.exe

http://121.12.***.11:886/cao/aa15.exe

http://121.12.***.11:886/cao/aa16.exe

http://121.12.***.11:886/cao/aa17.exe

http://121.12.***.11:886/cao/aa18.exe

http://121.12.***.11:886/cao/aa19.exe

http://121.12.***.11:886/cao/aa20.exe

http://121.12.***.11:886/cao/aa21.exe

http://121.12.***.11:886/cao/aa22.exe

http://121.12.***.11:886/cao/aa23.exe

http://121.12.***.11:886/cao/aa24.exe

http://121.12.***.11:886/cao/aa25.exe

http://121.12.***.11:886/cao/aa26.exe

http://121.12.***.11:886/cao/ms.exe