���@�r(sh��)�g

2009-6-4

�����Y��

ԓ�ӱ���ʹ��“VC”�����ıI̖(h��o)ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“24,686 �ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Α�̖(h��o)�ܴa����Ϣ����

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Α�̖(h��o)�ܴa����Ϣ����

�Ñ��ж����Α�o���P(gu��n)�]��ݔ�뎤̖(h��o)���ܴa�r(sh��)�Α��\(y��n)�о����ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

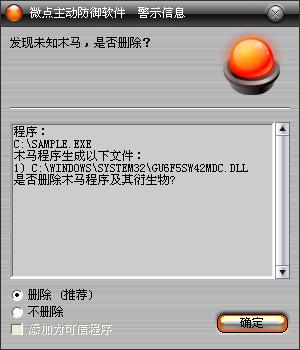

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

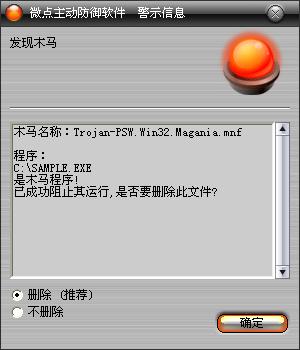

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)" Trojan-PSW.Win32.Magania.mnf”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)���������ҽ��h��

1��ʹ����ͬ�汾�ļ���Q %SystemRoot%\system32\VErCLSiD.exe

2���ք�(d��ng)�h�������ļ�����

��

%SystemRoot%\fOnts\avJ9SdDwMd9Qzt.Ttf

%SystemRoot%\system32\GU6f5sW42mdc.dll����

3���ք�(d��ng)�h������ע��(c��)��ֵ����

��

�I��HKEY_CLASSES_ROOT\CLsID\{50EBD6A5-0CF6-4E59-AE08-CCD991AA0596}

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\����

ֵ��{50EBD6A5-0CF6-4E59-AE08-CCD991AA0596}����

��(sh��)��(j��)��null

����

׃����������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”����

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”����

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”����

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”����

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1������һ��(g��)�����ļ���һ��(g��)��(d��ng)�B(t��i)朽ӎ��ļ����O(sh��)�Þ�ϵ�y(t��ng)�[�،���

��2�����d��(d��ng)�B(t��i)�B�ӎ�

��3����v�Α��M(j��n)�̣�����ҵ��t�Y(ji��)���M(j��n)��

��4�������ļ�VErCLSiD.exe������ҵ��t�h������ע��(c��)��

��5��ͨ�^�O(ji��n)ҕ�I�P�����(bi��o)�����@���ܴa��Ϣ�����l(f��)�͵�ָ�c(di��n)�W(w��ng)վ

��6������{(di��o)��CMD����h�������ļ�������������

������(chu��ng)���ļ�����������

%SystemRoot%\fOnts\avJ9SdDwMd9Qzt.Ttf

%SystemRoot%\system32\GU6f5sW42mdc.dll��������

�����h���ļ���

��������

%SystemRoot%\system32\VErCLSiD.exe��������

������(chu��ng)��ע��(c��)����������

HKEY_CLASSES_ROOT\CLsID\{50EBD6A5-0CF6-4E59-AE08-CCD991AA0596}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\{50EBD6A5-0CF6-4E59-AE08-CCD991AA0596}��������